ในช่วงต้นปีที่ผ่านมา ทีมงาน MalwareHunterTeam ค้นพบ Ransomware ชนิดใหม่ที่ยังไม่มีการระบุชื่อ ในช่วงแรกมีการใช้อีเมลเพื่อการเจรจาต่อรองกับเหยื่อ แต่ในปัจจุบันมีการรีแบรนด์ใหม่โดยใช้ชื่อว่า Trigona ซึ่งนอกจากการรีแบรนด์ใหม่แล้วยังมีการเปิดตัวเว็ปไซต์เพื่อเจรจากับเป้าหมายผ่าน Tor Browser อีกด้วย ซึ่งในปัจจุบันมีเหยื่อหลายรายที่ตกเป็นเป้าหมายของ Ransomware ชนิดนี้ มีทั้งบริษัทอสังหาริมทรัพย์ และหมู่บ้านในเยอรมนี

ลักษณะการทำงาน

- ผู้เชี่ยวชาญจาก BleepingComputer วิเคราะห์ตัวอย่างล่าสุดของ Trigona พบว่ามีการใช้ Command Line ดังต่อไปนี้

/full

/!autorun

/test_cid

/test_vid

/path

/!local

/!lan

/autorun_only

/autorun_only - การเข้ารหัสไฟล์ Trigona จะทำการเข้ารหัสไฟล์ทั้งหมดบนอุปกรณ์ ยกเว้นไฟล์ที่อยู่ใน Folder เฉพาะ เช่น Windows และ Program Files

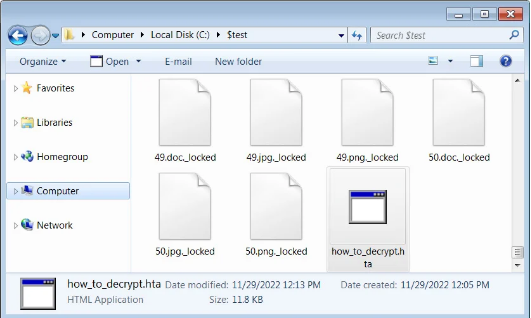

- หลังจากเข้ารหัสเรียบร้อย Ransomware จะเปลี่ยนชื่อไฟล์ที่เข้ารหัสเพื่อใช้นามสกุล ._locked ตัวอย่างเช่น ไฟล์ 1.doc จะถูกเข้ารหัสและเปลี่ยนชื่อเป็น 1.doc._locked

- จากนั้น Ransomware จะฝังคีย์ถอดรหัสที่มีการเข้ารหัส, รหัสแคมเปญ และรหัสของเหยื่อ(ชื่อบริษัท) ไว้ในไฟล์ที่เข้ารหัส

- Note เรียกค่าไถ่จะมีชื่อว่า how_to_decrypt.hta โดยจะถูกสร้างขึ้นในแต่ละโฟลเดอร์ ภายใน Note จะแสดงถึงข้อมูลเกี่ยวกับการโจมตี ลิงก์ไปยังเว็บไซต์การเจรจาบน Tor Browser

- และลิงก์ที่ใช้สำหรับคัดลอกรหัสไปยังคลิปบอร์ดของ Windows ซึ่งจำเป็นต้องใช้ในการเข้าสู่เว็ปไซต์บน Tor Browser

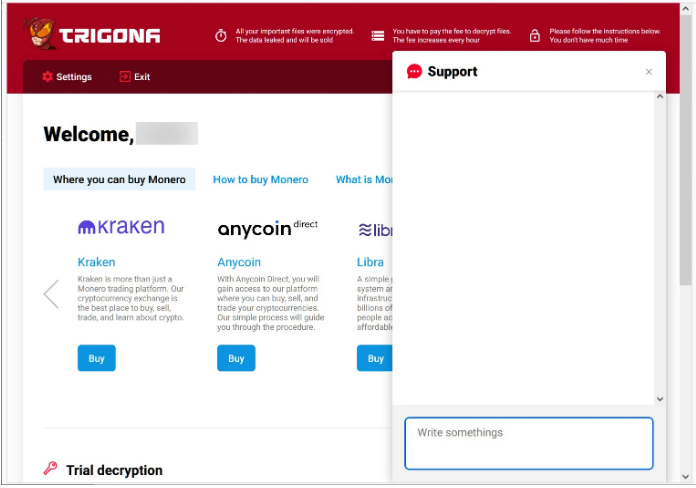

หลังจากลงชื่อเข้าใช้เว็ปไซต์บน Tor Browser เหยื่อจะพบข้อมูลเกี่ยวกับวิธีซื้อ Monero สำหรับจ่ายค่าไถ่ มีแชทที่ให้เหยื่อสามารถใช้เพื่อเจรจากับผู้โจมตีได้ นอกจากนี้เว็ปไซต์ยังมีฟีเจอร์ในการทดลองถอดรหัสไฟล์ได้จำนวน 5 ไฟล์ โดยแต่ละไฟล์มีขนาดสูงสุด 5MB ได้ฟรี

- เมื่อมีการจ่ายค่าไถ่ เหยื่อจะได้รับลิงก์ไปยังตัวถอดรหัส และไฟล์ keys.dat ซึ่งมีคีย์ถอดรหัส โดยตัวถอดรหัสสามารถถอดรหัสไฟล์ หรือโฟลเดอร์แต่ละรายการบนอุปกรณ์ภายในเครื่อง และเครือข่าย

ผู้โจมตีได้บันทึกลงใน Note ว่ามีการขโมยข้อมูลออกไปด้วยระหว่างการโจมตี แต่ผู้เชี่ยวชาญจาก BleepingComputer ยังไม่พบหลักฐานใด ๆ เกี่ยวกับเรื่องนี้ อย่างไรก็ตามการโจมตีของ Trigona กำลังเพิ่มปริมาณมากขึ้นทั่วโลก และมีแนวโน้มที่จะขยายการโจมตีต่อไปเรื่อย ๆ นอกจากนี้ในปัจจุบันยังไม่มีข้อมูลว่า Ransomware ถูกติดตั้ง ได้อย่างไร

ที่มา : bleepingcomputer

You must be logged in to post a comment.