RomCom RAT ยังคงพัฒนาแคมเปญการโจมตีอย่างต่อเนื่องด้วยซอฟต์แวร์ปลอม เช่น SolarWinds Network Performance Monitor, KeePass password manager และ PDF Reader Pro

เป้าหมายของแฮ็กเกอร์คือหน่วยงานในประเทศยูเครน และประเทศที่ใช้ภาษาอังกฤษเป็นหลักอย่างเช่น สหราชอาณาจักร

การค้นพบล่าสุดเกิดขึ้นหนึ่งสัปดาห์หลังจากที่บริษัทรักษาความปลอดภัยทางไซเบอร์ของแคนาดาเปิดเผยแคมเปญ spear-phishing ที่มุ่งเป้าไปที่หน่วยงานในประเทศยูเครนเพื่อแพร่กระจายโทรจันที่ชื่อว่า RomCom RAT นอกจากนี้ยังการใช้ซอฟต์แวร์ปลอมของ Advanced IP Scanner และ pdfFiller เพื่อแพร่กระจายโทรจันด้วยเช่นเดียวกัน

โดยแคมเปญดังกล่าวมีการตั้งชื่อเว็ปไซต์ที่มีชื่อโดเมนคล้ายกันกับซอฟต์แวร์จริง แต่ไฟล์ติดตั้งจะเป็นซอฟแวร์ที่มีมัลแวร์ฝังอยู่ ซึ่งจะถูกส่งไปพร้อมกับอีเมลฟิชชิ่งไปยังเป้าหมาย

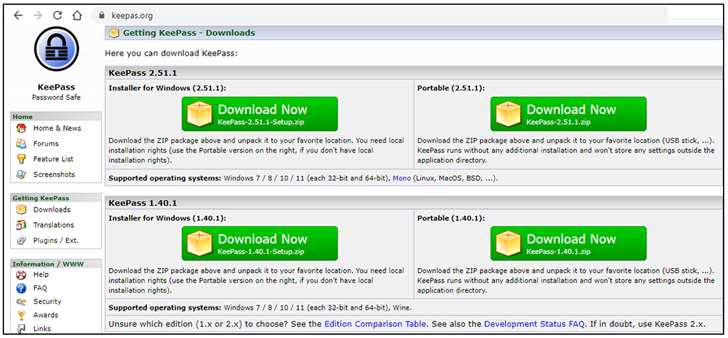

เว็บไซต์ KeePass ปลอม

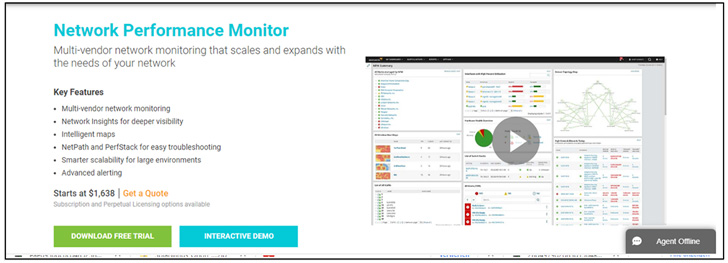

เว็บไซต์ SolarWinds ปลอม

แม้ว่าจะดาวน์โหลดรุ่นทดลองใช้ฟรีจากเว็ปไซต์ของ SolarWinds ปลอม แต่ก็จะมีแบบฟอร์มสำหรับการลงทะเบียนขอใช้งานที่ถูกต้อง ซึ่งหากกรอกข้อมูลครบถ้วนก็อาจจะมีพนักงานของ SolarWinds จริง ๆ ติดต่อเหยื่อกลับไปเพื่อติดตามการทดลองใช้ผลิตภัณฑ์ ซึ่งเทคนิคนี้จะยิ่งทำให้เหยื่อหลงเชื่อว่าแอปพลิเคชันที่เพิ่งดาวน์โหลด และติดตั้งนี้เป็นเวอร์ชันจริง

การใช้ RomCom RAT ยังเชื่อมโยงกับการโจมตีที่เกี่ยวข้องกับกลุ่ม Cuba ransomware และ Industrial Spy ตามรายงานจาก Palo Alto Networks Unit 42 ซึ่งกำลังติดตามการปฏิบัติการของกลุ่ม ransomware ภายใต้ชื่อกลุ่ม Tropical Scorpuis

Palo Alto Networks Unit 42 ระบุว่าตัวอย่างของ RomCom RAT ที่เป็นตัวติดตั้งสำหรับซอฟต์แวร์ Veeam Backup & Replication ที่โฮสต์อยู่บนโดเมนที่เป็นอันตรายชื่อ "wveeam[.]com" เช่นเดียวกับในกรณีของ SolarWinds หลังจากการดาวน์โหลดไฟล์ติดตั้ง ผู้ใช้งานจะถูกเปลี่ยนเส้นทางไปยังแบบฟอร์มที่ให้เหยื่อป้อนรายละเอียดข้อมูลสำหรับการลงทะเบียน และขนาดของไฟล์ติดตั้งที่ใหญ่ถึงกว่า 10GB ทำให้สามารถหลบเลี่ยงการตรวจสอบจากอุปกรณ์ด้านความปลอดภัยบางอย่างได้โดยอัตโนมัติ

ที่มา : thehackernews

You must be logged in to post a comment.