นักวิจัยด้านความปลอดภัยทางไซเบอร์แจ้งเตือนให้เฝ้าระวังช่องโหว่ Zero-Day ใหม่ใน Microsoft Office ที่ทำให้ผู้โจมตีสามารถสั่งรันโค้ดที่เป็นอันตรายจากระยะไกลได้บนระบบ Windows ที่ได้รับผลกระทบ

ช่องโหว่ถูกพบหลังจากทีมวิจัยความปลอดภัยทางไซเบอร์อิสระที่รู้จักกันในชื่อ nao_sec อัปโหลดเอกสาร "05-2022-0438.doc" ไปยัง VirusTotal จากที่อยู่ IP ในเบลารุส โดยนักวิจัยเรียกช่องโหว่นี้ว่า Follina เนื่องจากไฟล์ตัวอย่างที่เป็นอันตรายใช้ชื่อ 0438 ซึ่งเป็นรหัสพื้นที่ของ Follina ในเมือง Treviso ของอิตาลี

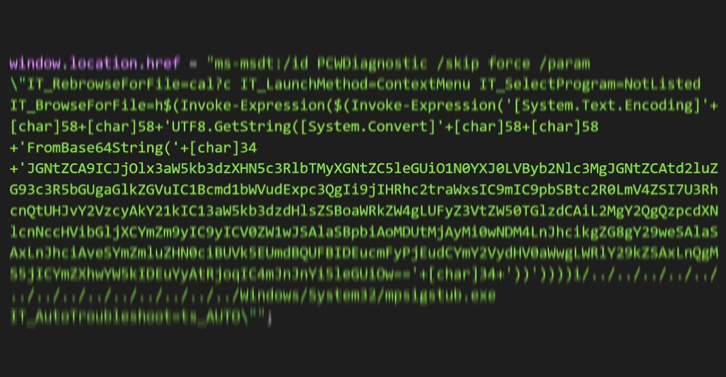

ช่องโหว่นี้ใช้ประโยชน์จาก Remote template feature ของเอกสารเพื่อเรียกใช้ไฟล์ HTML จากเซิร์ฟเวอร์ภายนอก ซึ่งมีรูปแบบ URI "ms-msdt://" เพื่อสั่งรัน PowerShell เพื่อเรียกใช้เพย์โหลดที่เป็นอันตราย เนื่องจาก Microsoft Word รันโค้ดผ่าน MSDT แม้ว่าจะปิดใช้งานมาโคร และที่สำคัญยังสามารถทำงานได้โดยที่ยังไม่ได้เปิดไฟล์เอกสารผ่านทางแท็บแสดงตัวอย่างใน Explorer

MSDT ย่อมาจาก Microsoft Support Diagnostics Tool ซึ่งเป็น Utility ที่ใช้ในการแก้ไขปัญหา รวบรวมข้อมูลบนระบบเพื่อใช้ในการแก้ไขปัญหาของระบบ support

Microsoft Office หลายเวอร์ชัน รวมถึง Office 2016 และ Office 2021 ได้รับผลกระทบจากช่องโหว่ดังกล่าว และคาดว่าเวอร์ชันอื่นๆก็มีช่องโหว่เช่นกัน

Richard Warren จาก NCC Group ได้ลองทดสอบช่องโหว่ดังกล่าวบน Office ProfessionalPro ด้วยแพตช์ล่าสุดเดือนเมษายน 2022 ที่ทำงานบนเครื่อง Windows 11 เวอร์ชันล่าสุด โดยเปิดใช้งานบนหน้าต่างแสดงตัวอย่าง

โดยนักวิจัยได้ติดต่อไปยัง Microsoft เพื่อขอความคิดเห็นเกี่ยวกับช่องโหว่ดังกล่าวเรียบร้อยแล้ว ซึ่งคาดว่า Microsoft น่าจะต้องออกแพตซ์อัปเดตช่องโหว่ดังกล่าวในเร็วๆนี้

วิดิโอตัวอย่าง คลิก

ที่มา : thehackernews

You must be logged in to post a comment.