Trend Micro แก้ไขช่องโหว่ที่แฮ็กเกอร์ชาวจีนใช้ในการขโมยข้อมูล

Trend Micro กล่าวว่าได้แก้ไขช่องโหว่ DLL hijacking ใน Trend Micro Security ที่ถูกใช้โดยกลุ่มแฮ็กเกอร์ชาวจีนเพื่อโหลด DLL ที่เป็นอันตราย และติดตั้งมัลแวร์

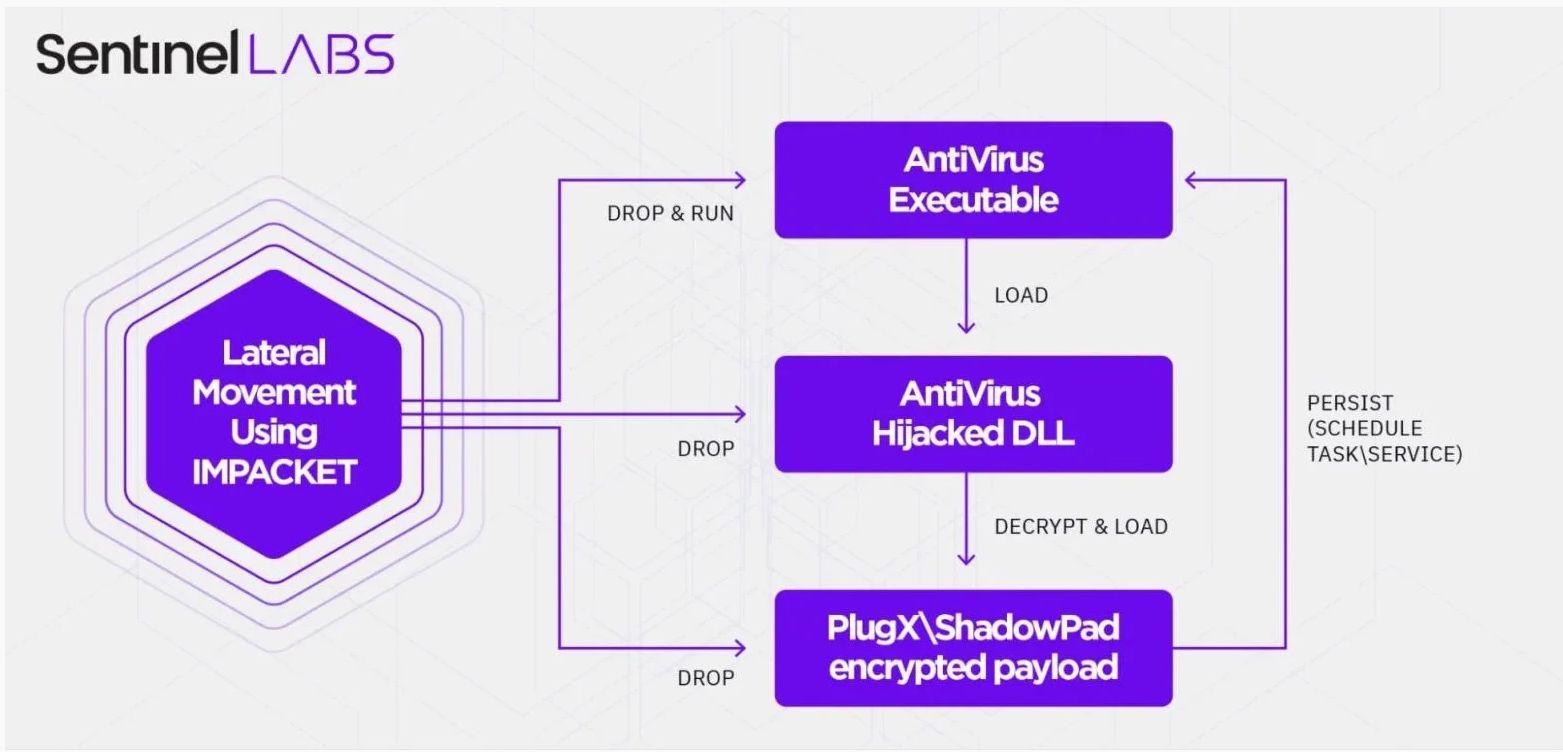

ตามที่ Sentinel Labs เปิดเผยในรายงานช่วงต้นเดือนพฤษภาคม แฮ็กเกอร์ใช้ประโยชน์จากการที่ Trend Micro Security ถูกรันด้วยสิทธิ์สูงสุดบน Windows เพื่อติดตั้ง และโหลด DLL ที่เป็นอันตรายเข้าสู่หน่วยความจำ เพื่อเพิ่มสิทธิ์ และสั่งรันโค้ดที่เป็นอันตราย

“Trend Micro รับทราบถึงรายงานที่เผยแพร่เมื่อวันที่ 2 พฤษภาคม 2022 เกี่ยวกับแฮ็กเกอร์จากเอเชียที่มีชื่อว่า 'Moshen Dragon' ที่อ้างว่าสามารถโจมตี security products ยอดนิยมต่างๆ รวมทั้ง Trend Micro ด้วยเช่นกัน" Trend Micro กล่าว

หลังจากวิเคราะห์รายงาน และผลิตภัณฑ์ของบริษัทแล้ว บริษัทพบว่ามีผลกระทบเฉพาะผลิตภัณฑ์ที่เกี่ยวกับ Trend Micro Security โดยไม่มีผลกระทบต่อผลิตภัณฑ์เชิงพาณิชย์ หรือธุรกิจอื่นๆ

“สำหรับ Trend Micro Security (Consumer) มีการแก้ไขช่องโหว่ดังกล่าวแล้วผ่านทาง ActiveUpdate (AU) ของ Trend Micro เมื่อวันที่ 19 พฤษภาคม พ.ศ. 2565 ที่ผ่านมา หากยังไม่ได้อัปเดตควรรีบดำเนินการโดยเร็วที่สุด" Trend Micro กล่าวเพิ่มเติม

DLL hijacking bugs ใน security products หลายตัว

มีรายงานว่ากลุ่ม Moshen Dragon ได้ใช้ช่องโหว่ที่คล้ายกันใน security products อื่นๆ เช่น Bitdefender, McAfee, Symantec และ Kaspersky เพื่อติดตั้ง Impacket ซึ่งเป็น Python kit ที่ออกแบบมาสำหรับการทำ lateral movement และ remote code execution ผ่านทาง Windows Management Instrumentation (WMI)

Impacket ยังมีความสามารถในการขโมยข้อมูลรายละเอียดของการเปลี่ยนรหัสผ่านในโดเมนได้อีกด้วย จากข้อมูลของ Sentinel Labs เพย์โหลดสุดท้ายที่ถูกติดตั้งโดยกลุ่ม Moshen Dragon ทั้ง PlugX และ ShadowPad เป็น backdoors 2 ตัวที่เคยถูกใช้โดยกลุ่ม APTs หลายกลุ่มจากจีนในช่วงไม่กี่ปีที่ผ่านมา

จากข้อมูลของ Sentinel Labs เพย์โหลดสุดท้ายที่ถูกติดตั้งโดยกลุ่ม Moshen Dragon ทั้ง PlugX และ ShadowPad เป็น backdoors 2 ตัวที่เคยถูกใช้โดยกลุ่ม APTs หลายกลุ่มจากจีนในช่วงไม่กี่ปีที่ผ่านมา

แฮ็กเกอร์ใช้วิธีเหล่านี้เพื่อกำหนดเป้าหมายผู้ให้บริการโทรคมนาคมในเอเชียกลางโดยมีเป้าหมายสุดท้ายในการขโมยข้อมูลจากระบบต่างๆ ให้ได้มากที่สุด

ในขณะที่ Trend Micro เผยแพร่คำแนะนำที่มีรายละเอียดเกี่ยวกับการบรรเทาผลกระทบ เพื่อป้องกันการโจมตีจากกลุ่ม Moshen Dragon แต่ยังไม่มีรายงานจาก Vendor รายอื่นๆ ว่าได้รับผลกระทบหรือไม่ หรือมีการอัปเดตเพื่อแก้ไขช่องโหว่แล้วหรือยัง

ในช่วงแรก BleepingComputer ได้ทำการติดต่อ Bitdefender, McAfee, Symantec และ Kaspersky เพื่อขอข้อมูลในเรื่องดังกล่าว แต่ไม่ได้รับการตอบกลับ ต่อมาเมื่อวันที่ 2 พฤษภาคม เวลา 15:06 น. EDT: Steve Fiore ผู้อำนวยการอาวุโสฝ่ายประชาสัมพันธ์ของ Bitdefender กล่าวกับ BleepingComputer หลังจากเผยแพร่บทความว่า ผู้ใช้งานของ Bitdefender ไม่ได้รับผลกระทบจากการโจมตีด้วย DLL Search Order Hijacking และยังไม่จำเป็นต้องเผยแพร่คำแนะนำด้านความปลอดภัยแต่อย่างใด

ที่มา : www.bleepingcomputer.com

You must be logged in to post a comment.