เมื่อวันที่ 5 ตุลาคมที่ผ่านมานี้ ทาง Apache HTTP Server Project ได้มีการออก Patch สำหรับแก้ไข 2 ช่องโหว่

CVE-2021-41524 ซึ่งเป็นช่องโหวที่ตรวจพบ Null Pointer ระหว่างการประมลผลคำขอ HTTP-2 ซึ่งจะช่วยให้ผู้โจมตีทำการโจมตีแบบ Denial of service (DOS) บน Server ได้ ซึ่งล่าสุดยังไม่พบว่าถูกนำมาใช้สำหรับการโจมตี

CVE-2021-41773 ซึ่งเป็นช่องโหว่การข้ามเส้นทางและการเข้าถึงไฟล์ใน Apache HTTP Server ซึ่งเป็น Open-source web server สำหรับ Unix และ Windows ซึ่ง Apache HTTP Server นั้นพบมีการใช้โจมตีอย่างแพร่หลายมากที่สุด

CVE-2021-41773 นั้นถูกนำมาใช้โจมตีกับ Apache HTTP Server ด้วยวิธีการ Path Traversal ใน Version. 2.4.49 ที่ถูกปล่อยออกมาเมื่อวันที่ 15 กันยายน 2564 และช่องโหว่นี้จะมีผลกระทบเฉพาะ Apache HTTP Server ver.2.4.49 โดยจะมีการปิดการกำหนดค่าการควบคุมการเข้าถึงซึ่งการเข้าถึงทั้งหมดจะถูกปฏิเสธ และหากถูกโจมตีสำเร็จจะทำให้ผู้โจมตีสามารถ Remote เข้าถึง document root ได้บนเว็บที่มีช่องโหว่นี้ และผู้โจมตีอาจได้ CGI Script หรือข้อมูลที่มีความสำคัญไปเพื่อทำการโจมตีต่อไปได้

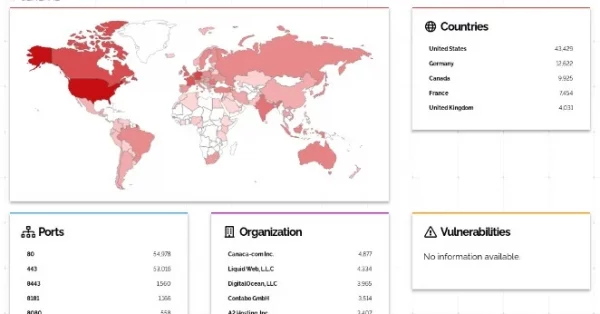

Source: Shodan

จากการตรวจสอบของ Shodan พบว่ามี Apache HTTP Server มากกว่า 112,000 เครื่องที่ใช้เวอร์ชั่นที่มีช่องโหว่ดังกล่าว อย่างไรก็ตาม Web Server อื่น ๆ ที่มีช่องโหว่ อาจถูกกำหนดค่าไม่ให้แสดงข้อมูลเวอร์ชั่น

คำแนะนำ

ผู้ใช้ทุกคนควรตรวจสอบให้แน่ใจว่าได้อัพเดต Apache HTTP Server เป็น Version 2.4.50 เนื่องจาก Apache HTTP Server 2.4.49 พึ่งเปิดตัวไปได้ไม่นาน ผู้ใช้บางคนอาจยังไม่ได้อัปเดทเป็นเวอร์ชั่นปัจจุบัน

ที่มา: tenable; BleepingComputer

You must be logged in to post a comment.