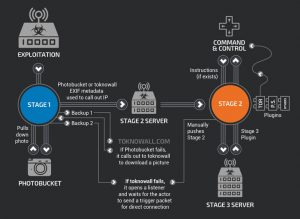

ทีมนักวิจัยด้านความปลอดภัย Talos จากบริษัท Cisco ได้มีการเปิดเผยปฏิบัติการการแพร่กระจายมัลแวร์ซึ่งมุ่งโจมตีอุปกรณ์เครือข่ายตามบ้าน (Small Office/Home Office) โดยใช้มัลแวร์ชนิดใหม่ชื่อ VPNFilter ซึ่งในขณะนี้น่าจะมีอุปกรณ์ที่ติดมัลแวร์แล้วอย่างน้อย 500,000 เครื่องทั่วโลก

มัลแวร์ VPNFilter นั้นเมื่อถูกติดตั้งลงในอุปกรณ์แล้ว มันสามารถที่จะดักจับข้อมูลที่ส่งผ่านอุปกรณ์, ขโมยข้อมูลหรือแม้กระทั่งตัดอินเตอร์เน็ตและทำลายอุปกรณ์ให้ไม่สามารถใช้งานต่อได้ ด้วยความซับซ้อนของมัลแวร์ VPNFilter และความเหมือนกับมัลแวร์อีกชนิดหนึ่ง ทีม Talos จึงลงความเห็นว่าปฏิบัติการการโจมตีที่เกิดขึ้นนั้นน่าจะมีประเทศใดประเทศหนึ่งอยู่เบื้องหลังการโจมตี หรือกลุ่มผู้โจมตีอาจได้รับการสนับสนุนทรัพยากรแหล่งทรัพยากรระดับประเทศ (nation-state)

ในขณะนี้ทีม Talos ได้ประสานงานกับหน่วยงานจากหลายประเทศเพื่อดำเนินการปิดเซิร์ฟเวอร์ที่ใช้ในการติดต่อและควบคุมอุปกรณ์ที่ติดมัลแวร์แล้ว และแนะนำให้ผู้ใช้งานดำเนินการตามคำแนะนำซึ่งจากปรากฎในหัวข้อ "การตรวจจับและจัดการมัลแวร์ในอุปกรณ์" โดยด่วนที่สุดเพื่อจัดการภัยคุกคาม

อ่านข้อมูลเกี่ยวกับภัยคุกคามเพิ่มเติมที่: https://www.i-secure.co.th/2018/05/new-vpnfilter-malware-targets-at-least-500k-networkin-devices-worldwide/

Recommendation

- ดำเนินการสำรองข้อมูลการเชื่อมต่อของอุปกรณ์เอาไว้ ซึ่งอาจทำได้โดยการถ่ายรูปข้อมูลการตั้งค่า เพื่อที่จะนำมาใช้ตั้งค่าอุปกรณ์ในภายหลัง

- ดำเนินการล้างการตั้งค่าของอุปกรณ์ให้เป็นค่าเริ่มต้นที่มาจากโรงงาน (factory setting) เพื่อลบมัลแวร์ซึ่งอาจฝังตัวอยู่ในระบบ

- ดำเนินการอัปเดตรุ่นของอุปกรณ์โดยตรวจสอบตามแหล่งข้อมูลของผู้ผลิตอุปกรณ์

- ปิดการใช้งานฟีเจอร์ควบคุมอุปกรณ์จากระยะไกล (remote management)

- เปลี่ยนรหัสผ่านสำหรับเข้าถึงอุปกรณ์ให้เป็นรหัสผ่านที่มีความแข็งแกร่งและคาดเดาได้ยาก

Affected Platform

- อุปกรณ์ยี่ห้อ Linksys รุ่น E1200, E2500 และ WRVS4400N

- อุปกรณ์ยี่ห้อ MikroTik รุ่น 1016, 1036 และ 1072

- อุปกรณ์ยี่ห้อ NETGEAR รุ่น DGN2200, R6400, R7000, R8000, WNR1000 และ WNR2000

- อุปกรณ์ยี่ห้อ TP-Link รุ่น R600VPN

- อุปกรณ์ยี่ห้อ QNAP รุ่น TS251 และ TS439 Pro

ที่มา : zdnet

You must be logged in to post a comment.