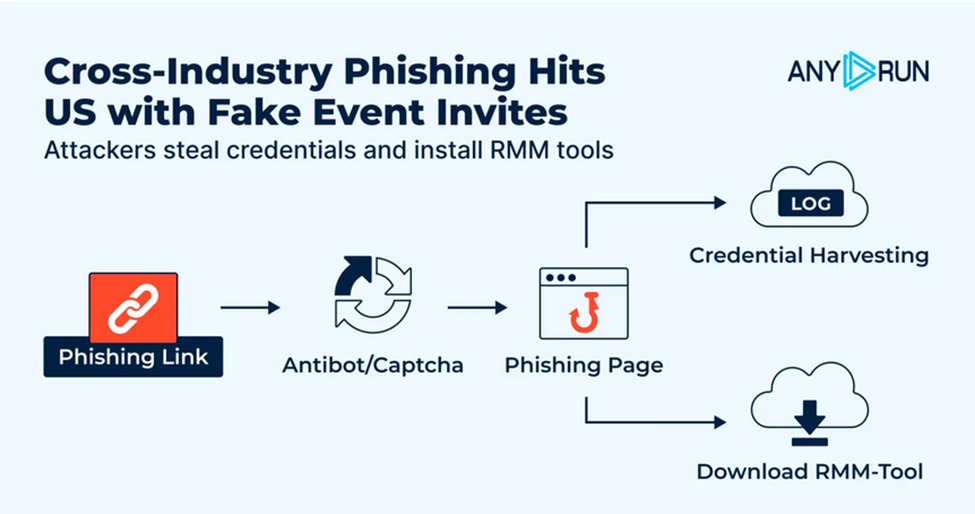

แคมเปญ Phishing ขนาดใหญ่ได้มีการกำหนดเป้าหมายไปยังองค์กรต่าง ๆ ทั่วสหรัฐอเมริกาอย่างเงียบ ๆ โดยการใช้การเชิญร่วมงานปลอมเป็นเหยื่อล่อ แทนที่จะเป็นการส่งไฟล์แนบที่น่าสงสัย หรือลิงก์หลอกลวงที่ชัดเจน ผู้โจมตีล่อลวงเหยื่อด้วยสิ่งที่ดูเหมือนจะเป็นการเชิญร่วมงานเลี้ยง หรืองานสังสรรค์ที่ถูกต้องตามกฎหมาย

เมื่อคลิกลิงก์เหล่านั้น จะนำไปยังหน้าเว็บที่ออกแบบมาเพื่อขโมยข้อมูลการเข้าสู่ระบบ ดักจับรหัสผ่านแบบ OTP หรือติดตั้งซอฟต์แวร์การจัดการจากระยะไกล

สิ่งที่ทำให้แคมเปญนี้โดดเด่นคือขั้นตอนเริ่มต้นที่ดูธรรมดามาก เหยื่อได้รับคำเชิญ คลิกที่ลิงก์ ผ่านการตรวจสอบ CAPTCHA และเห็นหน้ากิจกรรมที่ตกแต่งอย่างสวยงาม ไม่มีอะไรเกี่ยวกับขั้นตอนนั้นที่ทำให้เกิดความกังวล และนั่นคือประเด็นสำคัญ กว่าที่อันตรายจริง ๆ จะเกิดขึ้น ไม่ว่าจะเป็นรหัสผ่านที่ถูกขโมย หรือเครื่องมือเข้าถึงจากระยะไกลที่ทำงานอย่างเงียบ ๆ อยู่เบื้องหลัง การโจมตีนั้นก็ได้ดำเนินไปแล้ว

นักวิจัยที่ ANY.RUN เป็นกลุ่มแรก ๆ ที่ได้บันทึกขอบเขตทั้งหมดของการปฏิบัติการนี้ เมื่อวันที่ 22 เมษายน 2026 นักวิเคราะห์ได้ระบุถึงแคมเปญ Phishing ที่กำหนดเป้าหมายไปยัง email service credentials โดยในบางกรณียังมีการส่งซอฟต์แวร์การจัดการจากระยะไกลอีกด้วย ภายในวันที่ 27 เมษายน ลิงก์ที่น่าสงสัยเกือบ 160 ลิงก์ได้ถูกส่งไปยัง sandbox ของ ANY.RUN พร้อมกับโดเมน Phishing ที่ถูกระบุได้ประมาณ 80 โดเมน ซึ่งส่วนใหญ่จดทะเบียนภายใต้โดเมนระดับบนสุด .de โดยเริ่มต้นตั้งแต่เดือนธันวาคม 2025

อุตสาหกรรมที่ได้รับผลกระทบมากที่สุดประกอบด้วย การศึกษา, การธนาคาร, รัฐบาล, เทคโนโลยี และการดูแลสุขภาพ ภาคส่วนเหล่านี้พึ่งพาการเข้าถึงอีเมล และเครื่องมือบริหารจัดการจากระยะไกลอย่างมาก ซึ่งทำให้เป็นเป้าหมายที่น่าดึงดูดสำหรับผู้โจมตีที่ต้องการจะแฝงตัวเข้าไป การขโมยข้อมูลการเข้าสู่ระบบ และ OTP ในสภาพแวดล้อมใด ๆ เหล่านี้ สามารถเปิดประตูไปได้ไกลเกินกว่า Email box เพียงอย่างเดียว

อุตสาหกรรมที่ได้รับผลกระทบมากที่สุดประกอบด้วย การศึกษา, การธนาคาร, รัฐบาล, เทคโนโลยี และการดูแลสุขภาพ ภาคส่วนเหล่านี้พึ่งพาการเข้าถึงอีเมล และเครื่องมือบริหารจัดการจากระยะไกลอย่างมาก ซึ่งทำให้เป็นเป้าหมายที่น่าดึงดูดสำหรับผู้โจมตีที่ต้องการจะแฝงตัวเข้าไป การขโมยข้อมูลการเข้าสู่ระบบ และ OTP ในสภาพแวดล้อมใด ๆ เหล่านี้ สามารถเปิดประตูไปได้ไกลเกินกว่า Email box เพียงอย่างเดียว

แคมเปญนี้ยังแสดงสัญญาณของการสร้างเพื่อการขยายขนาด ผู้โจมตีดูเหมือนจะใช้ชุดเครื่องมือ Phishing ที่นำกลับมาใช้ใหม่ได้ เพื่อสร้างไซต์ล่อลวงในธีมกิจกรรมใหม่ ๆ ได้อย่างรวดเร็ว องค์ประกอบบางอย่างของหน้าเว็บมีร่องรอยของการสร้างเนื้อหาโดยใช้ AI ช่วย ซึ่งหมายความว่าพื้นที่การโจมตีสามารถขยายตัวได้อย่างรวดเร็ว ในขณะที่โครงสร้างพื้นฐานยังคงมีความสม่ำเสมอเพียงพอที่จะตรวจจับได้

การโจมตีแบบ Phishing ที่เปลี่ยนการเชิญร่วมงานให้กลายเป็นอาวุธ

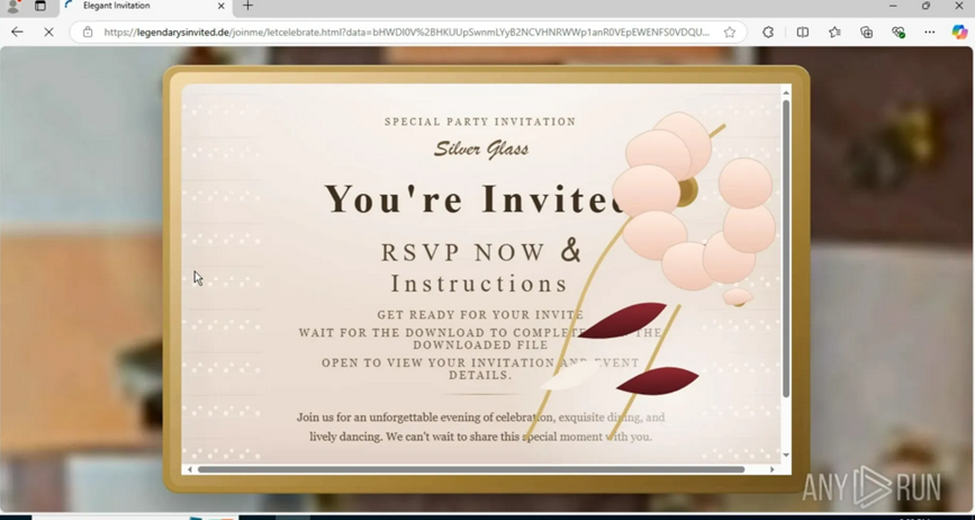

การโจมตีเริ่มต้นด้วยลิงก์คำเชิญง่าย ๆ หลังจากคลิกแล้ว เหยื่อจะถูกนำผ่านการตรวจสอบ CAPTCHA ซึ่งส่วนใหญ่มักจะให้บริการผ่าน Cloudflare ซึ่งทำให้หน้ามีลักษณะของความน่าเชื่อถือ

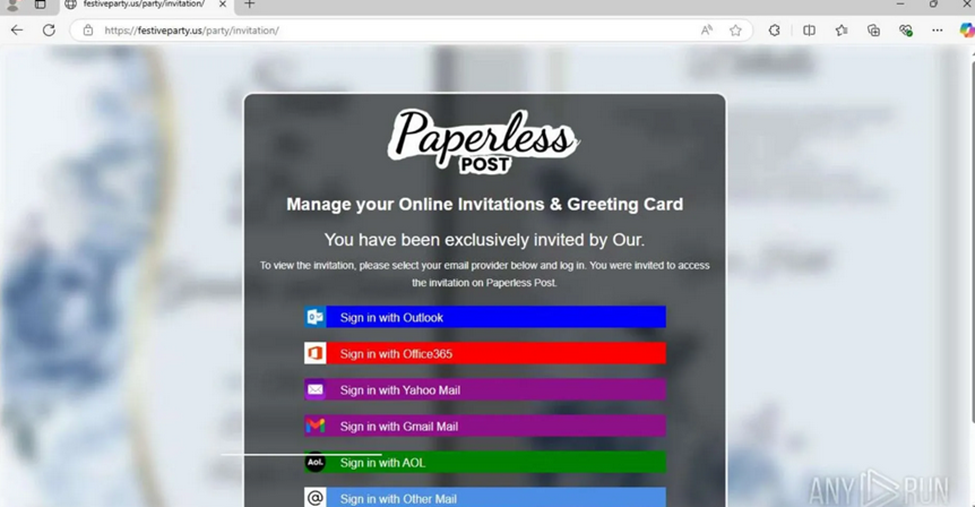

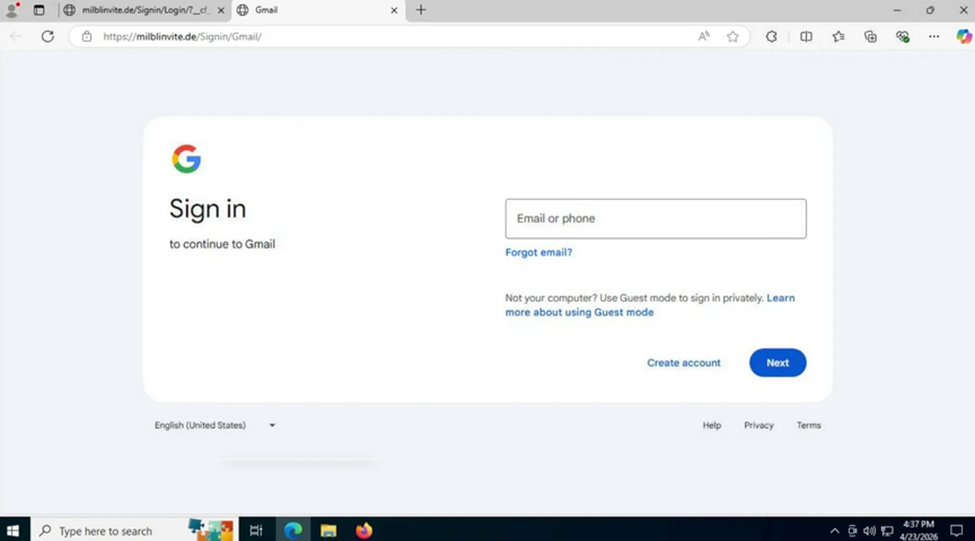

ในเวอร์ชันที่ใช้ในการขโมยข้อมูล credentials หน้าเว็บจะแสดงหน้าต่างแจ้งการลงชื่อเข้าใช้ และขอให้ผู้ใช้ล็อกอินด้วยบริการอีเมลที่พวกเขาเลือก เมื่อมีใครบางคนเลือก Google พวกเขาจะถูกเปลี่ยนเส้นทางไปยังฟอร์มของ Google ปลอมที่ดูน่าเชื่อถือ ข้อมูล credentials จะถูกส่งผ่าน POST request ไปยัง server endpoints ซึ่งรวมถึง /pass[.]php และ /mlog[.]php

สำหรับบริการอื่น ๆ ทั้งหมด หน้าเว็บจะเก็บรวบรวมอีเมล และรหัสผ่าน จากนั้นจะแสดงข้อความ “รหัสผ่านไม่ถูกต้อง” อย่างจงใจ เพื่อให้ผู้ใช้กรอกรายละเอียดของพวกเขาเป็นครั้งที่สอง โดยจะดักจับข้อมูลจากการพยายามทั้งสองครั้ง เมื่อผู้ใช้ส่งรหัส OTP รหัสนั้นก็จะถูกส่งต่อไปยังผู้โจมตีอย่างเงียบ ๆ เช่นกัน

ในเวอร์ชันการส่งซอฟต์แวร์จัดการจากระยะไกล หน้าคำเชิญปลอมจะเริ่มต้นการดาวน์โหลดเครื่องมือที่ถูกต้อง เช่น ScreenConnect, ITarian, Datto RMM, ConnectWise หรือ LogMeIn Rescue บางหน้าจะมีปุ่มดาวน์โหลด ในขณะที่หน้าอื่น ๆ จะเริ่มการดาวน์โหลดโดยอัตโนมัติโดยไม่ต้องมีการดำเนินการใด ๆ เพิ่มเติม เนื่องจากสิ่งเหล่านี้เป็นเครื่องมือจริงที่ใช้กันอย่างแพร่หลาย ซอฟต์แวร์ความปลอดภัยอาจไม่ถือว่าการติดตั้งนี้เป็นภัยคุกคาม

วิธีที่ทีมรักษาความปลอดภัยสามารถลดความเสี่ยงได้

ทีมรักษาความปลอดภัยสามารถใช้รูปแบบโครงสร้างพื้นฐานที่ใช้ร่วมกันเพื่อตามหาโดเมนที่เกี่ยวข้องก่อนที่เหตุการณ์จะเกิดขึ้น

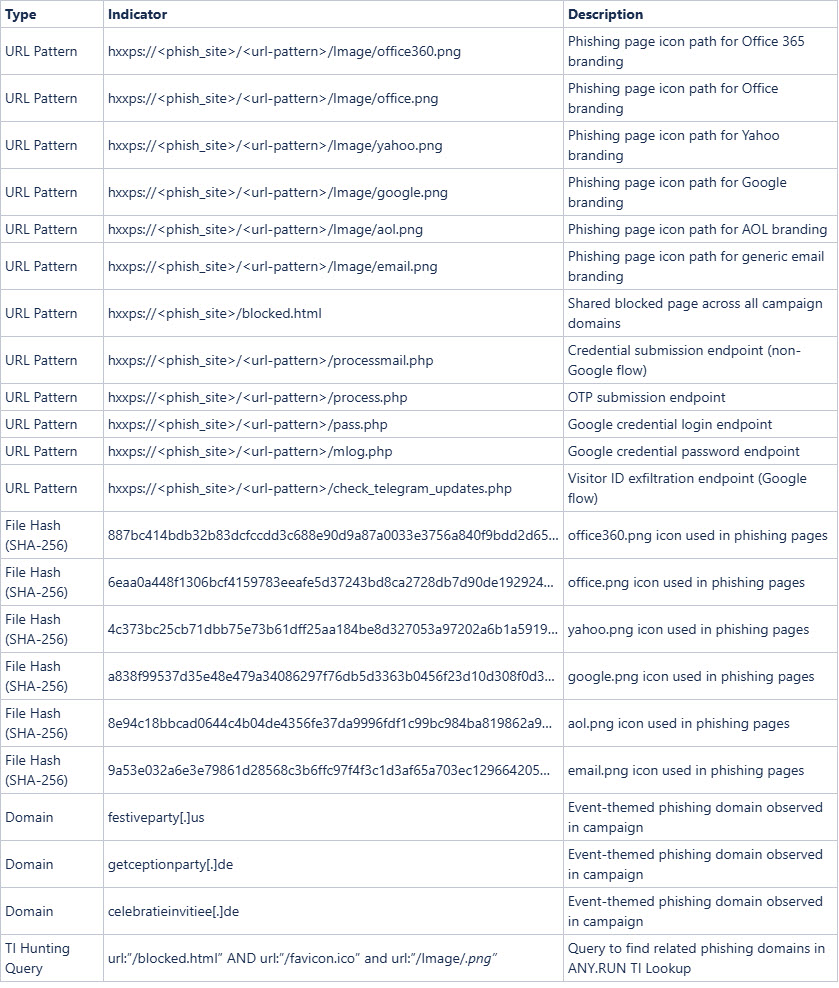

หน้า phishing ทั้งหมดในแคมเปญนี้เป็นไปตาม request chain ที่คาดเดาได้ ได้แก่: GET request ไปยัง root, ตามด้วยการ request ไปยัง /favicon.ico, /blocked.html และเส้นทางรูปภาพที่ตรงกับ "/Image/.png" นักวิเคราะห์สามารถรันคำสั่ง query url:"https://pronto-core-cdn.prontomarketing.com/2/blocked.html" AND url:"/favicon.ico" and url:"/Image/.png"url:"https://pronto-core-cdn.prontomarketing.com/2/blocked.html" AND url:"/favicon.ico" and url:"/Image/.png" ในแพลตฟอร์ม threat intelligence เพื่อดึงข้อมูลโดเมนที่เชื่อมโยงกันออกมา

นอกเหนือจากตามหาโดเมนที่เกี่ยวข้อง องค์กรต่าง ๆ จะได้รับประโยชน์มากที่สุดจากการสร้างทัศนวิสัยให้เร็วขึ้นใน attack chain ก่อนที่ข้อมูล credentials จะถูกนำไปใช้ หรือก่อนที่เครื่องมือจากระยะไกลจะสามารถตั้งค่าได้ การวิเคราะห์ลิงก์ที่น่าสงสัยอย่างปลอดภัยในสภาพแวดล้อม Sandbox ช่วยให้ทีมสามารถยืนยันได้ว่าหน้าเว็บนั้นเป็นคำเชิญปลอม ฟอร์มกรอกข้อมูล credentials หรือหน้า RMM ก่อนที่ข้อมูลใด ๆ ของผู้ใช้จะตกอยู่ในความเสี่ยง

Indicators of Compromise:

ที่มา: cybersecuritynews.com

You must be logged in to post a comment.