Fortinet บริษัทด้านความปลอดภัย ออกประกาศการพบกลุ่ม Hacker ชาวจีนได้ใช้มัลแวร์บน Linux และ Windows ที่สร้างขึ้นมาใหม่ชื่อว่า 'BOLDMOVE' เพื่อโจมตีช่องโหว่ FortiOS SSL-VPN บนอุปกรณ์ Fortinet โดยมีเป้าหมายการโจมตีไปยังรัฐบาลยุโรป และ MSP ของแอฟริกา

CVE-2022-42475 เป็นช่องโหว่ที่สามารถเรียกใช้งานโค้ดที่เป็นอันตรายจากระยะไกลได้โดยไม่ต้องผ่านการตรวจสอบสิทธิ (Remote Code Execution) ซึ่ง Fortinet ได้เปิดเผยช่องโหว่นี้ต่อสาธารณะในเดือนธันวาคม รวมถึงแจ้งเตือนไปยังลูกค้าที่ใช้อุปกรณ์ดังกล่าวทำการอัปเดตเพื่อปิดช่องโหว่อย่างเร่งด่วน เนื่องจากพบว่า Hackers กำลังใช้ช่องโหว่ดังกล่าวในการโจมตี

Boldmove malware

ในเดือน มกราคม 2023 Fortinet รวมถึง Mandiant บริษัทวิจัยด้านความปลอดภัย ได้ออกรายงานวิเคราะห์การโจมตี ซึ่งพบการโจมตีช่องโหว่ FortiOS SSL-VPN โดยใช้มัลแวร์ที่ถูกสร้างขึ้นมาใหม่ ซึ่งได้กำหนดเป้าหมายไปยังหน่วยงานรัฐบาล และหน่วยงานที่เกี่ยวข้อง

BOLDMOVE เป็น backdoor ที่มีประสิทธิภาพสูง เขียนด้วยภาษา C ทำให้ Hacker ชาวจีนสามารถควบคุมอุปกรณ์ได้ทั้งหมด ด้วยเวอร์ชันบน Linux ที่ถูกสร้างขึ้นมาโดยเฉพาะ เพื่อให้สามารถทำงานบนอุปกรณ์ FortiOS โดยตัวมัลแวร์มีหลายเวอร์ชัน รวมถึงความสามารถที่ต่างกัน แต่มีความสามารถหลักดังนี้

- การสำรวจระบบ

- รับคำสั่งจากเซิร์ฟเวอร์ C2 Server (command and control)

- Remote เข้าควบคุมได้จากระยะไกล

- ถ่ายโอนข้อมูลจากอุปกรณ์ที่ถูกโจมตี

รวมถึงคำสั่งอื่น ๆ บน BOLDMOVE ช่วยให้ Hacker สามารถจัดการไฟล์จากระยะไกล ดำเนินการคำสั่ง สร้าง Web shell และการควบคุม backdoor

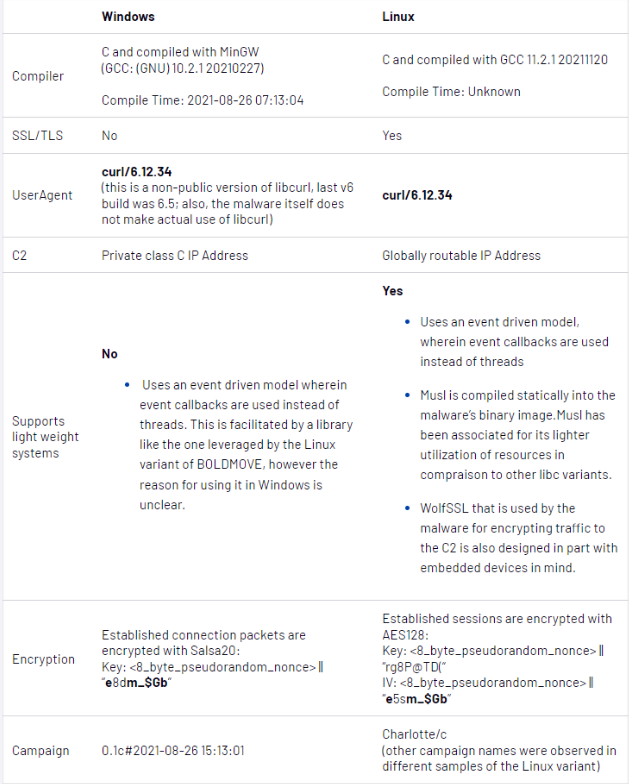

Mandiant ยังพบว่า BOLDMOVE ทั้ง 2 เวอร์ชันบน Windows และ Linux ส่วนใหญ่เหมือนกัน แต่ใช้ไลบรารีที่ต่างกัน โดยเวอร์ชัน Windows ได้ถูกใช้ก่อนจะมีเวอร์ชัน Linux ตามมา โดยเวอร์ชัน Linux มีฟังก์ชันการทำงานที่กำหนดเป้าหมายไปยังอุปกรณ์ FortiOS โดยเฉพาะ เช่น การแก้ไข log ของ Fortinet บนระบบที่ถูกโจมตี หรือปิดใช้งาน logging daemons (miglogd และ syslogd) พร้อมกัน ทำให้สามารถตรวจสอบได้ยากขึ้น รวมถึงการส่ง request ไปยัง internal Fortinet services ทำให้ Hacker สามารถส่ง request ไปยังเครือข่ายภายในทั้งหมด และโจมตีต่อไปยังอุปกรณ์อื่น ๆ ซึ่ง Hacker ชาวจีนจะมุ่งเป้าไปยังอุปกรณ์ที่เข้าถึงได้จากอินเทอร์เน็ต ที่ยังไม่ได้อัปเดตเพื่อปิดช่องโหว่ เช่น ไฟร์วอลล์ และอุปกรณ์ IPS/ISD เนื่องจากอุปกรณ์เหล่านี้สามารถเข้าถึงผ่านเครือข่ายได้ง่าย

ที่มา : bleepingcomputer

You must be logged in to post a comment.