Cisco ได้ออกอัปเดตด้านความปลอดภัยเพื่อแก้ไขช่องโหว่ประเภท Denial-of-Service (DoS) บนระบบ Crosswork Network Controller (CNC) และ Network Services Orchestrator (NSO) ซึ่งหากถูกโจมตี จะทำให้ระบบที่ตกเป็นเป้าหมายต้องทำการรีบูตอุปกรณ์ด้วยตนเองเพื่อกู้คืนการทำงานของระบบ

องค์กรขนาดใหญ่ และผู้ให้บริการเครือข่ายที่ใช้ชุดซอฟต์แวร์ CNC เพื่อช่วยให้การจัดการเครือข่าย และการปฏิบัติงานร่วมกับอุปกรณ์จากหลากหลายแบรนด์ด้วยระบบอัตโนมัติ ในขณะที่แพลตฟอร์ม NSO จะเข้ามาช่วยในการจัดการอุปกรณ์ และทรัพยากรต่าง ๆ ภายในเครือข่าย

ช่องโหว่ด้านความปลอดภัยที่มีระดับความรุนแรงสูงนี้ มีหมายเลข CVE-2026-20188 โดยมีสาเหตุมาจากการจำกัดอัตราการเชื่อมต่อ (Rate limiting) ของ incoming connection ที่ไม่มีประสิทธิภาพเพียงพอ ส่งผลให้ผู้ไม่หวังดีสามารถโจมตีจากระยะไกลได้โดยไม่ต้องมีการยืนยันตัวตน เพื่อทำให้ระบบ Cisco CNC และ NSO ที่ยังไม่ได้อัปเดตแพตช์หยุดการทำงานลงได้ ผ่านวิธีการโจมตีที่ไม่ซับซ้อนมากนัก

Cisco ได้อธิบายไว้ในประกาศแจ้งเตือนด้านความปลอดภัยเมื่อวันพุธที่ผ่านมาว่า "หากการโจมตีสำเร็จ ผู้โจมตีจะสามารถดึงทรัพยากรที่ใช้ในการเชื่อมต่อไปใช้จนหมด ส่งผลให้ระบบ Cisco CNC และ Cisco NSO ไม่ตอบสนองต่อการทำงาน และทำให้เกิดสภาวะ DoS กับผู้ใช้งานทั่วไปรวมถึงบริการอื่น ๆ ที่พึ่งพาระบบดังกล่าว ซึ่งการที่จะกู้คืนระบบจากสภาวะนี้ได้จำเป็นต้องใช้วิธีการรีบูตระบบด้วยตนเอง"

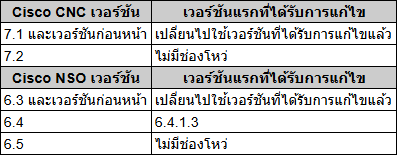

"เพื่อจัดการกับช่องโหว่ดังกล่าวอย่างสมบูรณ์ และป้องกันความเสี่ยงที่อาจเกิดขึ้นในอนาคต Cisco ขอแนะนำให้ลูกค้าอัปเกรดไปใช้ซอฟต์แวร์เวอร์ชันที่ได้รับการแก้ไขแล้วตามที่ระบุไว้"

แม้ว่าช่องโหว่ CVE-2026-20188 จะสามารถถูกนำไปใช้เพื่อทำให้ระบบของเป้าหมายหยุดการทำงานได้อย่างต่อเนื่องจนกว่าจะมีเจ้าหน้าที่เข้าไปจัดการด้วยตนเอง แต่ทางทีม Product Security Incident Response Team (PSIRT) ของ Cisco แจ้งว่ายังไม่พบรายงานการนำช่องโหว่ดังกล่าวไปใช้ในการโจมตีจริงในปัจจุบัน

แม้ว่าในขณะนี้ช่องโหว่ CVE-2026-20188 จะยังไม่ถูกนำไปใช้ในการโจมตีจริงในวงกว้าง แต่ที่ผ่านมา Cisco ก็ได้เคยออกแพตช์แก้ไขช่องโหว่ประเภท DoS อื่น ๆ ที่เคยถูกนำไปใช้ในการโจมตีจริงมาแล้วเช่นกัน

ตัวอย่างเช่น ในเดือนพฤศจิกายนปี 2025 ทางบริษัทได้แจ้งเตือนว่าช่องโหว่ด้านความปลอดภัย 2 รายการ (CVE-2025-20362 และ CVE-2025-20333) ที่ก่อนหน้านี้เคยถูกนำไปใช้ในการโจมตีแบบ Zero-day โดยถูกนำมาใช้เพื่อบังคับให้ Firewall ASA และ FTD เกิดการ Reboot loops

ในเดือนกันยายน 2025 ขณะที่ Cisco ได้ออกแพตช์แก้ไขช่องโหว่ทั้งสองรายการนี้ ทาง CISA ได้ออกคำสั่งฉุกเฉินเพื่อให้หน่วยงานของรัฐบาลกลาง ดำเนินการรักษาความปลอดภัยให้กับ Firewall Cisco ของตน เพื่อป้องกันการโจมตีจากรูปแบบการโจมตีแบบ Exploit chain นี้ ภายใน 24 ชั่วโมง

นอกจากนี้ Cisco ยังได้จัดการกับช่องโหว่ (CVE-2022-20653 และ CVE-2024-20401) ที่อาจทำให้ผู้โจมตีสามารถทำให้อุปกรณ์ Secure Email หยุดการทำงานได้อย่างถาวร โดยใช้อีเมลที่ถูกสร้างขึ้นมาเป็นพิเศษเพื่อใช้ในการโจมตีดังกล่าว

ในตอนนั้น ทางบริษัทได้แนะนำให้ลูกค้าติดต่อ Technical Assistance Center (TAC) ของตนเพื่อนำระบบกลับมาออนไลน์อีกครั้ง เนื่องจากขั้นตอนนี้จำเป็นต้องมีเจ้าหน้าที่เข้ามาดำเนินการด้วยตนเอง

เมื่อปีที่ผ่านมา Cisco ได้ออกแพตช์แก้ไขช่องโหว่ DoS อีกรายการหนึ่ง (CVE-2025-20115) ที่ทำให้ผู้โจมตีสามารถทำให้โปรเซส Border Gateway Protocol (BGP) บนเราเตอร์ IOS XR หยุดการทำงานได้ ด้วยการส่ง BGP update message เพียง message เดียว

ที่มา : Bleepingcomputer

You must be logged in to post a comment.