CloudZ เป็นเครื่องมือควบคุมจากระยะไกลประเภท Remote Access Trojan (RAT) เวอร์ชันใหม่ ที่มาพร้อมกับปลั๊กอินอันตรายตัวใหม่ชื่อ Pheno ซึ่งจะเข้าควบคุมการเชื่อมต่อ Microsoft Phone Link เพื่อขโมยรหัสสำคัญจากอุปกรณ์พกพา

Microsoft Phone Link เป็นโปรแกรมที่ติดตั้งมาพร้อมกับ Windows 10 และ 11 ที่ช่วยให้ผู้ใช้สามารถจัดการสายเรียกเข้า, รับ-ส่งข้อความ และดูการแจ้งเตือนจากมือถือ (Android และ iOS) ผ่านคอมพิวเตอร์ได้โดยตรง ด้วยการใช้ประโยชน์จากแอปพลิเคชันนี้ ผู้โจมตีสามารถดักฟังข้อความสำคัญที่ส่งไปยังโทรศัพท์มือถือของเป้าหมายได้โดยไม่ต้องเจาะระบบของอุปกรณ์

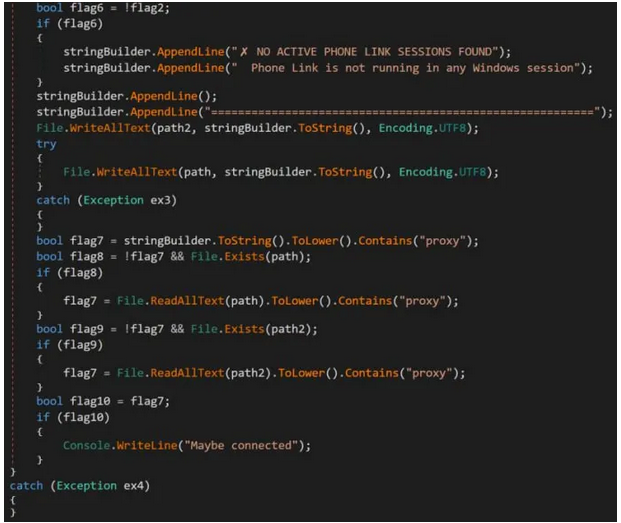

นักวิจัยจาก Cisco Talos ระบุในรายงานสัปดาห์นี้ว่า Pheno จะคอยตรวจสอบการเชื่อมต่อ Phone Link ที่มีการใช้งานอยู่ เพื่อเข้าถึงไฟล์ SQLite Database ภายในคอมพิวเตอร์ ซึ่งเป็นแหล่งจัดเก็บข้อมูลข้อความ SMS และรหัสผ่านแบบใช้ครั้งเดียว (OTP)

เมื่อตรวจพบกิจกรรมของ Phone Link บนเครื่องเหยื่อ CloudZ RAT จะเข้าดักจับไฟล์ฐานข้อมูล SQLite ดังกล่าว ซึ่งส่งผลกระทบโดยตรงต่อความปลอดภัยของรหัส OTP ที่ส่งผ่าน SMS รวมถึงข้อความแจ้งเตือนจากแอปพลิเคชันยืนยันตัวตนอื่น ๆ

นอกจากขีดความสามารถของปลั๊กอิน Pheno แล้ว นักวิจัยพบว่ามัลแวร์ CloudZ ยังมีเป้าหมายในการขโมยข้อมูลที่จัดเก็บในเว็บเบราว์เซอร์, ข้อมูลระบบโฮสต์ และสามารถรับคำสั่งควบคุมจากระยะไกลได้หลากหลาย ดังนี้:

- การลบ, ดาวน์โหลด และเขียนไฟล์

- การรันคำสั่งผ่าน Shell Command)

- การบันทึกภาพหน้าจอ เพื่อดูพฤติกรรมผู้ใช้

- การโหลด, ลบ หรือบันทึกปลั๊กอินลงดิสก์

- การสั่งปิด Process ของตัว RAT เอง

Cisco รายงานว่า CloudZ มีกลวิธีในการหลบเลี่ยงการตรวจจับ โดยมัลแวร์จะสลับใช้ค่า User-Agent ที่กำหนดไว้ 3 รูปแบบ เพื่อซ่อนทราฟฟิก HTTP ให้ดูเหมือนการใช้งานเบราว์เซอร์ปกติ นอกจากนี้ ในทุก HTTP request จะมีการเพิ่ม Header ป้องกันการแคช เพื่อป้องกันไม่ให้ Proxy หรือ CDN ทำการเก็บข้อมูลรายละเอียดของเซิร์ฟเวอร์ C2 หรือเซิร์ฟเวอร์ที่ใช้ทดสอบ

ช่องทางการโจมตี

แม้จะยังไม่สามารถระบุจุดเริ่มต้นของการเข้าถึงระบบได้แน่ชัด แต่นักวิจัยพบว่าลำดับการติดมัลแวร์เริ่มต้นจากการที่เหยื่อติดตั้ง ScreenConnect Update ปลอม ซึ่งจะทำหน้าที่รันตัว Loader ที่เขียนด้วยภาษา Rust ก่อนจะส่งต่อไปยัง .NET Loader เพื่อทำหน้าที่ติดตั้ง CloudZ RAT และสร้าง Persistence ผ่าน Scheduled Task

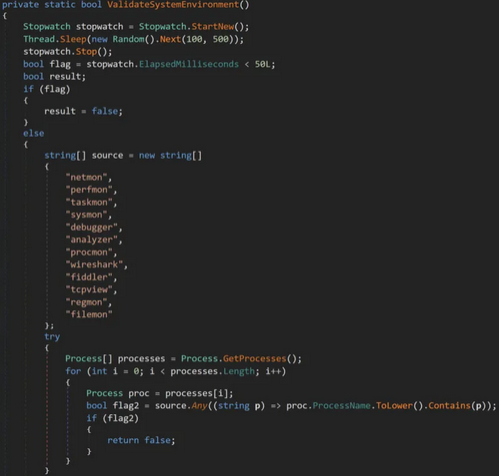

กลไกป้องกันการวิเคราะห์

- Time-based Sandbox Evasion: การหน่วงเวลาการทำงานเพื่อหลบเลี่ยงการตรวจจับของ Sandbox

- Tool Detection: ตรวจสอบการรันเครื่องมือวิเคราะห์ระบบ เช่น Wireshark, Fiddler, Procmon และ Sysmon

- Environment Check: การตรวจสอบค่าสตริงที่เกี่ยวข้องกับ VM และ Sandbox เพื่อหยุดการทำงานทันทีหากพบว่ากำลังถูกวิเคราะห์

คำแนะนำการป้องกัน

เพื่อป้องกันการโจมตีในลักษณะนี้ ผู้ใช้ควรหลีกเลี่ยงบริการ OTP ผ่าน SMS และใช้แอปยืนยันตัวตนที่ไม่ใช้ระบบการแจ้งเตือนแบบ push ซึ่งเสี่ยงต่อการถูกดักจับ และสำหรับข้อมูลที่มีความสำคัญสูง แนะนำให้เปลี่ยนไปใช้โซลูชันที่ป้องกันการฟิชชิ่ง เช่น คีย์ฮาร์ดแวร์

นอกจากนี้ Cisco Talos ได้เผยแพร่ชุด IoCs ซึ่งประกอบด้วย URL, Malware Hashes, โดเมน และที่อยู่ IP เพื่อให้ผู้ดูแลระบบนำไปใช้ในการเฝ้าระวัง และป้องกันเครือข่ายของตนได้

ที่มา : Bleepingcomputer

You must be logged in to post a comment.