ช่องโหว่ด้านความปลอดภัยระดับ critical ภายใต้ชื่อ "MCPwn" ถูกตรวจพบใน nginx-ui เวอร์ชันที่ต่ำกว่า 2.3.4 ซึ่งเป็นเครื่องมือจัดการ Nginx แบบ open-source ผ่านเว็บ โดยออกแบบมาเพื่อช่วยให้การบริหารจัดการเว็บเซิร์ฟเวอร์ทำได้ง่ายขึ้น ซึ่งมีช่องโหว่ที่อาจทำให้ผู้โจมตีสามารถ Bypass ระบบ Authentication เพื่อเข้าควบคุม Nginx service ได้

สำหรับผู้ใช้งาน nginx-ui จะได้รับแพตช์ความปลอดภัยเพื่อแก้ไขช่องโหว่นี้ใน เวอร์ชัน 2.3.4 ซึ่งถูกปล่อยออกมาเมื่อวันที่ 15 มีนาคม 2026 ที่ผ่านมา แนะนำให้ผู้ดูแลระบบรีบดำเนินการอัปเดตทันทีเพื่อป้องกันการโจมตีที่กำลังเกิดขึ้นจริงในขณะนี้

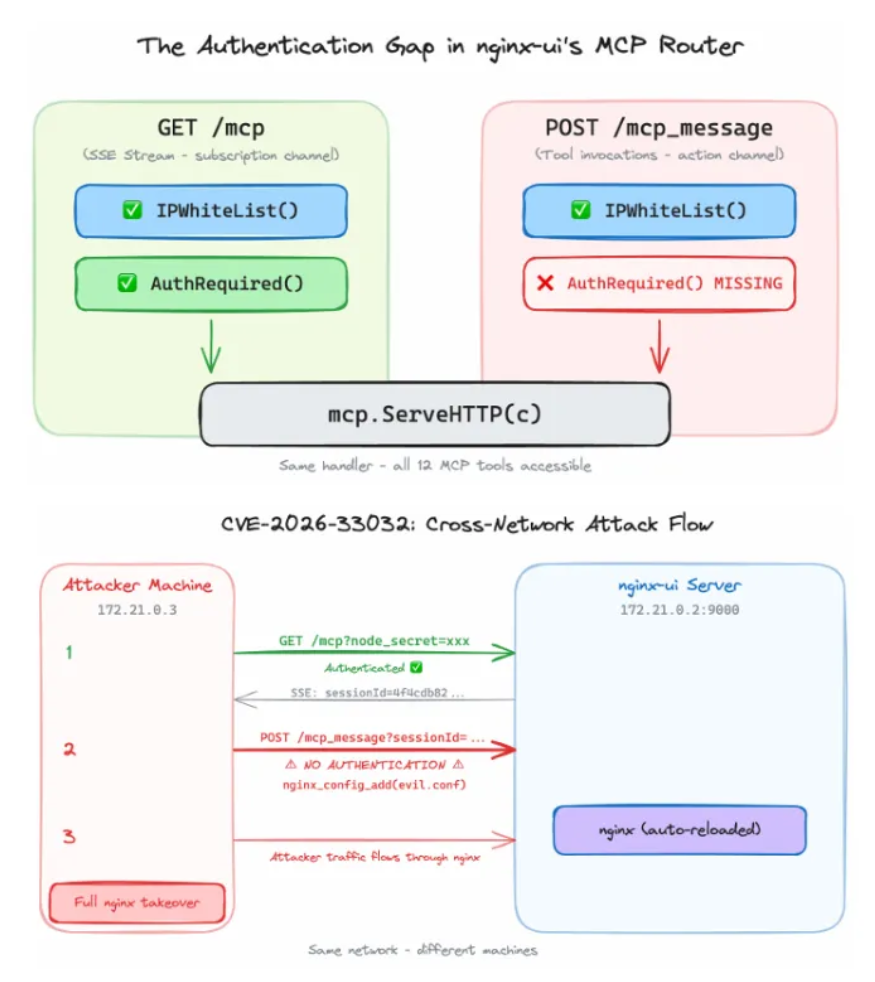

ช่องโหว่หมายเลข CVE-2026-33032 (คะแนน CVSS 9.8) นี้ ทำงานผ่านระบบ Model Context Protocol (MCP) ที่ถูกนำมาติดตั้งเพิ่มเติม โดยมีการเปิดเผย HTTP endpoint สองจุดคือ /mcp และ /mcp_message ซึ่งเป็นช่องทางหลักที่ผู้โจมตีใช้ในการเข้าถึงระบบ

เนื่องจาก endpoint /mcp_message มีการตั้งค่า IP whitelisting ไว้เป็นค่าเริ่มต้นที่ว่างเปล่า ซึ่งเป็นการอนุญาตทุกคน (Allow-all) ทำให้ผู้โจมตีสามารถส่ง HTTP request ที่ดัดแปลงมาเป็นพิเศษเข้าไปสั่งการระบบได้โดยตรง โดยไม่ต้องผ่านขั้นตอนการใส่รหัสผ่านหรือ Token ใด ๆ

ทีมวิจัยจาก Pluto Security ระบุในประกาศว่า “การโจมตีสามารถทำได้สำเร็จภายในไม่กี่วินาที เพียงแค่สร้าง session ผ่าน endpoint /mcp และใช้ session ID นั้นไปเรียกใช้งาน MCP tools ใน endpoint /mcp_message เพื่อสั่ง restart หรือแก้ไขไฟล์ config ของ Nginx ได้ทันที”

หากโจมตีได้สำเร็จ อาจทำให้ผู้โจมตีสามารถเข้าควบคุมเซิร์ฟเวอร์ รวมถึงการดักจับ traffic ทั้งหมดในเครือข่ายเพื่อขโมยข้อมูลสำคัญของผู้ดูแลระบบได้

ข้อมูลจากการตรวจสอบผ่าน Shodan พบว่ามีอินสแตนซ์ของ nginx-ui ที่เปิดเผยบนอินเทอร์เน็ตราว 2,689 รายการทั่วโลก โดยเฉพาะในจีน, สหรัฐอเมริกา และอินโดนีเซีย ซึ่งถือเป็นกลุ่มที่มีความเสี่ยงต่อการถูกโจมตีสูงที่สุดหากยังไม่ได้ทำการอัปเดตแพตซ์

นอกจากนี้ รายงานจาก Recorded Future ประจำสัปดาห์ระบุว่า CVE-2026-33032 เป็นหนึ่งในช่องโหว่ที่ถูกตรวจพบว่ามีการนำไปใช้โจมตีจริงโดยกลุ่มผู้ไม่หวังดีในช่วงเดือนมีนาคม 2026 ซึ่งความรุนแรงนี้เทียบเท่ากับเหตุการณ์ช่องโหว่ใน Atlassian MCP server ที่เคยถูกรายงานไปก่อนหน้านี้

หากมีการใช้งาน nginx-ui แนะนำให้ อัปเดตเป็น version 2.3.4 ทันที หรือในกรณีที่ยังไม่สามารถอัปเดตได้ ให้ใช้วิธีปิดการใช้งาน MCP functionality หรือจำกัดการเข้าถึงในระดับเครือข่าย(Network Whitelisting) เป็นมาตรการชั่วคราว

ที่มา : thehackernews

You must be logged in to post a comment.