Google ได้เริ่มนำระบบป้องกัน Device Bound Session Credentials (DBSC) มาใช้งานใน Chrome เวอร์ชัน 146 สำหรับ Windows โดยออกแบบมาเพื่อบล็อกมัลแวร์ประเภท Infostealer ไม่ให้สามารถดึงข้อมูล Session Cookies ออกไปใช้งานได้

สำหรับผู้ใช้งาน macOS จะได้รับประโยชน์จากฟีเจอร์ความปลอดภัยนี้ใน Chrome เวอร์ชันถัดไป ซึ่งยังไม่มีการประกาศกำหนดการที่แน่นอนในขณะนี้

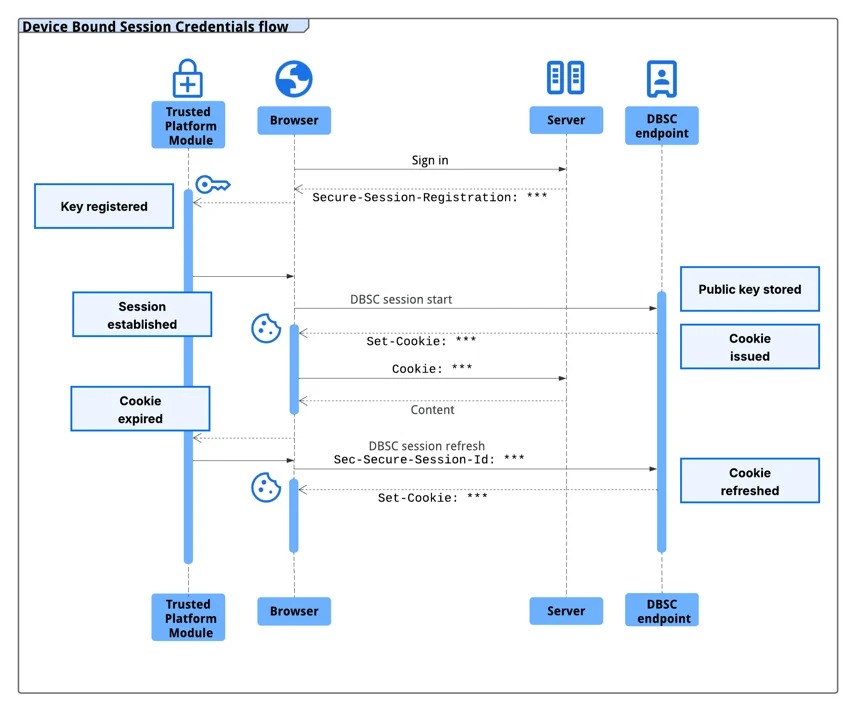

ระบบป้องกันรูปแบบใหม่นี้เคยมีการประกาศไว้ตั้งแต่ปี 2024 โดยทำงานด้วยการเชื่อมโยง Session ของผู้ใช้เข้ากับฮาร์ดแวร์เฉพาะของเครื่องนั้น ๆ ผ่านกระบวนการทางรหัสผ่าน เช่น ชิปความปลอดภัย Trusted Platform Module (TPM) บน Windows และ Secure Enclave บน macOS

เนื่องจาก Public/Private keys ที่เป็นเอกลักษณ์เฉพาะสำหรับการเข้ารหัส และถอดรหัสข้อมูลที่สำคัญนั้นถูกสร้างขึ้นโดย security chip จึงไม่สามารถถูกส่งออกไปจากเครื่องได้

สิ่งนี้ช่วยป้องกันไม่ให้ผู้โจมตีนำข้อมูล Session ที่ขโมยมาไปใช้งานได้ เนื่องจาก Private keys ที่เป็น unique นั้นไม่สามารถนำออกจากเครื่องคอมพิวเตอร์เครื่องนั้นได้

Google ระบุในประกาศว่า “การออก Session Cookies ใหม่ที่มีอายุการใช้งานสั้นนั้น ขึ้นอยู่กับว่า Chrome จะสามารถพิสูจน์ความเป็นเจ้าของ Private keys ที่ตรงกันต่อเซิร์ฟเวอร์ได้หรือไม่”

หากปราศจาก Key นี้ Session Cookie ที่ถูกขโมยออกไปจะหมดอายุ และจะไม่สามารถนำไปใช้ได้สำหรับผู้โจมตีในแทบจะทันที

Session Cookie ทำหน้าที่เป็น authentication token ซึ่งโดยปกติจะมีระยะเวลาใช้งานที่ยาวนาน และถูกสร้างขึ้นจากฝั่งเซิร์ฟเวอร์โดยอ้างอิงจากชื่อผู้ใช้ และรหัสผ่านของผู้ใช้งาน

เซิร์ฟเวอร์จะใช้คุกกี้ตัวนี้ในการระบุตัวตน และส่งไปยังเบราว์เซอร์ เพื่อให้เบราว์เซอร์นำไปแสดงเมื่อเข้าใช้งานบริการออนไลน์

เนื่องจากคุกกี้เหล่านี้ช่วยให้สามารถ authenticate กับเซิร์ฟเวอร์ได้โดยไม่ต้องกรอกข้อมูล credentials ผู้โจมตีจึงใช้วิธีการส่งมัลแวร์ Infostealer มาเพื่อรวบรวม Session Cookies เหล่านี้

Google ระบุว่า มัลแวร์ตระกูล Infostealer หลายกลุ่ม เช่น LummaC2 ได้พัฒนาความซับซ้อนในการเก็บเกี่ยวข้อมูล credentials เหล่านี้มากขึ้นเรื่อย ๆ ทำให้แฮ็กเกอร์สามารถเข้าถึงบัญชีของผู้ใช้ได้

Google ระบุในประกาศเพิ่มเติมว่า “สิ่งสำคัญคือ เมื่อมัลแวร์ที่มีความซับซ้อนสามารถเข้าถึงเครื่องคอมพิวเตอร์ได้แล้ว มันจะสามารถอ่านไฟล์ในเครื่อง และหน่วยความจำที่เบราว์เซอร์ใช้จัดเก็บ authentication cookies ได้ ดังนั้นจึงไม่มีวิธีใดที่เชื่อถือได้ในการป้องกันการรั่วไหลของคุกกี้โดยใช้ซอฟต์แวร์เพียงอย่างเดียวในระบบปฏิบัติการใด ๆ”

DBSC Protocol จึงถูกสร้างขึ้นโดยคำนึงถึงความเป็นส่วนตัวเป็นหลัก โดยแต่ละ Session จะถูกกำกับด้วย Distinct key ที่แตกต่างกัน วิธีนี้ช่วยป้องกันไม่ให้เว็บไซต์ต่าง ๆ สามารถเชื่อมโยงกิจกรรมของผู้ใช้ข้าม Session หรือข้ามเว็บไซต์ที่ใช้งานบนอุปกรณ์เครื่องเดียวกันได้

นอกจากนี้ โปรโตคอลดังกล่าวยังถูกออกแบบมาให้มีการแลกเปลี่ยนข้อมูลในระดับที่น้อยที่สุด โดยจะใช้เพียง Public key ประจำ Session ที่จำเป็นสำหรับการรับรอง และไม่เปิดเผยตัวระบุอุปกรณ์

จากการทดสอบ DBSC เวอร์ชันเริ่มต้นเป็นเวลาหนึ่งปีภายใต้ความร่วมมือกับแพลตฟอร์มเว็บหลายแห่ง รวมถึง Okta ทาง Google พบว่าเหตุการณ์การโจรกรรม Session ลดลงอย่างเห็นได้ชัด

Google ได้ร่วมมือกับ Microsoft ในการพัฒนา DBSC Protocol ให้เป็นมาตรฐานเว็บแบบเปิด และได้รับคำแนะนำจากบุคลากรจำนวนมากในอุตสาหกรรมที่มีหน้าที่รับผิดชอบด้านความปลอดภัยของเว็บไซต์

เจ้าของเว็บไซต์สามารถอัปเกรดไปสู่การใช้งาน Session ที่มีความปลอดภัยสูงขึ้นด้วยการผูกติดกับฮาร์ดแวร์ได้ เพียงแค่เพิ่ม Endpoints สำหรับการลงทะเบียน และรีเฟรช Session ในระบบ Backend โดยไม่กระทบต่อ compatibility กับ Frontend ที่มีอยู่

นักพัฒนาเว็บสามารถศึกษาข้อมูลรายละเอียดการติดตั้งใช้งาน DBSC ได้จากคู่มือของ Google โดยสามารถดูข้อกำหนดต่าง ๆ ได้ที่เว็บไซต์ World Wide Web Consortium (W3C) และอ่านคำอธิบายเพิ่มเติมได้บน GitHub

ที่มา : bleepingcomputer

You must be logged in to post a comment.