Google ได้ปล่อยอัปเดตฉุกเฉินเพื่อแก้ไขช่องโหว่ Zero-day อีกหนึ่งรายการบน Chrome ที่กำลังถูกนำไปใช้ในการโจมตี ซึ่งนับเป็นช่องโหว่ความปลอดภัยรายการที่สี่ที่ได้รับการแก้ไขตั้งแต่เริ่มต้นปีนี้เป็นต้นมา

Google ระบุในประกาศด้านความปลอดภัยที่ออกเมื่อวันอังคารว่า "Google รับทราบว่ามีช่องโหว่ CVE-2026-5281 ที่กำลังถูกนำไปใช้ในการโจมตี"

ตามรายละเอียดที่ปรากฏในประวัติการแก้ไขของ Chromium ช่องโหว่นี้เป็นช่องโหว่ประเภท Use-after-free ใน Dawn ซึ่งเป็นการใช้งานมาตรฐาน WebGPU แบบข้ามแพลตฟอร์มที่ใช้ในโครงการ Chromium

ผู้โจมตีสามารถใช้ประโยชน์จากช่องโหว่ความปลอดภัยของ Dawn นี้ เพื่อทำให้เกิดการทำงานผิดพลาดของเว็บเบราว์เซอร์, ข้อมูลเสียหาย, ปัญหาการแสดงผล หรือพฤติกรรมผิดปกติอื่น ๆ

แม้ว่า Google จะพบหลักฐานว่ามีกลุ่มผู้โจมตีกำลังใช้ประโยชน์จากช่องโหว่ Zero-day นี้ในการโจมตีจริง แต่ทางบริษัทไม่ได้มีการเปิดเผยรายละเอียดเกี่ยวกับเหตุการณ์เหล่านั้นแต่อย่างใด

Google ระบุว่า "การเข้าถึงรายละเอียดของช่องโหว่ และลิงก์ต่าง ๆ อาจถูกจำกัดไว้จนกว่าผู้ใช้ส่วนใหญ่จะได้รับการอัปเดตแพตซ์เรียบร้อยแล้ว นอกจากนี้จะยังคงจำกัดการเข้าถึงข้อมูลต่อไป หากช่องโหว่ดังกล่าวปรากฏอยู่ในไลบรารีของ third party ซึ่งโครงการอื่น ๆ มีการเรียกใช้งานในลักษณะเดียวกันแต่ยังไม่ได้ทำการแก้ไข"

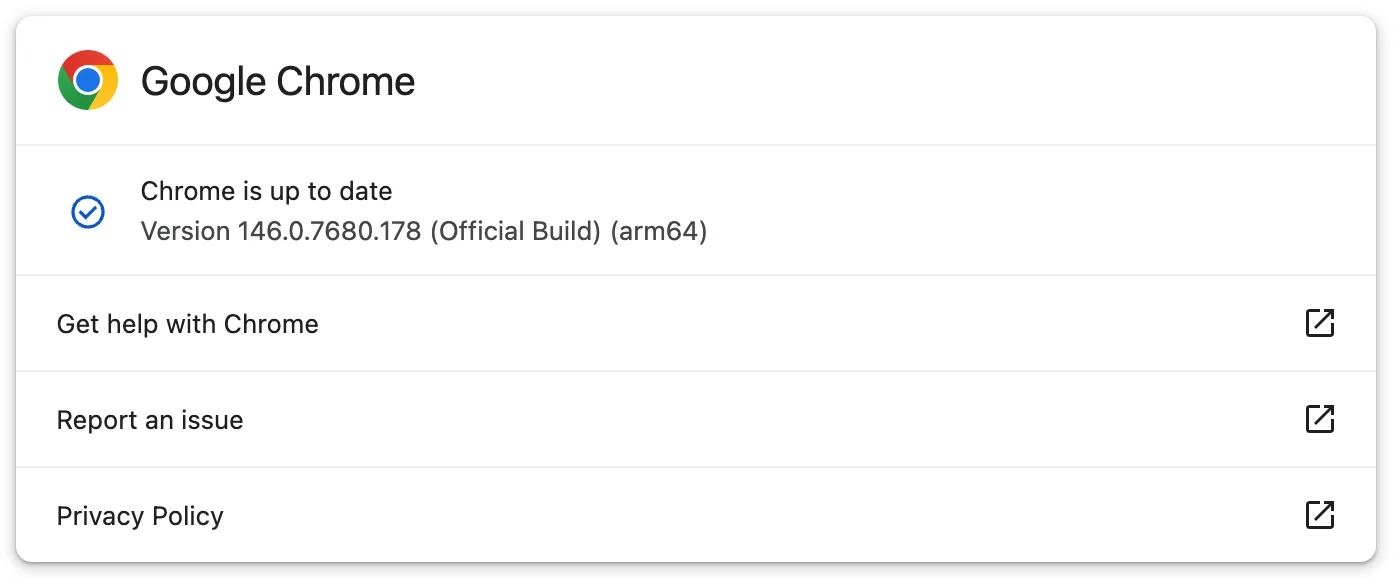

ขณะนี้ Google ได้ดำเนินการแก้ไขช่องโหว่ Zero-day ให้กับผู้ใช้งานในเวอร์ชัน Stable Desktop เรียบร้อยแล้ว โดยกำลังทยอยอัปเดตเวอร์ชันใหม่ให้กับผู้ใช้ Windows, macOS (146.0.7680.177/178) และ Linux (146.0.7680.177) แม้ว่า Google จะระบุว่า การอัปเดตฉุกเฉินครั้งนี้อาจต้องใช้เวลาหลายวัน หรือหลายสัปดาห์กว่าจะครอบคลุมผู้ใช้ทั้งหมด แต่จากการตรวจสอบของ BleepingComputer ในวันนี้พบว่าสามารถกดอัปเดตได้ในทันที

หากไม่ต้องการอัปเดตเบราว์เซอร์ด้วยตนเอง สามารถตั้งค่าให้ระบบตรวจสอบหาเวอร์ชันใหม่ และติดตั้งโดยอัตโนมัติเมื่อมีการเปิดใช้งานครั้งถัดไปได้เช่นกัน

เหตุการณ์นี้นับเป็นช่องโหว่ Zero-day ของ Chrome รายการที่สี่ ที่มีการนำมาใช้ในการโจมตีจริง และได้รับการแก้ไขตั้งแต่ต้นปีที่ผ่านมา ช่องโหว่แรก (CVE-2026-2441) เป็นช่องโหว่ประเภท Iterator Invalidation ใน CSSFontFeatureValuesMap ซึ่ง Google ได้แก้ไขไปเมื่อช่วงกลางเดือนกุมภาพันธ์ที่ผ่านมา

ส่วนอีกสองรายการที่ Google เพิ่งแก้ไขไปเมื่อต้นเดือนนี้ ได้แก่ ช่องโหว่ประเภท Out-of-bounds Write ใน Skia 2D graphics library (CVE-2026-3909) และช่องโหว่จากการติดตั้งระบบที่ไม่เหมาะสมใน V8 Engine JavaScript และ WebAssembly (CVE-2026-3910)

ในปี 2025 Google ได้แก้ไขช่องโหว่ Zero-day ที่ถูกนำไปใช้ในการโจมตีจริงรวมทั้งหมด 8 รายการ ซึ่งหลายรายการถูกค้นพบ และรายงานโดยหน่วยงาน Threat Analysis Group (TAG) ของ Google เอง ซึ่งเป็นที่รู้จักกันดีในการติดตาม และระบุการใช้ประโยชน์จากช่องโหว่ Zero-day เพื่อการโจมตีด้วย Spyware

ที่มา : bleepingcomputer

You must be logged in to post a comment.