มีการตรวจพบเครือข่ายมัลแวร์ประเภท Proxy ของ SystemBC ที่มีโฮสต์มากกว่า 1,570 เครื่อง ซึ่งเชื่อว่าเป็นเหยื่อขององค์กรต่าง ๆ หลังจากการสืบสวนการโจมตีของแรนซัมแวร์ Gentlemen ที่ดำเนินการโดยพันธมิตรของกลุ่มอาชญากรนี้

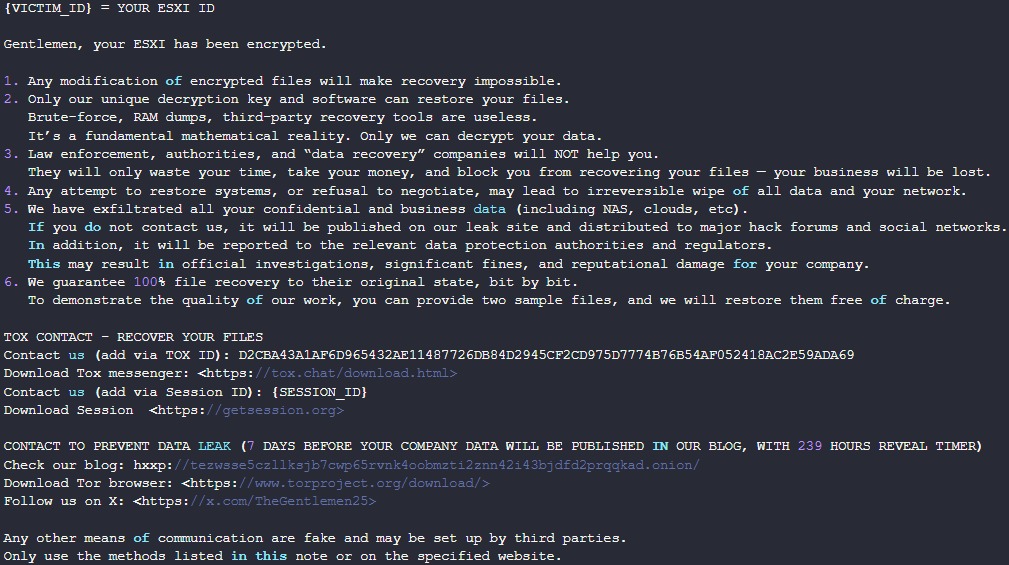

ปฏิบัติการของ Gentlemen ในรูปแบบ Ransomware-as-a-Service (RaaS) เริ่มปรากฏตัวขึ้นในช่วงกลางปี 2025 โดยทางกลุ่มได้จัดเตรียมโปรแกรมล็อกไฟล์ที่เขียนด้วยภาษา Go ซึ่งสามารถเข้ารหัสระบบปฏิบัติการได้หลากหลาย ทั้ง Windows, Linux, NAS และ BSD รวมถึงยังมีโปรแกรมล็อกไฟล์ที่เขียนด้วยภาษา C สำหรับโจมตี ESXi hypervisor

เมื่อเดือนธันวาคมที่ผ่านมา กลุ่มนี้ได้เจาะระบบของ Oltenia Energy Complex ซึ่งเป็นหนึ่งในผู้ให้บริการพลังงานรายใหญ่ที่สุดของโรมาเนีย และเมื่อต้นเดือนนี้ The Adaptavist Group ได้เปิดเผยเหตุการณ์ข้อมูลรั่วไหลที่แรนซัมแวร์ Gentlemen ระบุไว้ในเว็บไซต์เผยแพร่ข้อมูลของพวกเขา

แม้ว่าปฏิบัติการ RaaS จะอ้างว่ามีเหยื่อประมาณ 320 ราย โดยการโจมตีส่วนใหญ่เกิดขึ้นในปีนี้ แต่ทีมนักวิจัยจาก Check Point กลับพบว่าพันธมิตรของแรนซัมแวร์ Gentlemen กำลังเร่งขยายชุดเครื่องมือ และโครงสร้างพื้นฐานในการโจมตีให้กว้างขวางยิ่งขึ้น

ระหว่างการตอบสนองต่อเหตุการณ์ นักวิจัยพบว่าพันธมิตรของปฏิบัติการแรนซัมแวร์พยายามใช้ proxy malware เพื่อใช้ในการส่งต่อข้อมูลอันตรายอย่างแนบเนียน

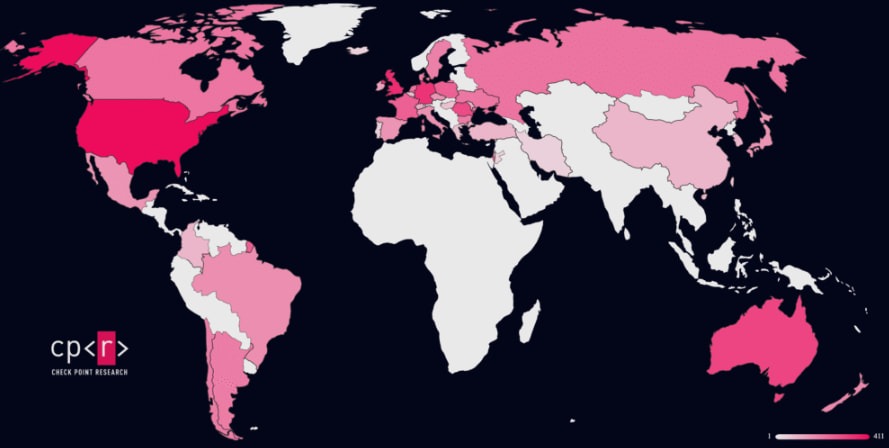

นักวิจัยระบุในรายงานว่า “Check Point Research สังเกตข้อมูลจาก SystemBC command‑and‑control server ที่เกี่ยวข้อง พบว่าบอทเน็ตนี้มีเหยื่อมากกว่า 1,570 ราย โดยลักษณะการติดมัลแวร์บ่งชี้ว่า มีการมุ่งเป้าไปที่องค์กร และบริษัทขนาดใหญ่ มากกว่าการโจมตีผู้ใช้งานทั่วไป”

SystemBC ถูกพบครั้งแรกตั้งแต่ปี 2019 โดยมีคุณสมบัติหลักในการทำ SOCKS5 tunneling และด้วยความสามารถในการส่ง Payload ที่เป็นอันตรายเข้าสู่ระบบที่ติดมัลแวร์ได้อย่างมีประสิทธิภาพ ทำให้กลุ่มแรนซัมแวร์ต่าง ๆ รีบนำเครื่องมือนี้มาปรับใช้ในทันที

ถึงแม้ว่าหน่วยงานบังคับใช้กฎหมายจะดำเนินการปราบปรามไปแล้วในปี 2024 แต่บอทเน็ตนี้ยังคงทำงานอยู่ และเมื่อปีที่แล้ว Black Lotus Labs รายงานว่ามันแพร่ระบาดไปยัง Virtual Private Servers (VPS) กว่า 1,500 เครื่องทุกวัน เพื่อส่งต่อข้อมูลรับส่งที่เป็นอันตราย

ข้อมูลจาก Check Point แสดงให้เห็นว่าเหยื่อส่วนใหญ่ที่เชื่อมโยงกับการใช้งาน SystemBC ของ Gentlemen อยู่ในสหรัฐอเมริกา, สหราชอาณาจักร, เยอรมนี, ออสเตรเลีย และโรมาเนีย

Check Point ระบุว่า "Command and Control เฉพาะเจาะจงที่ใช้ในการสื่อสารได้แพร่กระจายมัลแวร์ไปยังเหยื่อจำนวนมากทั่วโลก ซึ่งมีความเป็นไปได้สูงที่เหยื่อส่วนใหญ่จะเป็นบริษัท และองค์กรต่าง ๆ เนื่องจากโดยปกติ SystemBC มักถูกใช้งานเป็นส่วนหนึ่งของกระบวนการโจมตีที่ดำเนินการโดยมนุษย์ มากกว่าการโจมตีเป้าหมายขนาดใหญ่"

นักวิจัยยังไม่แน่ใจว่า SystemBC เข้าไปอยู่ในระบบนิเวศของแรนซัมแวร์ Gentlemen ได้อย่างไร และยังไม่สามารถระบุได้ว่ามัลแวร์ดังกล่าวถูกใช้งานโดยพันธมิตรหลายรายหรือไม่

Infection chain และรูปแบบการเข้ารหัส

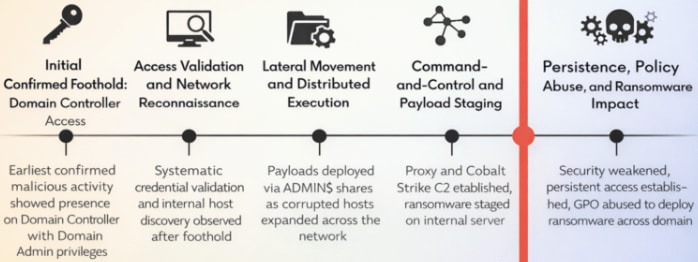

แม้ทาง Check Point จะไม่สามารถระบุ Initial Attack Vector ในการโจมตีได้ แต่นักวิจัยระบุว่าผู้โจมตีของ Gentlemen ได้เข้าควบคุมเครื่อง Domain Controller โดยใช้สิทธิ์ Domain Admin

จากนั้น ผู้โจมตีได้ทำการตรวจสอบว่าข้อมูล Credentials ใดสามารถใช้งานได้ และทำการสำรวจเครือข่ายก่อนจะติดตั้ง Cobalt Strike payloads ไปยังระบบต่าง ๆ จากระยะไกลผ่าน RPC

ส่วนการขยายผลการโจมตีภายในเครือข่าย ทำได้โดยการเก็บรวบรวมข้อมูล Credentials โดยใช้ Mimikatz และการเรียกใช้งานจากระยะไกล ผู้โจมตีได้ติดตั้งแรนซัมแวร์จากเซิร์ฟเวอร์ภายใน และใช้ประโยชน์จากการแพร่กระจายในตัว และ group policy เพื่อเรียกใช้งานโปรแกรมเข้ารหัสพร้อมกันเกือบทั้งหมดในระบบต่าง ๆ ที่ join domain

ตามรายงานของนักวิจัย มัลแวร์นี้ใช้รูปแบบการเข้ารหัสแบบ Hybrid โดยอิงตาม X25519 (Diffie–Hellman) และ XChaCha20 พร้อมทั้งมีการสร้างคู่รหัสผ่านชั่วคราวแบบสุ่มสำหรับไฟล์แต่ละไฟล์

ไฟล์ที่มีขนาดไม่เกิน 1 MB จะถูกเข้ารหัสทั้งหมด ในขณะที่ไฟล์ขนาดใหญ่กว่านั้นจะถูกเข้ารหัสเฉพาะส่วนของข้อมูลประมาณ 9%, 3% หรือ 1% เท่านั้น

ก่อนการเข้ารหัส แรนซัมแวร์ Gentlemen จะยุติการทำงานของฐานข้อมูล, ซอฟต์แวร์สำรองข้อมูล และกระบวนการจำลองระบบ (Virtualization) ต่าง ๆ รวมถึงลบ Shadow copies และ Logs นอกจากนี้ ในเวอร์ชันที่ออกแบบมาสำหรับ ESXi ยังสั่งปิดเครื่อง VM เพื่อให้มั่นใจว่าดิสก์เหล่านั้นจะสามารถถูกเข้ารหัสได้โดยสมบูรณ์

แม้ว่าแรนซัมแวร์ Gentlemen ไม่ค่อยเป็นข่าวใหญ่บ่อยนัก แต่ Check Point ได้แจ้งเตือนว่าปฏิบัติการ RaaS นี้กำลังเติบโตอย่างรวดเร็ว โดยมีการโฆษณาเพื่อรับสมัครกลุ่มพันธมิตรรายใหม่ผ่านฟอรัมใต้ดิน

นักวิจัยเชื่อว่าการใช้ SystemBC ร่วมกับ Cobalt Strike และการมีเครือข่ายบอตเน็ตที่มีโฮสต์ถึง 1,570 แห่ง อาจเป็นสัญญาณบ่งบอกว่ากลุ่มแรนซัมแวร์ Gentlemen กำลังปฏิบัติการในระดับที่สูงขึ้น โดยบูรณาการเข้ากับชุดเครื่องมือที่กว้างขึ้นของเฟรมเวิร์กหลังการเจาะระบบและโครงสร้างพื้นฐาน Proxy ที่ครบวงจร

นอกเหนือจาก IoCs ที่เก็บรวบรวมได้จากเหตุการณ์ที่สืบสวนแล้ว Check Point ยังมีระบบตรวจจับตาม Signatures ในรูปแบบของ YARA Rules เพื่อช่วยให้ผู้ป้องกันสามารถป้องกันการโจมตีดังกล่าวได้

ที่มา : bleepingcomputer

You must be logged in to post a comment.