มีการตรวจพบช่องโหว่ระดับ Critical ประเภท Zero-click Authentication coercion หมายเลข CVE-2026-32202 ซึ่งมีสาเหตุมาจากแพตซ์ที่ไม่สมบูรณ์ ในฟีเจอร์ความปลอดภัยของ Windows Shell โดยช่องโหว่นี้ถูกกลุ่ม APT28 จากรัสเซียนำไปใช้เป็นเครื่องมือในการโจมตีทางไซเบอร์อย่างต่อเนื่อง

Microsoft ได้ยืนยันว่ามีการใช้ช่องโหว่นี้ในการโจมตีจริง และได้ปล่อยแพตซ์อัปเดตเพื่อแก้ไขช่องโหว่ ซึ่งเป็นส่วนหนึ่งของรายการอัปเดต Patch Tuesday ประจำเดือนเมษายน 2026

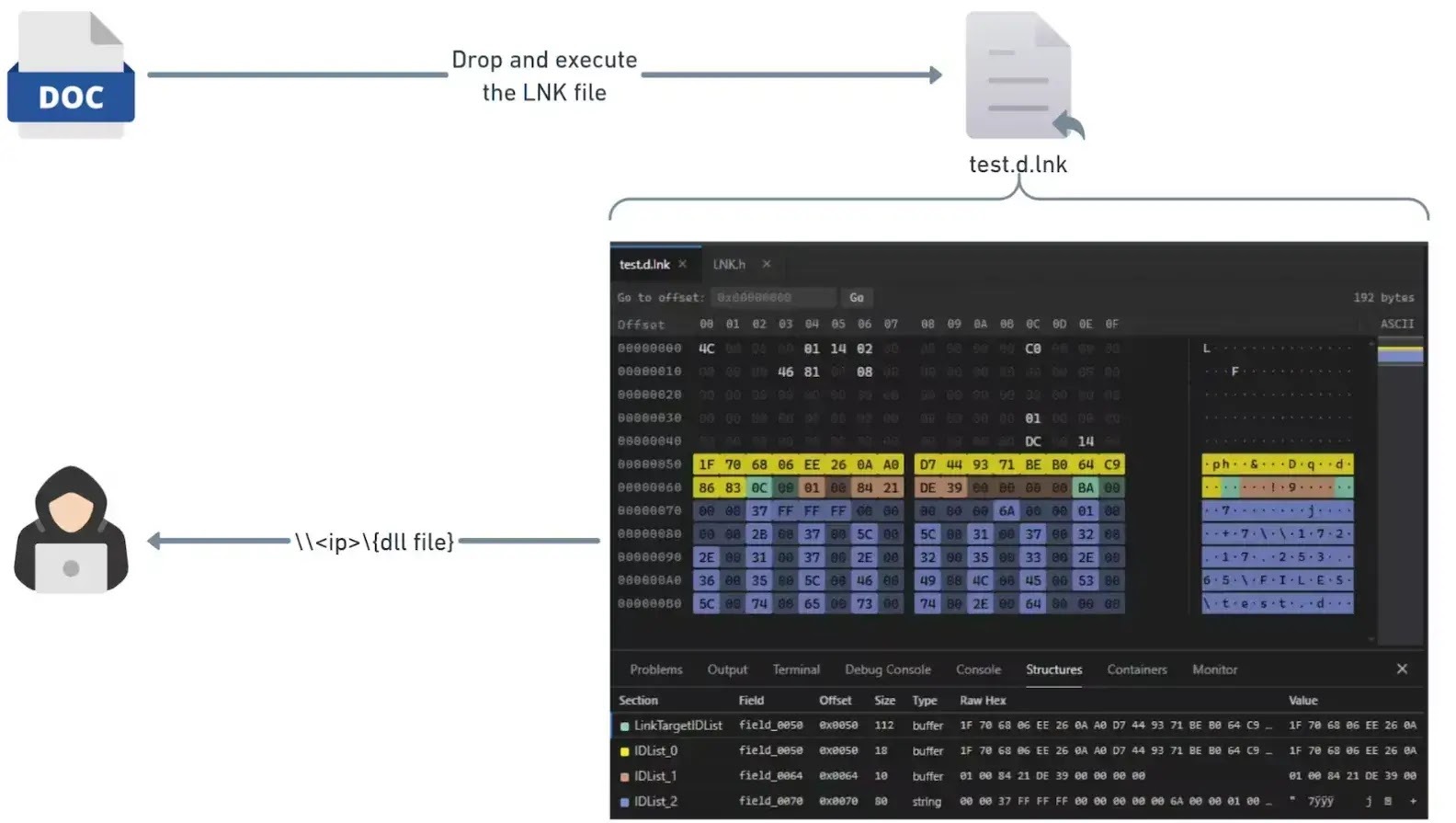

จากข้อมูลของ CERT-UA กลุ่ม APT28 หรือที่รู้จักในชื่อ Fancy Bear, Forest Blizzard และ Pawn Storm ได้เริ่มแคมเปญการโจมตีทางไซเบอร์แบบกำหนดเป้าหมายไปยังประเทศยูเครน และอีกหลายประเทศในสหภาพยุโรปเมื่อเดือนธันวาคม 2025 โดยใช้ไฟล์ LNK (Windows Shortcut) ที่ถูกดัดแปลงให้เป็นเครื่องมือโจมตี

นักวิจัยจาก Akamai ตรวจพบแคมเปญนี้ในเดือนมกราคม 2026 โดยติดตามเส้นทางการแพร่กระจายมัลแวร์ พบว่าเกิดจากการเชื่อมโยงช่องโหว่ 2 รายการเข้าด้วยกัน ได้แก่ CVE-2026-21513 (การโจมตีผ่าน MSHTML) และ CVE-2026-21510 (การ bypass ระบบ SmartScreen ของ Windows Shell ซึ่งมี CVSS Score 8.8)

การโจมตีช่องโหว่ Windows Shell แบบ Zero-Click

กลไกหลักของการโจมตีนี้คือ การใช้ช่องโหว่ในส่วนของ Windows Shell namespace parsing pipeline โดยกลุ่ม APT28 ได้ฝังโครงสร้าง LinkTargetIDList ที่เป็นอันตรายไว้ภายในไฟล์ LNK ซึ่งเป็น IDList แบบไบนารีที่ Windows Explorer จะทำการประมวลผล และแสดงผลในลักษณะที่คล้ายกับการแสดงรายการต่าง ๆ ใน Control Panel

โครงสร้างของ IDList ประกอบด้วยองค์ประกอบหลัก 3 ส่วน ได้แก่ CLSID ที่เป็นตัวแทนของ Control Panel COM object ส่วนที่สองสำหรับรายการ control panel ทั้งหมด และส่วนที่สามคือโครงสร้าง _IDCONTROLW ซึ่งมีการฝัง UNC path ที่ชี้ไปยังเซิร์ฟเวอร์ของผู้โจมตี

เมื่อ explorer.exe ของเหยื่อทำการประมวลผลไฟล์ LNK นี้ ระบบจะถอดรหัส path ที่เป็นอันตรายออกมาในรูปแบบ:

text::{26EE0668-A00A-44D7-9371-BEB064C98683}\0\{GENERATED GUID OF THE UNC PATH}

ส่งผลให้ Windows โหลดไฟล์ DLL จากเซิร์ฟเวอร์ที่ผู้โจมตีควบคุมอยู่ โดยถือว่าเป็นส่วนประกอบหนึ่งของ Control Panel (CPL) ซึ่งกระบวนการนี้จะดำเนินการโดยไม่เรียกใช้การตรวจสอบ SmartScreen หรือ Mark of the Web (MotW)

Microsoft ได้ดำเนินการแก้ไขช่องโหว่ CVE-2026-21510 ในช่วง Patch Tuesday เดือนกุมภาพันธ์ 2026 โดยการใช้ COM object ตัวใหม่ที่ชื่อว่า ControlPanelLinkSite ซึ่งทำหน้าที่เชื่อมต่อ path การเรียกใช้งาน CPL เข้ากับระบบ Trust Verification Pipeline ของ ShellExecute

แพตซ์นี้ได้เพิ่ม fMask bit ใหม่ (0x08000000) ซึ่งจะบังคับให้ ShellExecute pipeline ตรวจสอบ IVerifyingTrust ซึ่งท้ายที่สุดจะไปทำให้ SmartScreen ตรวจสอบ digital signature และ Origin zone ของไฟล์ CPL ก่อนที่จะเริ่มการทำงาน

จากการใช้เครื่องมือวิเคราะห์ PatchDiff-AI ทาง Akamai ได้ยืนยันว่า การแก้ไขนี้สามารถบล็อกช่องทางการโจมตีแบบ RCE ได้สำเร็จ – ไฟล์ CPL ที่ไม่มี signature หรือมาจากเซิร์ฟเวอร์ภายนอก จะไม่ถูกเรียกใช้งานโดยอัตโนมัติอีกต่อไป

อย่างไรก็ตาม นักวิจัยจาก Akamai สังเกตเห็นจุดที่น่ากังวลอย่างยิ่งคือ เครื่องเป้าหมายยังคงมีการ authentication กับเซิร์ฟเวอร์ของผู้โจมตีอยู่ แม้ว่าจะติดตั้งแพตซ์แล้วก็ตาม

การตรวจสอบความน่าเชื่อถือที่ Microsoft นำมาใช้จะทำงานในระหว่างการเรียกใช้ ShellExecuteExW ในช่วงท้ายสุดของลำดับการเรียกใช้ CPL แต่มีตัวที่เกิดขึ้นก่อนหน้านั้นใน CControlPanelFolder::GetUIObjectOf ซึ่งเป็นฟังก์ชันที่ Windows Explorer เรียกใช้เพื่อดึงไอคอนสำหรับรายการ CPL IDList เมื่อแสดงเนื้อหาของโฟลเดอร์

ภายใน chain นี้ การเรียกใช้ PathFileExistsW ใน GetModuleMapped ทำให้ Windows แก้ไข UNC path และเริ่มต้นการเชื่อมต่อ SMB ไปยังเซิร์ฟเวอร์ของผู้โจมตีทันทีที่เปิดโฟลเดอร์ที่มีไฟล์ LNK ที่เป็นอันตราย โดยไม่จำเป็นต้องมีการคลิกจากผู้ใช้

เมื่อ UNC path ถูกประมวลผล (เช่น \\attacker.com\share\payload.cpl) Windows จะเริ่มกระบวนการ NTLM authentication handshake โดยอัตโนมัติ ซึ่งจะมีการส่งค่า Net-NTLMv2 hash ของเหยื่อไปยังเซิร์ฟเวอร์ของผู้โจมตี

ข้อมูล credentials นี้สามารถนำไปใช้ในการโจมตีแบบ NTLM relay attacks หรือนำไปถอดรหัสผ่านแบบออฟไลน์ได้ โดยทั้งหมดนี้เกิดขึ้นได้โดยไม่ต้องมีการโต้ตอบใด ๆ จากผู้ใช้ นอกจากการไปยังโฟลเดอร์ที่ถูกบุกรุกเท่านั้น

ช่องโหว่ที่หลงเหลืออยู่นี้ได้รับหมายเลข CVE-2026-32202 (CVSS: 4.3) ซึ่งถูกระบุอย่างเป็นทางการว่าเป็น "protection mechanism failure ใน Windows Shell" ที่ทำให้ผู้โจมตีที่ไม่ได้รับอนุญาตสามารถทำการปลอมแปลงข้อมูลผ่านเครือข่ายได้

องค์กรต่าง ๆ ควรติดตั้งการอัปเดต Patch Tuesday ประจำเดือนเมษายน 2026 ของ Microsoft ทันทีเพื่อแก้ไขช่องโหว่ CVE-2026-32202 ทีมรักษาความปลอดภัยควรเฝ้าระวังการรับส่งข้อมูล SMB ขาออกที่ไปยังโฮสต์ภายนอก และ enforce NTLMv2 restrictions หรือเปลี่ยนไปใช้การ authentication แบบ Kerberos-only เท่านั้นหากเป็นไปได้

เนื่องจาก Microsoft ได้ระบุว่า ช่องโหว่นี้มีการนำไปใช้ในการโจมตีจริง ผู้ดูแลระบบควรให้ความสำคัญกับระบบที่ยังไม่ได้อัปเดตแพตช์เป็นความเสี่ยงสูง โดยเฉพาะอย่างยิ่งในสภาพแวดล้อมที่ไฟล์ LNK ผ่านโฟลเดอร์ที่ใช้ร่วมกัน หรือ network drives

เหตุการณ์นี้เป็นเครื่องเตือนใจที่ชัดเจนว่า การแก้ไขช่องโหว่ที่ไม่สมบูรณ์สามารถก่อให้เกิดช่องโหว่การโจมตีเพิ่มเติมได้

ช่องว่างระหว่างขั้นตอนการถอดรหัส path resolution และ Trust Verification ในกระบวนการทำงานของ Windows Shell ซึ่งถูกกลุ่ม APT28 นำมาใช้ในการโจมตี และถูกตรวจพบในภายหลังโดย Akamai นั้น ย้ำเตือนถึงความจำเป็นในการทำ Patch Diffing อย่างละเอียด และการทดสอบ Post-fix Regression ก่อนที่จะระบุว่าช่องโหว่นั้นได้รับการแก้ไขอย่างสมบูรณ์แล้ว

ที่มา: cybersecuritynews

You must be logged in to post a comment.