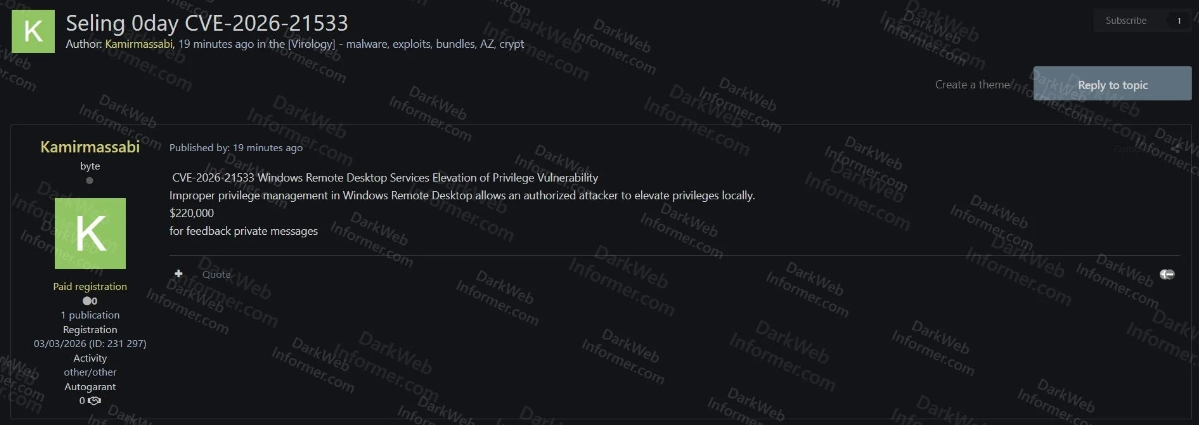

มีรายงานว่าผู้ไม่หวังดีกำลังประกาศขายช่องโหว่ Zero-day Exploit สำหรับการยกระดับสิทธิ์บน Windows Remote Desktop Services หมายเลข CVE-2026-21533 ในราคาที่สูงถึง 220,000 ดอลลาร์สหรัฐบน Dark web โดยช่องโหว่นี้มุ่งเป้าไปที่การจัดการสิทธิ์ที่ไม่เหมาะสม ทำให้ผู้โจมตีสามารถควบคุมระบบในระดับผู้ดูแลระบบได้

ในคอมมูนิตี้ Underground Cybersecurity พบรายการประกาศขายที่มีความเสี่ยงสูงบน Dark web โดยผู้ใช้งานชื่อว่า Kamirmassabi ซึ่งเพิ่งลงทะเบียนบัญชีเมื่อวันที่ 3 มีนาคม 2026 ได้ทำการโพสต์ประมูล Exploit สำหรับช่องโหว่ CVE-2026-21533 ในหมวดหมู่ [Virology] – malware, exploits, bundles, AZ, crypt

แม้ว่าช่องโหว่ CVE-2026-21533 จะถูกประกาศโดย Microsoft ไปตั้งแต่ช่วงเดือนกุมภาพันธ์ 2026 ที่ผ่านมา แต่การที่มีเครื่องมือเจาะระบบ ที่ใช้งานได้จริง และพร้อมโจมตีปรากฏออกมาเช่นนี้ ถือเป็นความเสี่ยงที่ร้ายแรงอย่างยิ่งต่อสภาพแวดล้อมของระบบในระดับองค์กร

ราคาที่สูงเกินปกตินี้บ่งชี้ว่า Exploit ดังกล่าวอาจมีความเสถียร และแม่นยำสูง และอาจมุ่งเป้าไปที่ระบบจำนวนมากที่ยังไม่ได้ทำการแพตช์บน Windows ที่หลากหลายรูปแบบ

นอกจากนี้ยังมีหลักฐานที่ช่วยยืนยันถึงความพยายามในการเสนอขายเครื่องมือนี้อย่างจริงจัง ซึ่งแสดงให้เห็นว่า เมื่อมีการค้นพบช่องโหว่ระดับความรุนแรงสูง มันจะถูกนำมาพัฒนาเป็นเครื่องมือ และวางขายเพื่อทำกำไรใน Dark web อย่างรวดเร็วทันที

CVE-2026-21533 เป็นช่องโหว่การยกระดับสิทธิ์ Elevation of Privilege - EoP ซึ่งมีสาเหตุหลักมาจาก การจัดการสิทธิ์ที่ไม่เหมาะสมภายใน Windows Remote Desktop

ช่องโหว่นี้เกิดขึ้นเนื่องจาก Windows ไม่สามารถกำหนด, แก้ไข, ติดตาม หรือตรวจสอบสิทธิ์การเข้าถึงของผู้ใช้งานได้อย่างถูกต้อง ส่งผลให้เกิดพื้นที่การควบคุมที่ไม่ได้ตั้งใจขึ้นมา หากการโจมตีสำเร็จ ผู้โจมตีที่ได้รับอนุญาตให้เข้าสู่ระบบซึ่งมีเพียงสิทธิ์ระดับผู้ใช้ทั่วไปจะสามารถยกระดับสิทธิ์ของตนเองภายในเครื่องที่ถูกโจมตี และมีโอกาสสูงที่จะเข้าควบคุมระบบในฐานะผู้ดูแลระบบได้อย่างสมบูรณ์

ผลกระทบ

ช่องโหว่นี้ส่งผลกระทบต่อระบบปฏิบัติการ Microsoft เป็นอย่างมากรวมถึง Windows 10 และ Windows 11 ในหลากหลายเวอร์ชันไปจนถึง Windows Server ตั้งแต่เวอร์ชัน 2012 จนถึงรุ่นล่าสุดปี 2025 ด้วยคะแนน CVSSv3 ที่ 7.8 ช่องโหว่นี้จึงถูกจัดอยู่ในกลุ่มความรุนแรงระดับสูง และการที่ช่องโหว่นี้ถูกเพิ่มเข้าไปในบัญชีรายชื่อช่องโหว่ที่กำลังถูกนำไปใช้โจมตีจริงของ CISA ยิ่งจำเป็นต้องได้รับการแก้ไขทันที

แนวทางการป้องกัน

- ติดตั้งแพตช์ทันที

- ผู้ดูแลระบบควรปฏิบัติตามคำแนะนำ CISA BOD 22-01 สำหรับบริการคลาวด์

- หากยังไม่สามารถติดตั้งแพตช์ได้ในทันที ให้ทำการปิดการใช้งาน Remote Desktop Services ไปก่อนเพื่อความปลอดภัย

สำหรับผู้ดูแลระบบ

- ปิดการใช้งาน RDS หากไม่มีความจำเป็นต้องใช้งานจริง ๆ

- จำกัดสิทธิ์การเข้าถึงให้เฉพาะเครือข่ายที่เชื่อถือได้เท่านั้น

- ติดตั้งโซลูชัน Endpoint Detection and Response เพื่อเฝ้าระวังความผิดปกติ เช่น การแก้ไข Registry ที่น่าสงสัย หรือความพยายามในการยกระดับสิทธิ์

ที่มา : cybersecuritynews

You must be logged in to post a comment.