CISA ประกาศแจ้งเตือนช่องโหว่ 2 รายการของ Roundcube Webmail ที่พบว่ากำลังถูกนำมาใช้ในการโจมตีจริง พร้อมทั้งสั่งการให้หน่วยงานของรัฐบาลกลางสหรัฐฯ ดำเนินการอัปเดตแพตช์เพื่อแก้ไขช่องโหว่ดังกล่าวภายในสามสัปดาห์

Roundcube Webmail เป็นโปรแกรมจัดการอีเมลบนเว็บ ซึ่งถูกใช้เป็นหน้าต่างใช้งานอีเมลเริ่มต้นสำหรับ cPanel ซึ่งเป็น Web hosting control panel ที่ได้รับความนิยมอย่างแพร่หลายมาตั้งแต่ปี 2008

ช่องโหว่แรกที่ถูกระบุว่ากำลังถูกผู้ไม่หวังดีนำมาใช้ในการโจมตี คือช่องโหว่ระดับ Critical ที่ทำให้สามารถเรียกใช้โค้ดที่เป็นอันตรายจากระยะไกลหมายเลข CVE-2025-49113 โดยช่องโหว่นี้ถูกพบว่าถูกนำไปใช้โจมตีครั้งแรกเพียงไม่กี่วันหลังจากมีการปล่อยแพตช์แก้ไขออกมาเมื่อเดือนมิถุนายน 2025 ซึ่งในตอนนั้น Shadowserver องค์กรเฝ้าระวังความปลอดภัยทางอินเทอร์เน็ต ได้ออกมาเตือนว่า ระบบที่มีการติดตั้ง Roundcube Webmail กว่า 84,000 แห่งยังมีช่องโหว่ และเสี่ยงต่อการถูกโจมตี

Roundcube ได้ออกแพตช์แก้ไขช่องโหว่ที่สอง (CVE-2025-68461) เมื่อสองเดือนก่อนในเดือนธันวาคม 2025 โดยแจ้งเตือนว่าผู้โจมตีจากภายนอกที่ไม่ต้องผ่านการยืนยันตัวตน สามารถใช้ประโยชน์จากช่องโหว่นี้ผ่านการโจมตีแบบ Cross-Site Scripting (XSS) ที่มีความซับซ้อนต่ำ ซึ่งอาศัยช่องโหว่จากแท็ก animate ในไฟล์เอกสารรูปแบบ SVG

ทีมรักษาความปลอดภัยของ Roundcube ได้แจ้งเตือนไว้ในขณะที่ปล่อยเวอร์ชัน 1.6.12 และ 1.5.12 ออกมาเพื่อแก้ไขช่องโหว่ด้านความปลอดภัยดังกล่าวว่า "ขอแนะนำให้ทำการอัปเดตระบบ Roundcube เวอร์ชัน 1.6.x และ 1.5.x ที่กำลังใช้งานอยู่ทั้งหมดให้เป็นเวอร์ชันใหม่เหล่านี้"

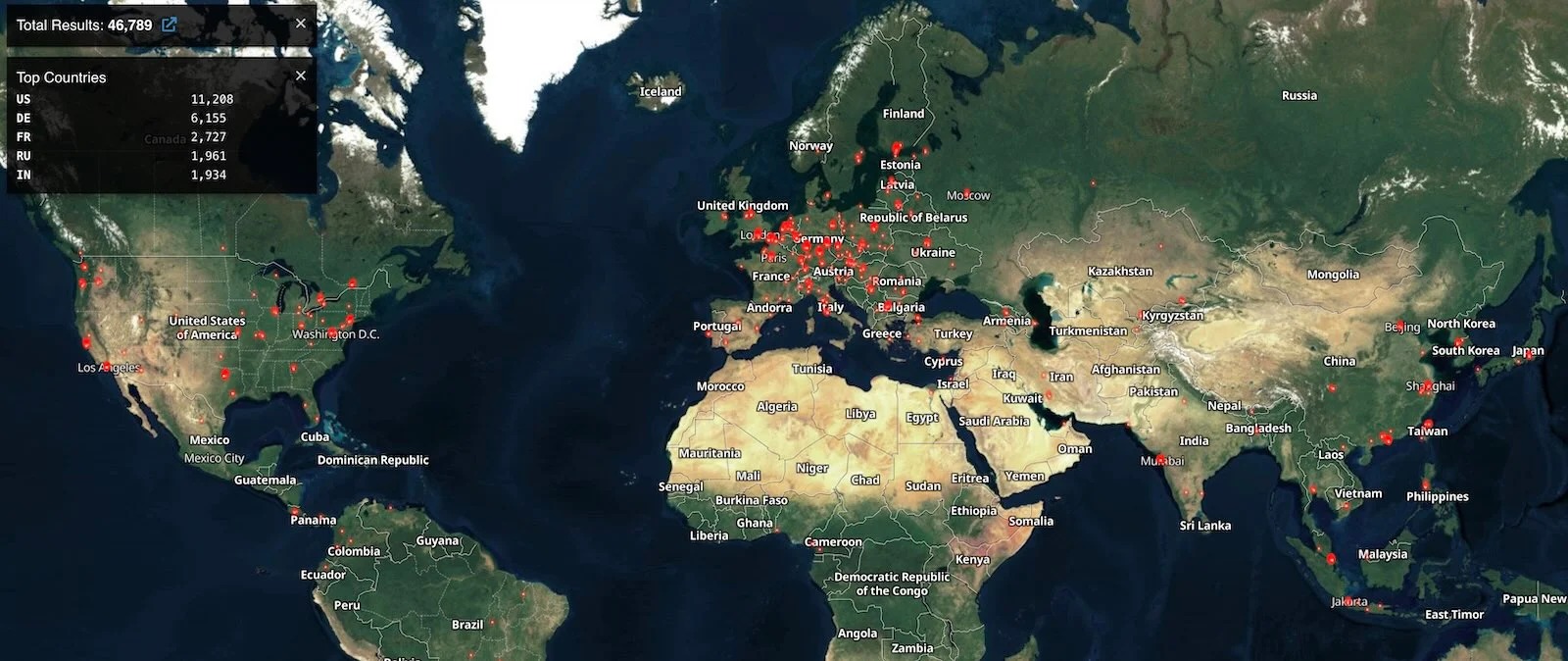

ปัจจุบัน Shodan ตรวจพบระบบของ Roundcube กว่า 46,000 รายการที่สามารถเข้าถึงได้บนอินเทอร์เน็ต อย่างไรก็ตาม ยังไม่มีข้อมูลที่แน่ชัดว่ามีระบบจำนวนเท่าใดที่กำลังเสี่ยงต่อการถูกโจมตีผ่านช่องโหว่ CVE-2025-49113 หรือ CVE-2025-68461

แม้ว่าจะไม่ได้ให้รายละเอียดเกี่ยวกับการโจมตีที่ใช้ประโยชน์จากช่องโหว่ด้านความปลอดภัยทั้งสองรายการนี้ แต่ CISA ได้เพิ่มช่องโหว่ดังกล่าวลงใน Known Exploited Vulnerabilities (KEV) เมื่อวันศุกร์ที่ผ่านมา พร้อมเตือนว่าช่องโหว่เหล่านี้ เป็นช่องทางการโจมตีที่ผู้ไม่หวังดีทางไซเบอร์ใช้บ่อยครั้ง และก่อให้เกิดความเสี่ยงอย่างมากต่อหน่วยงานของรัฐบาลกลาง

นอกจากนี้ CISA ยังติดตามช่องโหว่ของ Roundcube Webmail อีก 10 รายการที่กำลังถูกนำมาใช้ในการโจมตีจริงอยู่ในปัจจุบัน หรือเคยถูกนำมาใช้โจมตีแล้วในอดีต

หน่วยงานด้านความปลอดภัยทางไซเบอร์ของสหรัฐฯ ได้สั่งการให้หน่วยงานพลเรือนระดับบริหารของรัฐบาลกลาง (FCEB) เร่งแก้ไขช่องโหว่เพื่อรักษาความปลอดภัยของระบบภายในสามสัปดาห์ หรือภายในวันที่ 13 มีนาคม ตามข้อกำหนดในคำสั่งปฏิบัติการที่มีผลผูกพัน (BOD 22-01) ซึ่งประกาศใช้เมื่อเดือนพฤศจิกายน 2021

ช่องโหว่ของ Roundcube ตกเป็นเป้าหมายยอดนิยมของอาชญากรไซเบอร์ และกลุ่มผู้โจมตีที่ได้รับการสนับสนุนจากรัฐฯ มาโดยตลอด กรณีล่าสุดคือช่องโหว่แบบ Stored Cross-Site Scripting (XSS) รหัส CVE-2023-5631 ซึ่งถูกกลุ่มแฮ็กเกอร์รัสเซีย Winter Vivern (TA473) นำไปใช้ในการโจมตีแบบ Zero-day ซึ่งมุ่งเป้าไปยังหน่วยงานรัฐบาลในยุโรป และยังถูกกลุ่มสายลับไซเบอร์ของรัสเซีย APT28 ใช้เจาะระบบอีเมลของรัฐบาลยูเครนอีกด้วย

ที่มา : bleepingcomputer

You must be logged in to post a comment.