พบแคมเปญการสแกนช่องโหว่ ซึ่งมุ่งเป้าไปที่ Citrix NetScaler โดย Residential Proxy หลายหมื่นเครื่องเพื่อค้นหา Login Panel

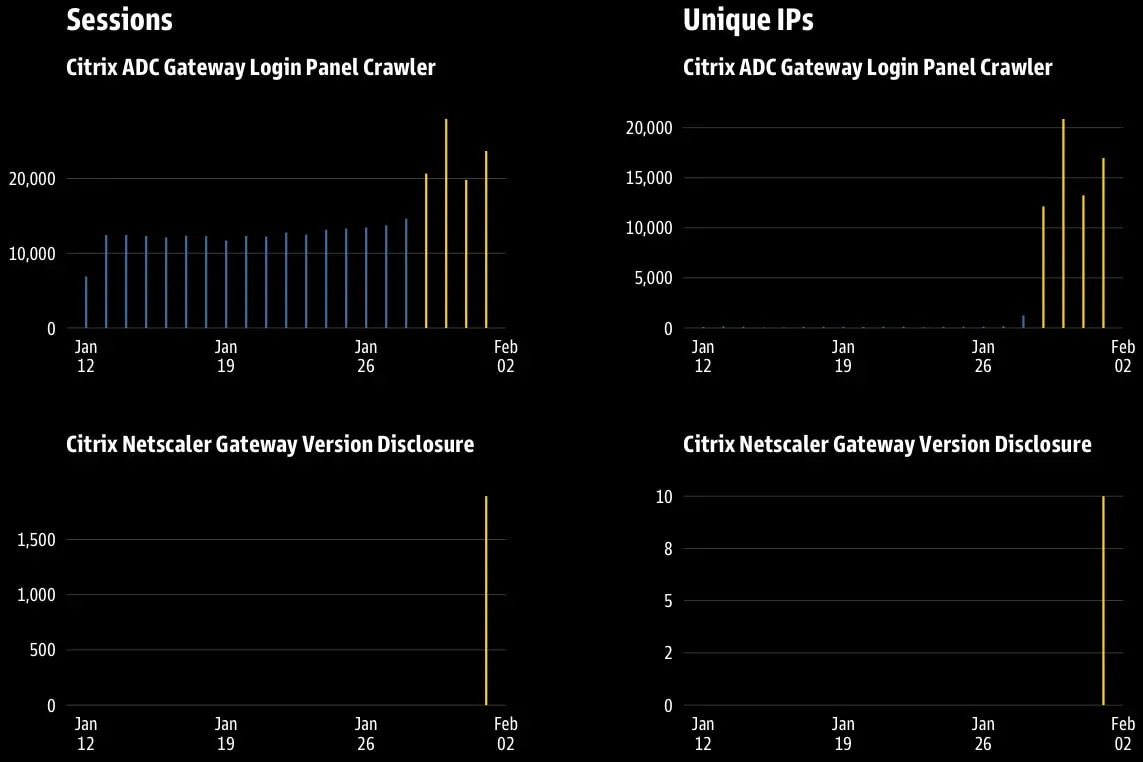

แคมเปญการสแกนดังกล่าวถูกพบระหว่างวันที่ 28 มกราคม 2026 ถึง 2 กุมภาพันธ์ 2026 โดยพบการมุ่งเน้นไปที่การระบุเวอร์ชันของผลิตภัณฑ์ แสดงถึงการค้นหาอย่างเป็นระบบ

GreyNoise ซึ่งเป็น Threat monitoring platform ได้ติดตามแหล่งที่มาของทราฟฟิกการสแกนไปยัง IP ที่แตกต่างกันมากกว่า 63,000 รายการ ซึ่งเปิดใช้งาน 111,834 เซสชัน ตามที่นักวิจัยระบุ 79% ของทราฟฟิกมุ่งเป้าไปที่ Citrix Gateway Honeypots

ประมาณ 64% ของทราฟฟิกมาจาก Proxy โดยมี IP กระจายอยู่ทั่วโลก ปรากฏเป็นที่อยู่ ISP ทั่วไป และหลีกเลี่ยง Reputation-Based Filtering ส่วนที่เหลือ 36% มาจาก IP ของ Azure เพียงแห่งเดียว

GreyNoise ระบุว่า แคมเปญการสแกนดังกล่าวแสดงให้เห็นถึงการสร้างแผนผังโครงสร้างพื้นฐานก่อนการโจมตี มากกว่าการสแกนอินเทอร์เน็ตแบบสุ่ม โดยการการกำหนดเป้าหมายเฉพาะเจาะจงไปยัง EPA [Endpoint Analysis] setup file path บ่งชี้ถึงความสนใจในการพัฒนาการโจมตีเฉพาะเวอร์ชัน หรือการตรวจสอบช่องโหว่ที่เป็นที่รู้จักของ Citrix ADC

รวมถึงข้อบ่งชี้สองประการของการแคมเปญการสแกน นั้นแสดงถึงวัตถุประสงค์ได้อย่างชัดเจน

ข้อบ่งชี้แรก ที่ใช้งานมากที่สุด คือการสร้างเซสชัน 109,942 เซสชันจาก IP ที่ไม่ซ้ำกัน 63,189 รายการ และกำหนดเป้าหมายไปที่ Authentication Interface ที่ '/logon/LogonPoint/index.html' เพื่อระบุ Citrix login panels ที่เปิดให้เข้าถึงได้บนอินเทอร์เน็ต

ข้อบ่งชี้ที่สอง ซึ่งพบในวันที่ 1 กุมภาพันธ์ 2026 คือการการสแกนอย่างรวดเร็วเป็นเวลาหกชั่วโมงโดย IP 10 รายการ สร้างเซสชัน 1,892 เซสชัน โดยมุ่งเน้นไปที่ URL '/epa/scripts/win/nsepa_setup.exe' เพื่อตรวจสอบเวอร์ชัน Citrix ผ่าน EPA artifacts

GreyNoise ตั้งข้อสังเกตว่า Hacker ใช้ agent for Chrome 50 ซึ่งเปิดตัวในช่วงต้นปี 2016 ซึ่งกำหนดเป้าหมายไปยังไฟล์การตั้งค่า EPA อาจแสดงถึงความสนใจในการพัฒนาการโจมตีเฉพาะเวอร์ชัน หรือการตรวจสอบช่องโหว่ที่เป็นที่รู้จักของ Citrix ADC

GreyNoise ระบุว่า "การเริ่มต้น และการเสร็จสิ้นอย่างรวดเร็วในการสแกน แสดงให้เห็นถึงการค้นพบการกำหนดค่า EPA ที่มีช่องโหว่ หรือข้อมูลเกี่ยวกับช่วงเวลาการใช้งาน"

ช่องโหว่ที่มีความรุนแรงระดับ Critical ล่าสุด ที่ส่งผลกระทบต่อผลิตภัณฑ์ Citrix คือ CVE-2025-5777 หรือที่รู้จักกันในชื่อ 'CitrixBleed 2' และ CVE-2025-5775 ซึ่งเป็นช่องโหว่การเรียกใช้โค้ดที่เป็นอันตรายจากระยะไกลที่ถูกใช้โจมตีในฐานะช่องโหว่แบบ Zero-day

GreyNoise เผยแพร่วิธีตรวจจับแคมเปญการสแกนดังกล่าวไว้ดังนี้:

- การตรวจสอบ Blackbox-Exporter user agent ที่มาจากแหล่งที่ไม่ได้รับอนุญาต

- การแจ้งเตือนการเข้าถึงจากภายนอกไปยัง /epa/scripts/win/nsepa_setup.exe

- การระบุเส้นทางไปยัง /logon/LogonPoint/ อย่างรวดเร็ว

- การตรวจสอบคำขอ HEAD ที่ส่งไปยังปลายทาง Citrix Gateway

- การติดตาม Browser Fingerprints ที่ล้าสมัย โดยเฉพาะ Chrome 50 (ประมาณปี 2016)

นอกจากนี้ นักวิจัยยังแนะนำให้ผู้ดูแลระบบทำการป้องกันแคมเปญการสแกน Citrix NetScaler ดังนี้ :

- ตรวจสอบความจำเป็นของ Citrix Gateway ที่ต้องเชื่อมต่อกับอินเทอร์เน็ต

- ทำการจำกัดการเข้าถึงไดเร็กทอรี /epa/scripts/

- ปิดใช้งานการเปิดเผยเวอร์ชันใน HTTP responses

- ตรวจสอบการเข้าถึงที่ผิดปกติจาก ISP ที่อยู่อาศัยในภูมิภาคที่ไม่ใช่การใช้งานปกติ

ที่มา : bleepingcomputer

You must be logged in to post a comment.