การโจมตีด้วยมัลแวร์ GlassWorm รูปแบบใหม่ผ่านทาง Extensions ของ OpenVSX ที่ถูกโจมตีระบบ โดยมุ่งเน้นไปที่การขโมยรหัสผ่าน, ข้อมูล Crypto-wallet, รวมถึงข้อมูล Credentials และ Configurations ต่าง ๆ ของนักพัฒนาจากระบบ macOS

ผู้โจมตีสามารถเข้าถึงบัญชีของนักพัฒนาที่ถูกต้อง (ชื่อบัญชี oorzc) และทำการปล่อยอัปเดตที่เป็นอันตรายซึ่งแฝง Payload ของ GlassWorm ไปยัง Extensions จำนวน 4 รายการ ซึ่งมียอดการดาวน์โหลดไปแล้วกว่า 22,000 ครั้ง

การโจมตีของ GlassWorm เริ่มปรากฏขึ้นครั้งแรกในช่วงปลายเดือนตุลาคม 2025 โดยมีการซ่อนโค้ดอันตรายโดยใช้ Unicode characters แบบ "invisible" เพื่อขโมยข้อมูล Cryptocurrency wallet และข้อมูลบัญชีนักพัฒนา นอกจากนี้ มัลแวร์ดังกล่าวยังรองรับการ Remote เข้าถึงเครื่องผ่าน VNC และการทำ SOCKS proxy อีกด้วย

เมื่อเวลาผ่านไป และการโจมตีเกิดขึ้นหลายครั้ง GlassWorm ได้ส่งผลกระทบทั้งใน Visual Studio Code Marketplace อย่างเป็นทางการของ Microsoft และ OpenVSX ซึ่งเป็น Alternative แบบ Open-source สำหรับ IDE อื่น ๆ

ในแคมเปญก่อนหน้านี้ GlassWorm แสดงให้เห็นถึงสัญญาณของวิวัฒนาการโดยการพุ่งเป้าไปที่ระบบ macOS และเหล่านักพัฒนาตัวมัลแวร์กำลังพยายามเพิ่มกลไกเพื่อเข้าแทนที่แอปพลิเคชันของ Trezor และ Ledger

รายงานฉบับใหม่จากทีมความปลอดภัยของ Socket ระบุถึงแคมเปญล่าสุดที่ใช้วิธีการฝังมัลแวร์ลงใน Extensions ดังต่อไปนี้

- oorzc.ssh-tools v0.5.1

- oorzc.i18n-tools-plus v1.6.8

- oorzc.mind-map v1.0.61

- oorzc.scss-to-css-compile v1.3.4

การอัปเดตที่เป็นอันตรายถูกปล่อยออกมาเมื่อวันที่ 30 มกราคม โดยทาง Socket รายงานว่า Extensions เหล่านี้เคยปลอดภัย และไม่เป็นอันตรายมานานถึง 2 ปี แสดงให้เห็นว่าบัญชีของ oorzc น่าจะถูกกลุ่มผู้ไม่หวังดี GlassWorm โจมตีเพื่อเข้าควบคุมบัญชี

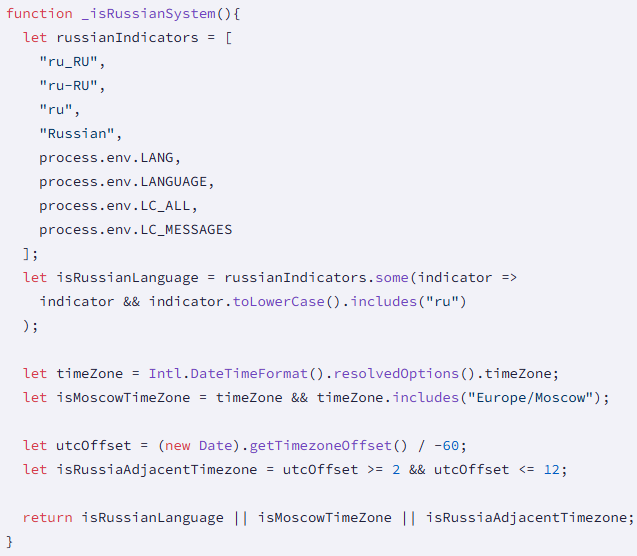

จากข้อมูลของนักวิจัย แคมเปญนี้มุ่งเป้าไปที่ระบบ macOS โดยเฉพาะ โดยมีการดึงคำสั่งผ่านทาง Solana transaction memos ที่น่าสนใจคือ ระบบที่ตั้งค่าเป็นภาษารัสเซียจะได้รับการยกเว้นจากการโจมตี ซึ่งอาจเป็นการบอกใบ้ถึงต้นกำเนิดของผู้โจมตี

GlassWorm จะทำการโหลดมัลแวร์ขโมยข้อมูลบน macOS ซึ่งจะสร้างช่องทางให้มัลแวร์คงอยู่ในระบบอย่างถาวรผ่านทาง LaunchAgent เพื่อให้มัลแวร์สามารถเริ่มทำงานได้โดยอัตโนมัติทุกครั้งที่มีการล็อกอินเข้าใช้งาน

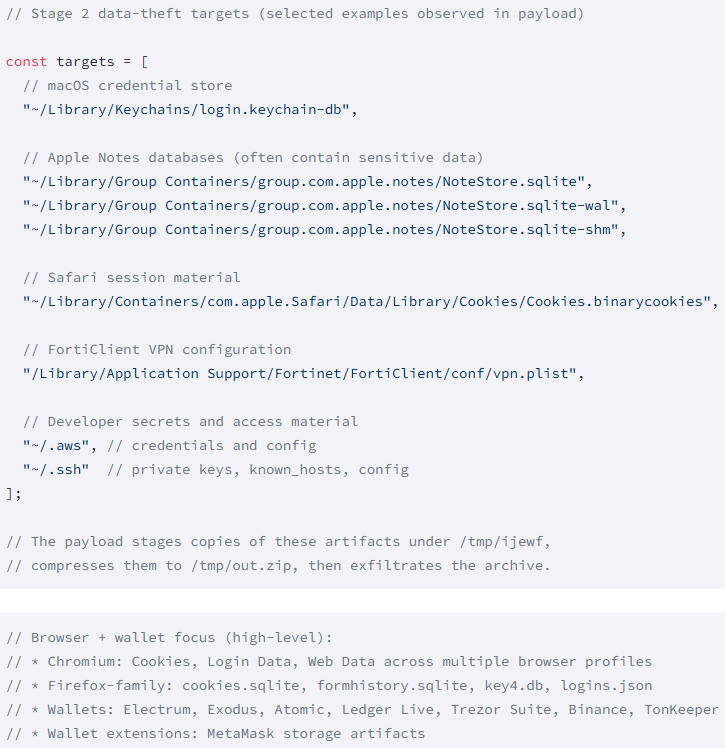

มัลแวร์ตัวนี้จะเก็บข้อมูลบราวเซอร์ทั้งจาก Firefox และ Chromium, Extensions และแอปพลิเคชันกระเป๋าเงินคริปโต, ข้อมูลจาก macOS Keychain, ฐานข้อมูล Apple Notes, Cookies ของ Safari, ข้อมูล Secrets ของนักพัฒนา และเอกสารต่าง ๆ จากระบบไฟล์ภายในเครื่อง จากนั้นจะส่งข้อมูลทั้งหมดออกไปยังโครงสร้างพื้นฐานของผู้โจมตีที่หมายเลข IP 45.32.150[.]251

Socket ได้รายงานแพ็กเกจเหล่านี้ไปยัง Eclipse Foundation ซึ่งเป็นผู้ดูแลแพลตฟอร์ม Open VSX โดยทีมความปลอดภัยได้ยืนยันว่ามีการเข้าถึงสิทธิ์การเผยแพร่โดยไม่ได้รับอนุญาต จึงได้ทำการเพิกถอน Token และลบเวอร์ชันที่เป็นอันตรายออกไปแล้ว

ข้อยกเว้นเพียงอย่างเดียวคือ oorzc.ssh-tools ซึ่งถูกลบออกจาก Open VSX โดยสิ้นเชิง เนื่องจากมีการตรวจพบเวอร์ชันที่เป็นอันตรายจำนวนมาก

ในปัจจุบัน Extension เวอร์ชันที่ยังอยู่นั้นปลอดภัยแล้ว แต่สำหรับนักพัฒนาที่เคยดาวน์โหลดเวอร์ชันที่เป็นอันตรายไปก่อนหน้านี้ ควรทำการ Clean-up ระบบใหม่ทั้งหมด และเปลี่ยนรหัสผ่านรวมถึงข้อมูล Secrets ทุกอย่างทันที

ที่มา : bleepingcomputer

You must be logged in to post a comment.