พบ Hacker กำลังโจมตีช่องโหว่ที่มีความรุนแรงระดับ Critical ซึ่งส่งผลกระทบต่อผลิตภัณฑ์ Fortinet หลายรายการ เพื่อเข้าถึงบัญชีผู้ดูแลระบบโดยไม่ได้รับอนุญาต และขโมย configuration files

ช่องโหว่ทั้งสองรายการมีหมายเลข CVE-2025-59718 และ CVE-2025-59719 และ Fortinet ได้ออกคำเตือนเมื่อวันที่ 9 ธันวาคม 2025 เกี่ยวกับความเสี่ยงในการถูกโจมตีช่องโหว่ดังกล่าว

CVE-2025-59718 เป็นช่องโหว่ FortiCloud SSO authentication bypass ซึ่งส่งผลกระทบต่อ FortiOS, FortiProxy และ FortiSwitchManager เกิดจากการตรวจสอบ cryptographic signatures ใน SAML messages ที่ไม่ถูกต้อง ทำให้สามารถเข้าสู่ระบบได้โดยไม่ต้องมีการ authentication ที่ถูกต้อง โดยการส่ง SAML assertion ที่เป็นอันตราย

CVE-2025-59719 เป็นช่องโหว่ FortiCloud SSO authentication bypass ซึ่งส่งผลกระทบต่อ FortiWeb ช่องโหว่นี้เกิดจากการตรวจสอบ cryptographic signatures ใน SAML messages ที่ไม่ถูกต้องเช่นเดียวกัน ซึ่งทำให้สามารถเข้าถึงสิทธิ์ผู้ดูแลระบบได้โดยไม่ได้รับอนุญาตผ่าน SSO ปลอม

ช่องโหว่ทั้งสองรายการนี้สามารถถูกโจมตีได้ก็ต่อเมื่อเปิดใช้งาน FortiCloud SSO ซึ่งไม่ใช่การตั้งค่าเริ่มต้น อย่างไรก็ตาม หากไม่ได้ปิดใช้งานฟีเจอร์นี้อย่างชัดเจน ระบบจะเปิดใช้งานโดยอัตโนมัติเมื่อลงทะเบียนอุปกรณ์ผ่าน FortiCare user interface

การโจมตีบัญชีผู้ดูแลระบบ

นักวิจัยจากบริษัทด้านความปลอดภัยทางไซเบอร์ Arctic Wolf พบการโจมตีที่ใช้ช่องโหว่ทั้งสองรายการนี้ เริ่มตั้งแต่วันที่ 12 ธันวาคม 2025 พวกเขาระบุว่าการโจมตีมาจากที่ IP address หลายแห่งที่เชื่อมโยงกับ The Constant Company, BL Networks และ Kaopu Cloud HK

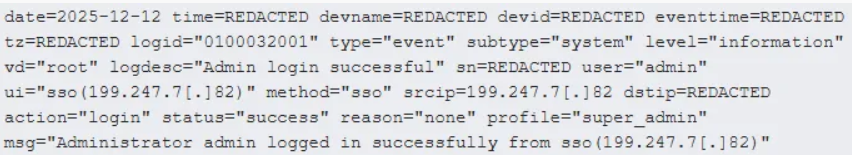

จากการตรวจสอบของ Arctic Wolf พบว่า Hacker ได้กำหนดเป้าหมายการโจมตีไปที่บัญชีผู้ดูแลระบบด้วยการเข้าสู่ระบบแบบ Single Sign-On (SSO) ที่เป็นอันตราย ดังที่เห็นในตัวอย่าง Log ด้านล่าง:

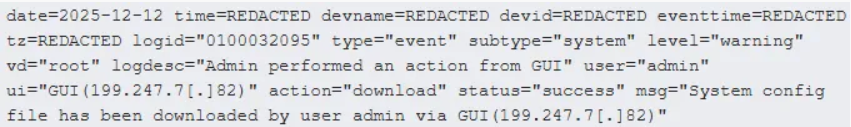

หลังจากได้รับสิทธิ์การเข้าถึงระดับผู้ดูแลระบบแล้ว Hacker ได้เข้าถึง web management interface และดำเนินการต่าง ๆ เช่น การดาวน์โหลด configuration files

โดย configuration files อาจทำให้สามารถเปิดเผยโครงสร้างเครือข่าย เช่น internet-facing services, firewall policy, interface, ข้อมูล routing table และรหัสผ่านที่เข้ารหัสซึ่งอาจถูกถอดรหัสได้หากไม่ตั้งค่าไม่ปลอดภัย

การรั่วไหลของไฟล์เหล่านี้ แสดงให้เห็นว่าการโจมตีนี้ไม่ได้มาจากนักวิจัย เนื่องจากเป็นการโจมตีที่ทำเพื่อการสนับสนุนการโจมตีช่องโหว่อื่น ๆ ในอนาคต

การป้องกันการโจมตีช่องโหว่

ช่องโหว่ทั้งสองรายการส่งผลกระทบต่อผลิตภัณฑ์ Fortinet หลายเวอร์ชัน ยกเว้น FortiOS 6.4, FortiWeb 7.0 และ FortiWeb 7.2

โดย Fortinet แนะนำให้ผู้ดูแลระบบที่ยังคงใช้งานเวอร์ชันที่มีช่องโหว่ ทำการปิดใช้งานคุณสมบัติการเข้าสู่ระบบ FortiCloud ชั่วคราว จนกว่าจะสามารถอัปเกรดเป็นเวอร์ชันที่ปลอดภัยได้

สามารถทำได้จากการตั้งค่า System → Settings → “Allow administrative login using FortiCloud SSO” = Off

ขอแนะนำให้ผู้ดูแลระบบอัปเกรดเป็นเวอร์ชันใดเวอร์ชันหนึ่งต่อไปนี้ ซึ่งแก้ไขช่องโหว่ทั้งสองรายการ :

- FortiOS 7.6.4+, 7.4.9+, 7.2.12+ และ 0.18+

- FortiProxy 7.6.4+, 7.4.11+, 7.2.15+, 7.0.22+

- FortiSwitchManager 7.2.7+, 7.0.6+

- FortiWeb 8.0.1+, 7.6.5+, 7.4.10+

หากพบสัญญาณที่แสดงถึงการโจมตี ขอแนะนำให้เปลี่ยน firewall credentials โดยเร็วที่สุด รวมถึง Arctic Wolf ยังแนะนำให้จำกัดการเข้าถึง firewall/VPN management access เฉพาะเครือข่ายภายในที่เชื่อถือได้เท่านั้น

ที่มา : bleepingcomputer

You must be logged in to post a comment.