นักวิจัยได้ขัดขวางการโจมตีที่เชื่อมโยงกับกลุ่มผู้โจมตี Midnight Blizzard ที่ได้รับการสนับสนุนจากรัฐบาลรัสเซีย โดยกลุ่มดังกล่าวพยายามเข้าถึงบัญชี และข้อมูลใน Microsoft 365

กลุ่มแฮ็กเกอร์ดังกล่าว หรือที่รู้จักกันในชื่อ APT29 ได้เจาะระบบเว็บไซต์หลายแห่งในแคมเปญการโจมตีแบบ Watering Hole เพื่อเปลี่ยนเส้นทางของเป้าหมายที่เลือกไว้ไปยังโครงสร้างพื้นฐานที่เป็นอันตราย ซึ่งถูกออกแบบมาเพื่อหลอกให้ผู้ใช้ทำการอนุญาตอุปกรณ์ที่ควบคุมโดยผู้โจมตี ผ่านขั้นตอนการยืนยันตัวตนแบบ device code authentication ของ Microsoft

กลุ่มผู้โจมตี Midnight Blizzard มีความเชื่อมโยงกับหน่วยข่าวกรองต่างประเทศของรัสเซีย (SVR) และเป็นที่รู้จักกันดีในเรื่องวิธีการโจมตีแบบ phishing ที่มีความซับซ้อน โดยล่าสุดได้โจมตี และสร้างผลกระทบต่อสถานทูตในยุโรป, บริษัท Hewlett Packard Enterprise และ TeamViewer

การเลือกเป้าหมายแบบสุ่ม

ทีมข่าวกรองด้านภัยคุกคามของ Amazon ได้ตรวจพบชื่อโดเมนที่ถูกใช้ในแคมเปญการโจมตีแบบ Watering Hole หลังจากที่ได้สร้างเครื่องมือวิเคราะห์สำหรับโครงสร้างพื้นฐานของกลุ่ม APT29

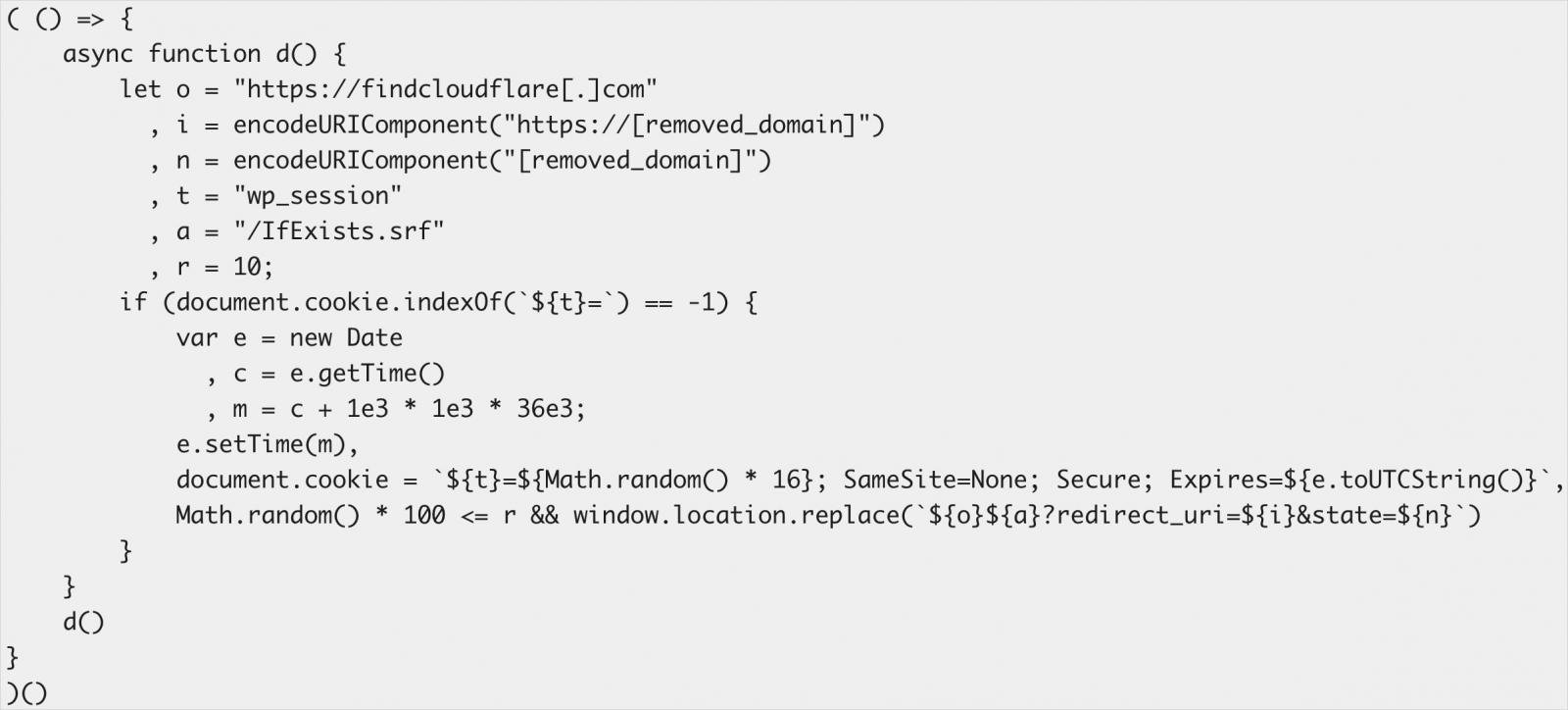

จากการตรวจสอบพบว่า แฮ็กเกอร์ได้เจาะระบบเว็บไซต์หลายแห่ง และทำการซ่อนโค้ดอันตรายด้วยการเข้ารหัสแบบ base64

กลุ่ม APT29 ใช้วิธีการสุ่มเพื่อเปลี่ยนเส้นทางผู้เข้าชมเว็บไซต์ที่ถูกโจมตีประมาณ 10% ไปยังโดเมนที่ลอกเลียนแบบหน้าเว็บการยืนยันตัวตนของ Cloudflare เช่น findcloudflare[.]com หรือ cloudflare[.]redirectpartners[.]com

ตามที่ Amazon อธิบายไว้ในรายงานเกี่ยวกับการโจมตีล่าสุด กลุ่มผู้โจมตีได้ใช้ระบบที่อ้างอิงจาก cookies เพื่อป้องกันไม่ให้ผู้ใช้รายเดิมถูกเปลี่ยนเส้นทางซ้ำหลายครั้ง ซึ่งเป็นการช่วยลดความน่าสงสัยลงไปอีก

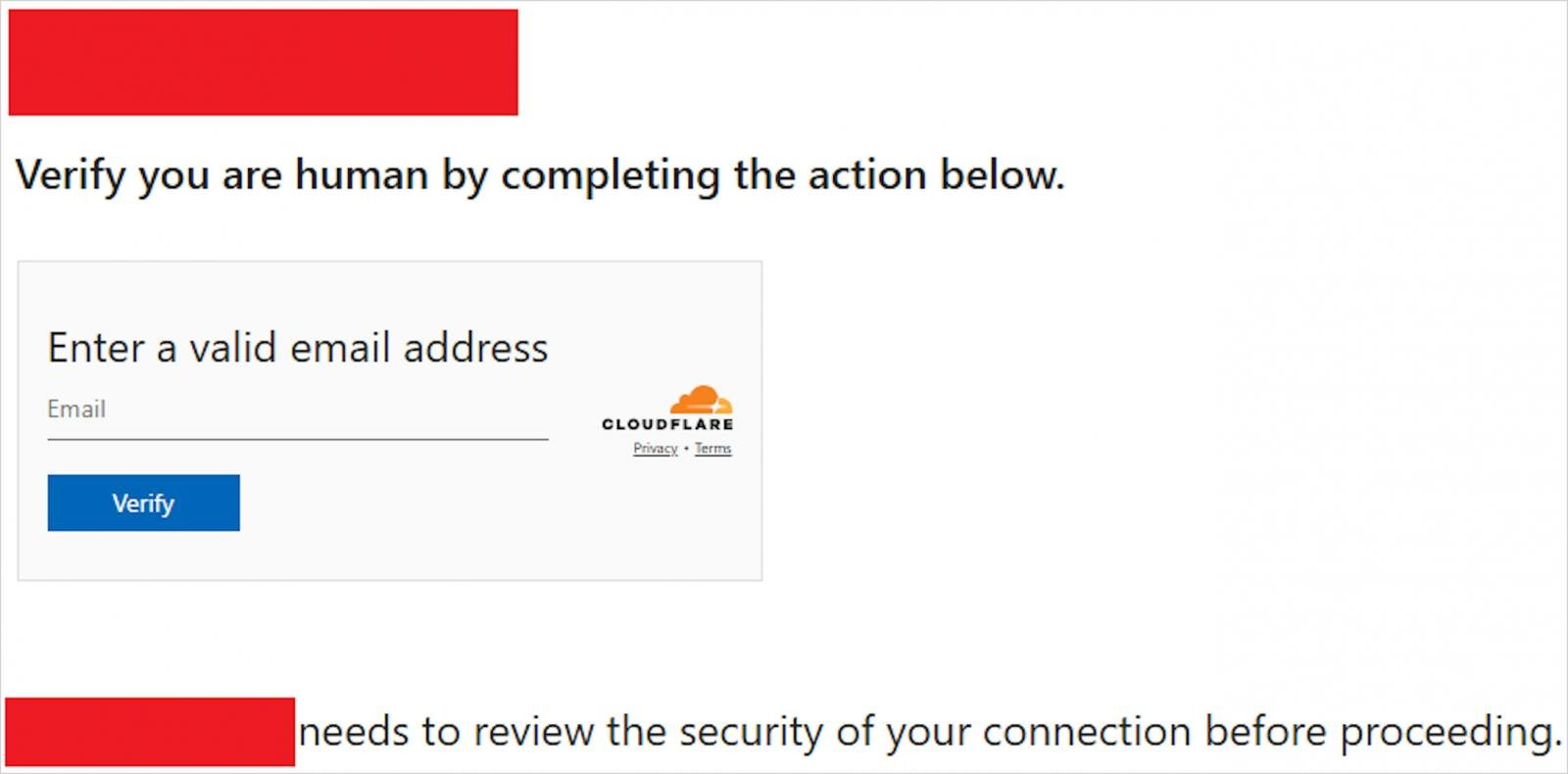

เหยื่อที่หลงเข้ามายังหน้าเว็บ Cloudflare ปลอม จะถูกนำทางไปยังขั้นตอนการยืนยันตัวตนด้วย device code ของ Microsoft ที่เป็นอันตราย เพื่อหลอกให้พวกเขาทำการอนุญาตอุปกรณ์ที่ผู้โจมตีควบคุมอยู่ให้สามารถเข้าถึงระบบได้

Amazon ระบุว่า หลังจากที่ตรวจพบแคมเปญดังกล่าว นักวิจัยของบริษัทได้ทำการแยก EC2 instances ที่ผู้โจมตีใช้ออกจากระบบ และได้ร่วมมือกับ Cloudflare และ Microsoft เพื่อสกัดกั้นโดเมนที่ตรวจพบทั้งหมด

นักวิจัยได้สังเกตเห็นว่ากลุ่ม APT29 พยายามย้ายโครงสร้างพื้นฐานของตนไปยังผู้ให้บริการคลาวด์รายอื่น และได้จดทะเบียนชื่อโดเมนใหม่ อย่างเช่น cloudflare[.]redirectpartners[.]com

CJ Moses ประธานเจ้าหน้าที่ฝ่ายรักษาความมั่นคงปลอดภัยสารสนเทศของ Amazon ระบุว่า ทีมนักวิจัยยังคงติดตามความเคลื่อนไหวของกลุ่มผู้โจมตี และได้เข้าขัดขวางความพยายามดังกล่าวได้สำเร็จ

Amazon เน้นย้ำว่า แคมเปญล่าสุดนี้สะท้อนให้เห็นถึงพัฒนาการของกลุ่ม APT29 ที่ยังคงมีเป้าหมายเดิมคือการเก็บรวบรวมข้อมูล Credentials และข้อมูลข่าวกรอง

อย่างไรก็ตาม มีการปรับปรุงแนวทาง และเทคนิคการโจมตีของพวกเขา โดยไม่ได้อาศัยโดเมนที่ปลอมแปลงเป็น AWS หรือใช้วิธีในการทำ Social engineering เพื่อ bypass การยืนยันตัวตนแบบ MFA โดยการหลอกให้เหยื่อสร้างรหัสผ่านเฉพาะแอปพลิเคชันอีกต่อไป

สำหรับผู้ใช้งาน ขอแนะนำให้ตรวจสอบ device authorization requests ทุกครั้ง, เปิดใช้งานการยืนยันตัวตนแบบ MFA และหลีกเลี่ยงการรันคำสั่งบนระบบของตนเองที่คัดลอกมาจากหน้าเว็บ

สำหรับผู้ดูแลระบบ หากเป็นไปได้ควรพิจารณาปิดช่องทาง device authorization ที่ไม่จำเป็น, บังคับใช้ conditional access policies และเฝ้าระวังเหตุการณ์การยืนยันตัวตนที่น่าสงสัยอย่างใกล้ชิด

Amazon ได้เน้นย้ำว่า แคมเปญของ APT29 ในครั้งนี้ ไม่ได้ส่งผลกระทบต่อโครงสร้างพื้นฐานของบริษัท หรือกระทบต่อบริการแต่อย่างใด

ที่มา : bleepingcomputer

You must be logged in to post a comment.