นักวิจัยด้านความปลอดภัยทางไซเบอร์พบแคมเปญ spear phishing ที่มีความซับซ้อน ซึ่งใช้ฟีเจอร์ Direct Send ของ Microsoft 365 เป็นเครื่องมือในการโจมตีเพื่อ bypass ระบบป้องกันอีเมลแบบดั้งเดิม และดำเนินการขโมยข้อมูล credential ของผู้ใช้ด้วยวิธีการที่ออกแบบมาสำหรับเป้าหมายแต่ละรายโดยเฉพาะ

แคมเปญดังกล่าวแสดงให้เห็นถึงวิวัฒนาการที่น่ากังวลของความซับซ้อนในการโจมตี โดยเป็นการผสมผสานระหว่างการใช้ประโยชน์ทางเทคนิคจากบริการที่ถูกต้องของ Microsoft เข้ากับเทคนิค social engineering ขั้นสูง ที่ถูกออกแบบมาเพื่อลดการระวังตัว และหลอกล่อแม้กระทั่งผู้เชี่ยวชาญด้านความปลอดภัยที่มีประสบการณ์

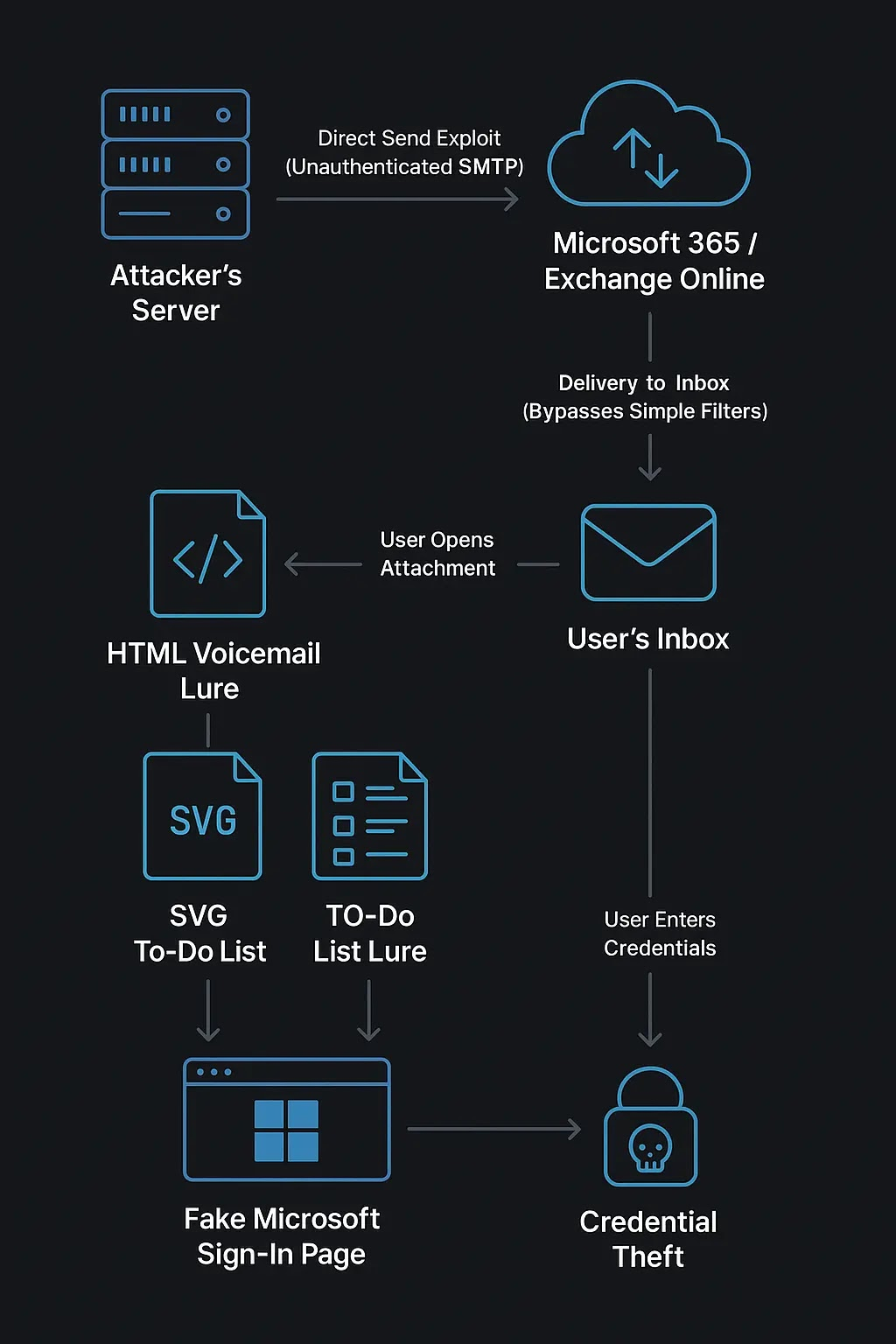

การโจมตีดังกล่าวอาศัยฟังก์ชัน Direct Send ของ Microsoft 365 เพื่อหลีกเลี่ยงกลไกการยืนยันตัวตนของอีเมลที่เป็นไปตามมาตรฐาน รวมถึงการตรวจสอบด้วย SPF, DKIM และ DMARC

โดยการส่งอีเมลที่เป็นอันตรายผ่านโครงสร้างพื้นฐาน Smart Host ของเหยื่อเอง ผู้โจมตีสามารถปลอมแปลงการสื่อสารของตนให้ดูเหมือนเป็น traffic ภายในองค์กรที่น่าเชื่อถือได้ แม้ว่าอีเมลเหล่านั้นจะไม่ผ่านโปรโตคอลการยืนยันตัวตนพื้นฐานก็ตาม

การใช้ช่องโหว่ดังกล่าวช่วยให้ผู้โจมตีสามารถส่ง payloads ที่เป็นอันตราย ซึ่งโดยปกติแล้วจะถูก blocked โดยโซลูชันระบบรักษาความปลอดภัยของอีเมลแบบเดิมอยู่แล้ว

สิ่งที่ทำให้แคมเปญนี้อันตรายเป็นพิเศษคือ การโจมตีแบบ dual-vector และความสามารถในการปรับแต่งเนื้อหาให้เข้ากับเป้าหมายแต่ละรายได้อย่างเฉพาะเจาะจง และแนบเนียน

นักวิเคราะห์จาก StrongestLayer ตรวจพบการโจมตีนี้หลังจากที่ระบบ TRACE AI ของพวกเขาตรวจจับความผิดปกติในการยืนยันตัวตนที่น่าสงสัย และรูปแบบพฤติกรรมที่ไม่สอดคล้องกับการสื่อสารตามปกติ

นักวิจัยพบว่า ผู้โจมตีกำลังใช้รูปภาพเป็นตัวล่อ (image-based lures) เพื่อหลบเลี่ยงการตรวจสอบด้านความปลอดภัยที่ตรวจจับจากข้อความ ในขณะเดียวกันก็มีการปล่อย payload สองประเภทที่แตกต่างกัน ที่ถูกออกแบบมาเพื่อสร้างผลกระทบสูงสุด และซ่อนตัวจากการตรวจจับได้อย่างแนบเนียน

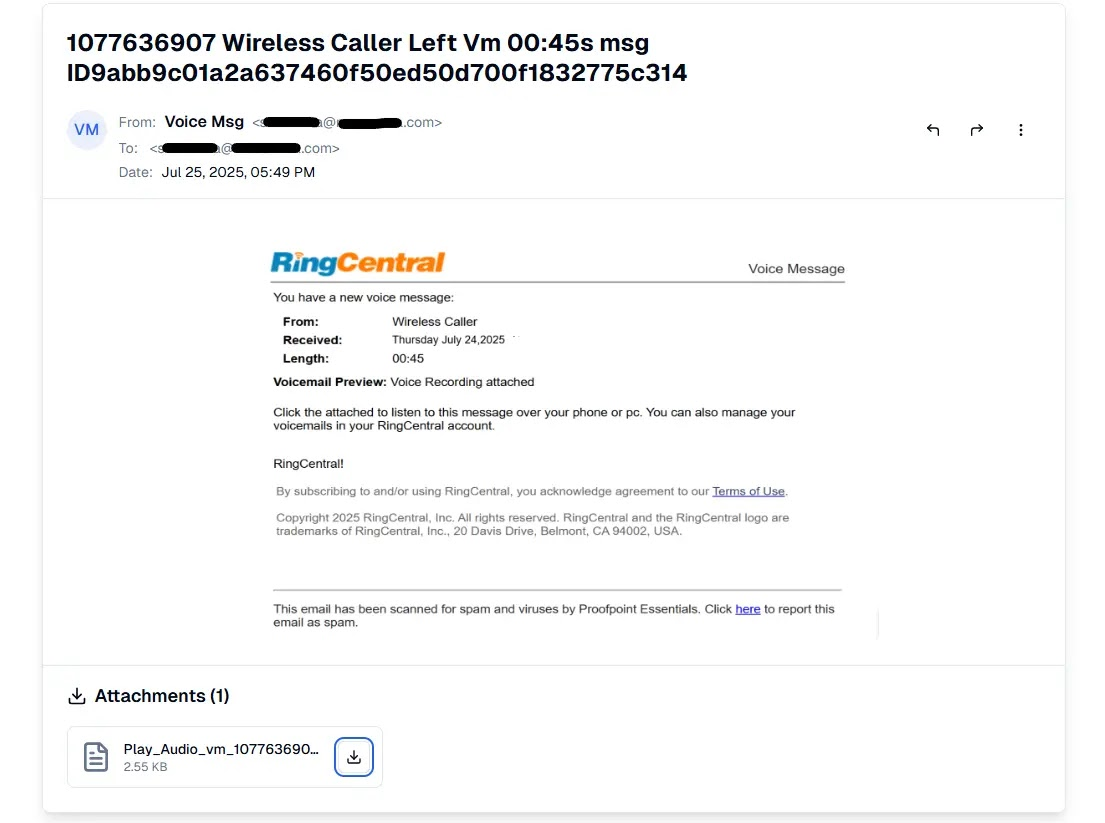

แคมเปญนี้ใช้กลไกการแพร่กระจายมัลแวร์แบบหลายขั้นตอนที่มีความซับซ้อน โดยเริ่มต้นจากการแจ้งเตือนข้อความเสียงผ่านอีเมลที่ดูเหมือนไม่มีอันตรายจากบริการที่น่าเชื่อถืออย่าง RingCentral

อีเมลเหล่านี้ไม่มีข้อความที่สามารถวิเคราะห์ได้โดยระบบสแกนแบบดั้งเดิม แต่จะใช้รูปภาพคุณภาพสูงที่แนบมาในอีเมล ที่เลียนแบบการแจ้งเตือนจากบริการจริงได้อย่างแนบเนียนแทน

ในส่วนของ social engineering ถูกออกแบบมาเพื่อสร้างความรู้สึกรีบเร่ง (เช่น "ต้องเปิดด่วน!" หรือ "หมดเขตแล้ว") โดยจะกระตุ้นให้ผู้ใช้เปิดไฟล์แนบเพื่อฟังข้อความเสียงที่อ้างว่ามีความสำคัญมาก

การดำเนินการทางเทคนิค และการวิเคราะห์ Payload

ความซับซ้อนทางเทคนิคของการโจมตีดังกล่าว ได้ปรากฏชัดเจนผ่านระบบการส่ง dual-payload โดยช่องทางหลักจะใช้ไฟล์ HTML ที่เป็นอันตราย ซึ่งปลอมตัวเป็นโปรแกรมเล่นไฟล์เสียง และมีการใช้เทคนิคการซ่อนโค้ดแบบ three-stage เพื่อหลบเลี่ยงการตรวจจับ

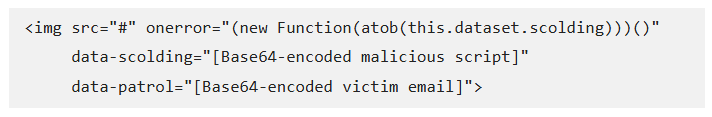

โครงสร้างของ payload จะใช้ image tag ที่ไม่ถูกต้อง เพื่อทำให้เกิดอีเวนต์ onerror เมื่อไม่สามารถโหลดภาพได้ payload จะทำการถอดรหัส Base64 และรัน JavaScript ที่ถูกซ่อนไว้

ช่องทางการโจมตีรองจะใช้ไฟล์ SVG ที่เป็นอันตราย ที่อาศัยช่องโหว่จากระบบตรวจสอบด้านความปลอดภัยจำนวนมาก ที่มองว่าไฟล์ SVG เป็นเพียงไฟล์รูปภาพที่ปลอดภัย แทนที่จะมองว่าเป็นไฟล์ที่อาจมีโค้ดที่สามารถทำงานได้ซ่อนอยู่

ไฟล์ SVG เหล่านี้มี JavaScript ฝังอยู่ภายใน พร้อมด้วยการเข้ารหัสแบบ layers designed ที่ถูกออกแบบมาเพื่อหลบเลี่ยงระบบวิเคราะห์อัตโนมัติ แต่สิ่งที่น่ากังวลที่สุดในแคมเปญนี้คือ ความสามารถในการปรับแต่งเนื้อหาแบบ dynamic ให้เหมาะกับเหยื่อแต่ละรายได้

JavaScript ที่เป็นอันตรายนี้ไม่ได้แสดงหน้าการเข้าสู่ระบบทั่ว ๆ ไป แต่จะดึงโลโก้บริษัท และตราสินค้าขององค์กรที่เป็นเหยื่อแต่ละรายมาแสดงผลแบบเรียลไทม์ เพื่อสร้างหน้าการเข้าสู่ระบบปลอมที่ดูเหมือนของจริงทุกประการ เพื่อขโมยข้อมูล credential ทำให้ผู้ใช้ไม่สงสัยเลย เพราะทุกอย่างดูคุ้นตา และมีความน่าเชื่อถือ

ที่มา : cybersecuritynews

You must be logged in to post a comment.