ผู้โจมตีกำลังใช้ตัวอักษร Unicode เพื่อสร้างลิงก์ฟิชชิงที่ดูคล้ายกับ Booking.com โดยใช้ตัวอักษรฮิรางานะของญี่ปุ่น “ん” ซึ่งบางระบบอาจแสดงผลเป็นเครื่องหมาย / ทำให้ URL ดูสมจริงสำหรับผู้ที่ไม่ทันสังเกตได้

ลิงก์ฟิชชิง Booking.com ใช้อักษรฮิรางานะญี่ปุ่นปลอมแปลงตัวอักษร

การโจมตีนี้ถูกค้นพบครั้งแรกโดยนักวิจัยด้านความปลอดภัยชื่อ JAMESWT ซึ่งพบการใช้ตัวอักษรฮิรางานะญี่ปุ่น “ん” (Unicode U+3093) ที่ในบางฟอนต์จะมีลักษณะคล้ายกับตัวอักษรละตินอย่าง ‘/n’ หรือ ‘/~’ เมื่อมองด้วยตาเปล่า ความเหมือนนี้ทำให้แฮ็กเกอร์สามารถสร้าง URL ที่ดูเหมือนเป็นโดเมน Booking.com ของจริงได้ แต่ที่จริงแล้วจะนำผู้ใช้ไปยังเว็บไซต์ที่เป็นอันตราย

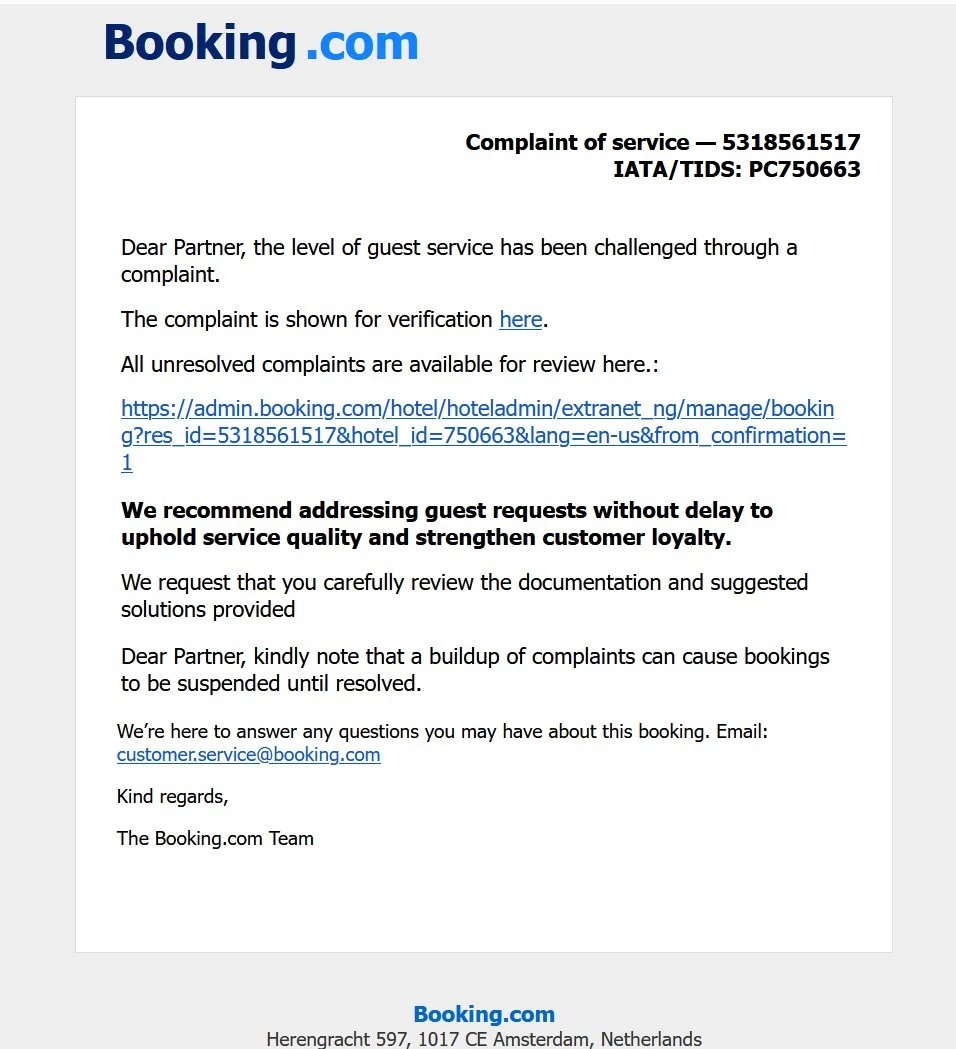

ตัวอย่างอีเมลฟิชชิงที่นักวิจัยพบ

ข้อความในอีเมลอย่าง hxxps://admin.booking[.]com/hotel/hoteladmin/... นั้นดูน่าเชื่อถือ ซึ่งดูเหมือนเป็นของ Booking.com แต่ hyperlink ที่ซ่อนอยู่จริง ๆ จะชี้ไปที่:

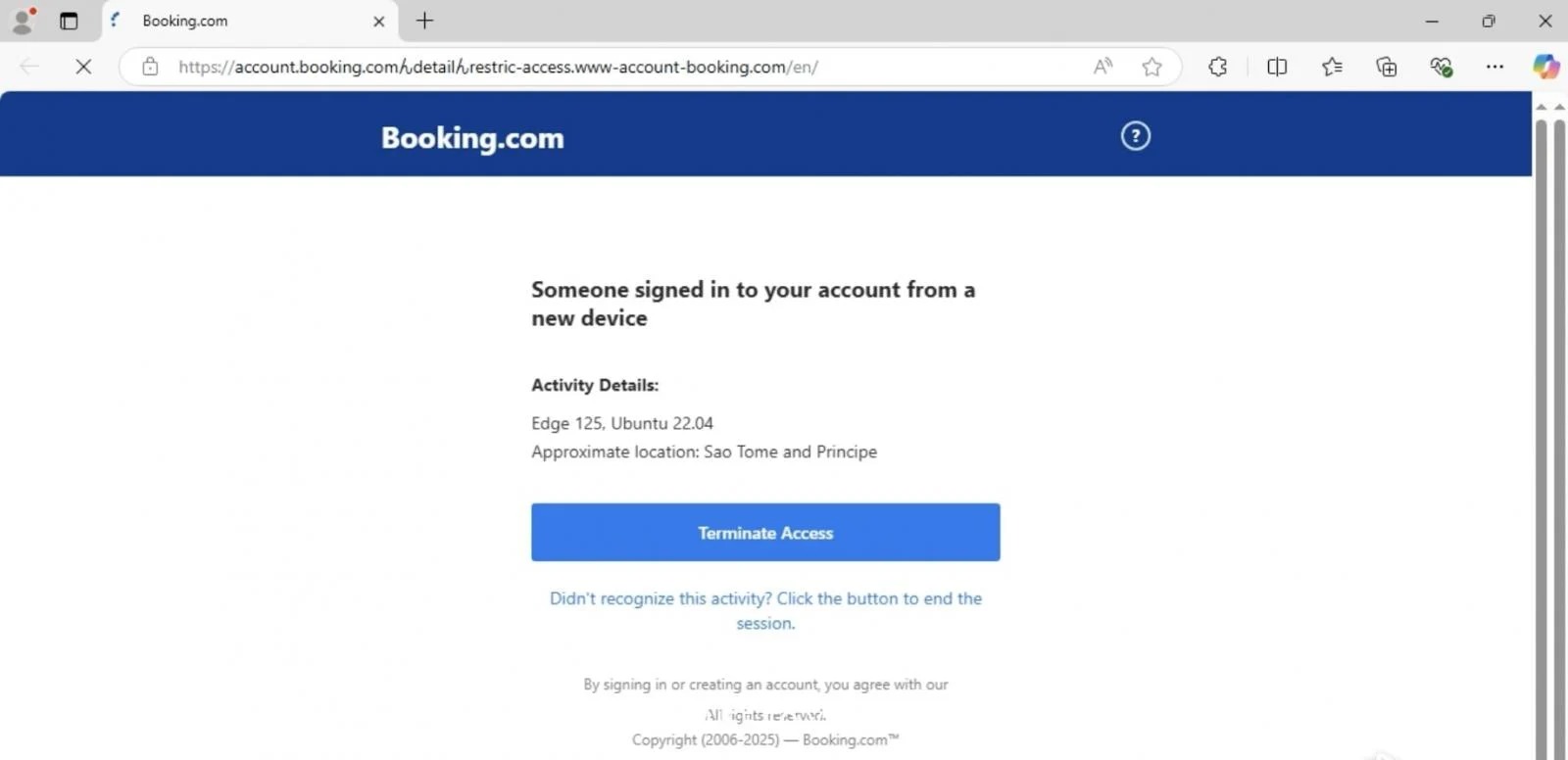

hxxps://account[.]booking.comんdetailんrestric-access.www-account-booking[.]com/en/

เมื่อแสดงผลบนเว็บเบราว์เซอร์ ตัวอักษร ‘ん’ จะหลอกผู้ใช้ให้คิดว่ากำลังเข้าถึง subdomain ของ booking.com

ซึ่งที่จริงแล้ว โดเมนที่ถูกจดทะเบียนคือ www-account-booking[.]com ซึ่งเป็นโดเมนปลอมที่สร้างขึ้นเพื่อใช้หลอกลวง โดยข้อความที่ปรากฏก่อนหน้านั้นเป็นเพียง subdomain ที่สร้างขึ้นมาเพื่อวัตถุประสงค์เดียวกัน

เหยื่อที่เผลอคลิกลิงก์จะถูก redirect ไปยัง:

www-account-booking[.]com/c.php?a=0

จากนั้นไฟล์ MSI ที่เป็นอันตรายจะถูกดาวน์โหลดจากลิงก์ CDN ซึ่งมีรูปแบบดังนี้:

hxxps://updatessoftware.b-cdn[.]net/john/pr/04.08/IYTDTGTF[.]msi

ตัวอย่างของเว็บไซต์ที่เป็นอันตรายสามารถตรวจสอบได้จาก MalwareBazaar ของ abuse.ch โดยมีการวิเคราะห์จาก any.run ซึ่งแสดงขั้นตอนการติดมัลแวร์ โดยไฟล์ MSI นี้จะถูกใช้เพื่อติดตั้งโปรแกรมอันตรายเพิ่มเติม อาจรวมถึงมัลแวร์ขโมยข้อมูลประเภท InfoStealers หรือโทรจันสำหรับควบคุมเครื่องจากระยะไกล (remote access trojans)

เทคนิคฟิชชิงนี้อาศัยการใช้ homoglyphs ซึ่งคืออักขระที่มีลักษณะใกล้เคียงกับตัวอักษรอื่น แต่เป็นคนละชุด หรือตัวอักษรที่มาจากระบบอักขระต่างกัน ตัวอักษรที่ดูคล้ายกันเหล่านี้ถูกนำมาใช้ในการโจมตีฟิชชิง หรือสร้างเนื้อหาที่ทำให้เกิดความสับสน เช่น ตัวอักษรซีริลลิก “О” (U+041E) ที่ดูเหมือนกับตัวอักษรละติน “O” (U+004F) สำหรับมนุษย์ แต่แท้จริงแล้วเป็นตัวอักษรคนละตัวกัน

อักษร homoglyphs ที่ดูคล้ายกัน ถูกกลุ่มผู้ไม่หวังดีนำมาใช้ในการโจมตี homograph และฟิชชิง แต่ในช่วงไม่กี่ปีที่ผ่านมา ฝ่ายป้องกัน และนักพัฒนาซอฟต์แวร์ได้พัฒนามาตรการใหม่ ๆ เพื่อช่วยให้ผู้ใช้แยกแยะอักษรเหล่านี้ได้ง่ายขึ้น

เหตุการณ์นี้ไม่ใช่ครั้งแรกที่กลุ่มผู้ไม่หวังดีโจมตีลูกค้า Booking.com โดยในเดือนมีนาคม Microsoft แจ้งเตือนแคมเปญฟิชชิงที่ปลอมเป็น Booking.com และใช้วิธีการ Social Engineering แบบ ClickFix เพื่อแพร่กระจายมัลแวร์ไปยังพนักงานโรงแรม ส่วนในปี 2023 Akamai เปิดเผยว่าแฮ็กเกอร์หลอกลวงผู้เข้าพักไปยังเว็บไซต์ปลอมเพื่อขโมยข้อมูลบัตรเครดิต

'Lntuit' not Intuit

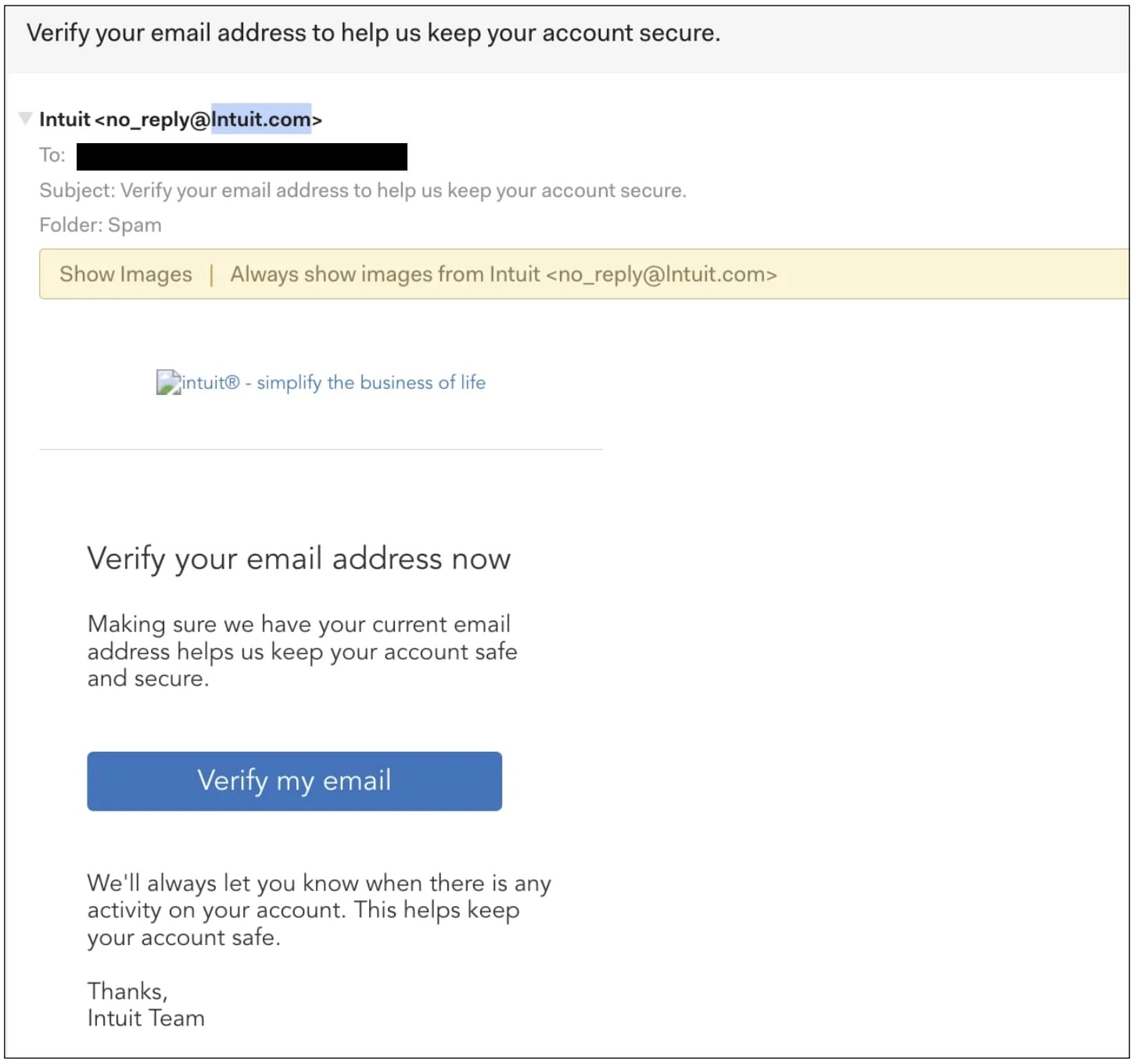

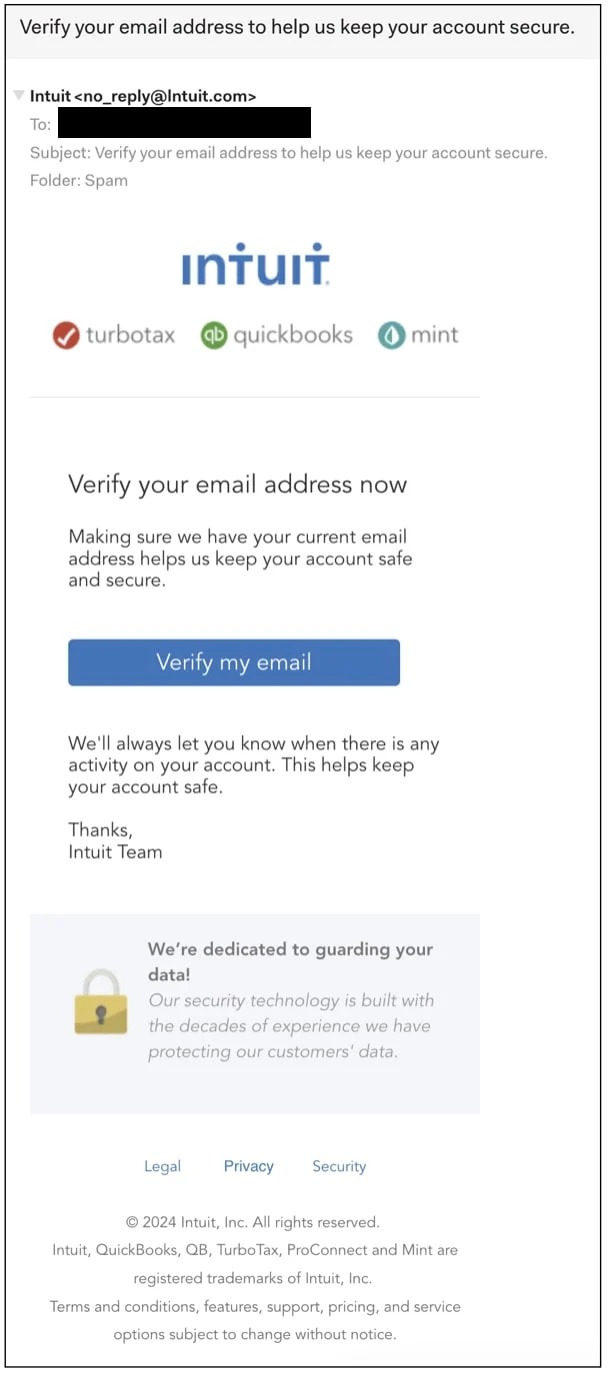

Sergiu Gatlan จาก BleepingComputer ตรวจพบแคมเปญฟิชชิงอีกรายหนึ่ง ที่มีผู้ใช้ถูกส่งอีเมลปลอมในธีม Intuit

อีเมลเหล่านี้ดูเหมือนจะมาจาก และลิงก์ไปยัง intuit.com แต่จริง ๆ แล้วใช้โดเมนที่ขึ้นต้นด้วย Lntuit ซึ่งในบางฟอนต์เมื่อตัวอักษรเป็นพิมพ์เล็กจะดูคล้ายกับคำว่า "intuit" ซึ่งเป็นเทคนิคที่ง่าย ๆ แต่หลอกลวงได้อย่างมีประสิทธิภาพ

layout อีเมลที่สั้นผิดปกติเมื่อเปิดในโปรแกรมบนเดสก์ท็อป แสดงให้เห็นว่าออกแบบมาเพื่อให้เหมาะกับการดูบนมือถือเป็นหลัก โดยผู้โจมตีหวังให้ผู้ใช้มือถือคลิกที่ลิงก์ฟิชชิง “Verify my email” โดยไม่ทันได้ตรวจสอบอย่างละเอียด

ลิงก์นี้จะนำผู้ใช้ไปยัง: hxxps://intfdsl[.]us/sa5h17/

ที่น่าสนใจคือ หากเข้าไปที่ลิงก์ปลอมนี้โดยตรง ไม่ใช่ผ่านอีเมลของผู้ใช้เป้าหมาย จะถูกส่งกลับไปยังหน้าล็อกอินจริงของ Intuit.com ที่ hxxps://accounts.intuit[.]com/app/sign-in

เหตุการณ์เหล่านี้เป็นเครื่องย้ำเตือนว่าผู้โจมตีจะยังคงคิดค้นวิธีใช้ตัวอักษรเพื่อหลอกลวงแบบ Social Engineering อย่างต่อเนื่อง เพื่อป้องกันตนเอง ควรตรวจสอบลิงก์เสมอก่อนคลิก เพื่อตรวจสอบปลายทางที่แท้จริงของลิงก์นั้น

ผู้ใช้ควรตรวจสอบโดเมนจริงที่อยู่ทางขวาสุดก่อนเครื่องหมาย / ตัวแรกเสมอ เพราะนั่นคือโดเมนที่จดทะเบียนอย่างแท้จริง แม้ว่าการใช้ตัวอักษร Unicode ที่ดูคล้ายกันอย่าง ‘ん’ จะทำให้การตรวจสอบด้วยตาเปล่ายากขึ้น และแสดงให้เห็นว่าการดู URL อย่างเดียวอาจไม่เพียงพอ

การอัปเดตซอฟต์แวร์รักษาความปลอดภัยบนอุปกรณ์อย่างสม่ำเสมอ จะช่วยเสริมความปลอดภัย เพราะชุดฟิชชิงสมัยใหม่มักจะส่งมัลแวร์โดยตรงทันทีหลังจากการคลิกลิงก์ฟิชชิง

ที่มา : bleepingcomputer

You must be logged in to post a comment.