ปัจจุบันมีเซิร์ฟเวอร์ CrushFTP กว่า 1,000 เครื่องที่เข้าถึงได้บนอินเทอร์เน็ติ ซึ่งมีช่องโหว่ระดับ critical ที่สามารถถูกโจมตีเพื่อเข้าควบคุมการใช้งานผ่านอินเทอร์เฟซเว็บในฐานะแอดมินได้

ช่องโหว่ด้านความปลอดภัย (CVE-2025-54309) เกิดจากการจัดการตรวจสอบ AS2 ที่ผิดพลาด ซึ่งส่งผลกระทบต่อ CrushFTP ทุกเวอร์ชันที่ต่ำกว่า 10.8.5 และ 11.3.4_23 ผู้พัฒนาได้แจ้งว่าช่องโหว่นี้กำลังถูกใช้ในการโจมตีจริงตั้งแต่วันที่ 19 กรกฎาคม พร้อมระบุว่า อาจมีการโจมตีเกิดขึ้นก่อนหน้านั้น แม้ยังไม่มีหลักฐานยืนยัน

เมื่อวันที่ 18 กรกฎาคม เวลา 9.00 น. ตามเวลา CST มีการตรวจพบการโจมตีโดยใช้ช่องโหว่ Zero-day จริง ซึ่งแฮ็กเกอร์ได้ทำการ reverse engineer โค้ดของ CrushFTP และค้นพบช่องโหว่บางอย่างที่ได้รับการแก้ไขไปแล้ว โดยการโจมตีนี้เกิดขึ้นกับผู้ใช้ที่ยังไม่ได้อัปเดตซอฟต์แวร์เป็นเวอร์ชันล่าสุด

CrushFTP ได้แนะนำให้ผู้ใช้ทำการอัปเดตแพตช์ซอฟต์แวร์อย่างสม่ำเสมอ และรวดเร็ว เพื่อป้องกันการถูกโจมตี โดยผู้ที่อัปเดตแพตช์แล้วจะไม่ได้รับผลกระทบจากช่องโหว่นี้ นอกจากนี้ CrushFTP ยังยืนยันว่าเซิร์ฟเวอร์ที่ได้รับการอัปเดตอย่างต่อเนื่อง และลูกค้าที่ใช้ DMZ instance เพื่อแยกเซิร์ฟเวอร์หลักของตน จะไม่ได้รับผลกระทบจากการโจมตีนี้

บริษัทแนะนำให้ตรวจสอบ Logs การอัปโหลด และดาวน์โหลดอย่างละเอียดเพื่อหากิจกรรมที่ผิดปกติ พร้อมทั้งเปิดใช้งานการอัปเดตอัตโนมัติ และกำหนด IP ที่ได้รับอนุญาตสำหรับการเข้าถึงเซิร์ฟเวอร์ เพื่อเพิ่มความปลอดภัย และลดความเสี่ยงจากการโจมตี

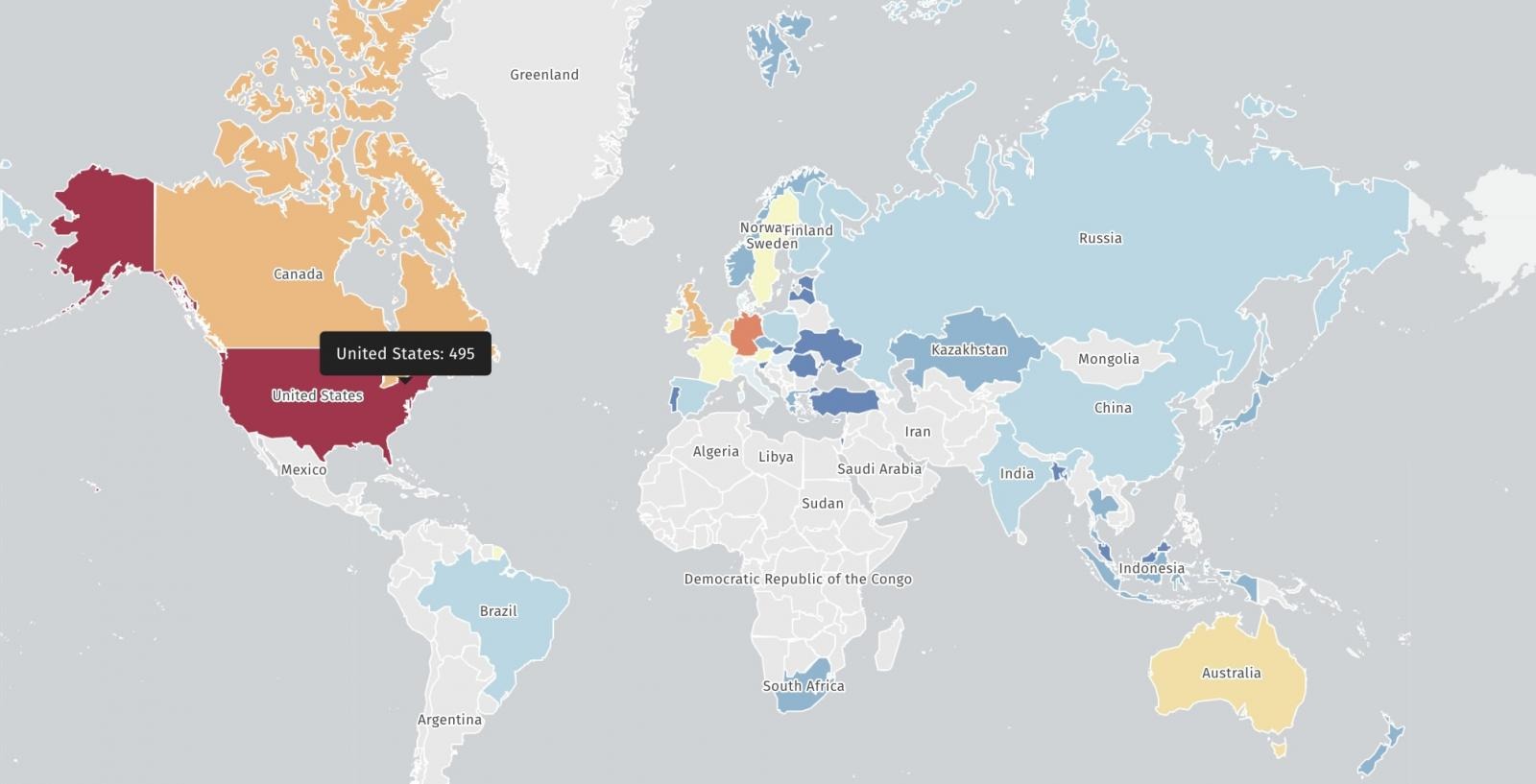

จากการสแกนของแพลตฟอร์มเฝ้าระวังภัยคุกคามทางไซเบอร์ Shadowserver พบว่า ยังมีเซิร์ฟเวอร์ CrushFTP ประมาณ 1,040 เครื่องที่ยังไม่ได้รับการแพตช์สำหรับช่องโหว่ CVE-2025-54309 และยังเสี่ยงต่อการถูกโจมตีอยู่

ShadowServer กำลังแจ้งเตือนลูกค้า CrushFTP ว่าเซิร์ฟเวอร์ของพวกเขายังไม่ได้รับการป้องกันจากการโจมตีช่องโหว่ CVE-2025-54309 ที่กำลังดำเนินอยู่ ทำให้ข้อมูลภายในระบบเสี่ยงต่อการถูกขโมย

แม้ว่ายังไม่มีความชัดเจนว่าการโจมตีครั้งนี้เกี่ยวข้องกับการใช้มัลแวร์ หรือเป็นการขโมยข้อมูลโดยตรง แต่โซลูชันสำหรับการถ่ายโอนไฟล์ เช่น CrushFTP กลายเป็นเป้าหมายหลักของกลุ่มแรนซัมแวร์ในช่วงหลายปีที่ผ่านมา

ตัวอย่างที่เห็นได้ชัดคือ กลุ่มอาชญากรไซเบอร์ Clop ซึ่งมีส่วนเกี่ยวข้องกับแคมเปญขโมยข้อมูลหลายครั้ง โดยเจาะช่องโหว่ zero-day ในซอฟต์แวร์อย่าง Accelion FTA, GoAnywhere MFT, MOVEit Transfer และล่าสุดคือ Cleo

เมื่อเดือนเมษายน 2024 ที่ผ่านมา CrushFTP ได้ปล่อยแพตช์แก้ไขช่องโหว่ zero-day (CVE-2024-4040) ซึ่งถูกใช้ในการโจมตีจริงในเวลานั้น ช่องโหว่นี้ทำให้ผู้โจมตีที่ไม่ได้รับอนุญาต escape จาก virtual file system (VFS) ของผู้ใช้ และดาวน์โหลด system files ได้

ขณะนั้น บริษัทความปลอดภัยไซเบอร์ CrowdStrike พบหลักฐานว่าการโจมตีที่มุ่งเป้าไปยังเซิร์ฟเวอร์ CrushFTP ของหลายองค์กรในสหรัฐฯ เพื่อรวบรวมข้อมูลข่าวกรอง มีแนวโน้มว่าจะมีแรงจูงใจทางการเมืองเป็นเบื้องหลัง

ที่มา: bleepingcomputer

You must be logged in to post a comment.