Tor ได้ประกาศเปิดตัว Oniux ซึ่งเป็นเครื่องมือแบบ command-line tool ตัวใหม่สำหรับการกำหนดเส้นทางการเชื่อมต่อของแอปพลิเคชันบน Linux ให้ผ่านเครือข่าย Tor อย่างปลอดภัย เพื่อให้การเชื่อมต่อผ่านเครือข่ายแบบไม่ระบุตัวตน

แตกต่างจากวิธีคลาสสิกอย่างเช่น torsocks ซึ่งอาศัยเทคนิค user-space โดย Oniux จะใช้ namespaces ของ Linux เพื่อสร้าง isolated network ที่แยกออกมาสำหรับแต่ละแอปพลิเคชัน โดยจะช่วยป้องกันข้อมูลรั่วไหลได้ แม้ว่าแอปพลิเคชันนั้นเป็นอันตราย หรือกำหนดค่าไม่ถูกต้องก็ตาม

Linux namespaces เป็น kernel feature ที่ช่วยให้กระบวนการต่าง ๆ ทำงานในสภาพแวดล้อมที่แยกออกจากกันได้ โดยแต่ละกระบวนการจะมี specific system resources เช่น networking, processes หรือ file mounts

Oniux ใช้ Linux namespaces เพื่อแยกแอปพลิเคชันออกจากกันในระดับเคอร์เนล ทำให้ traffic ทั้งหมดของแอปถูกบังคับให้วิ่งผ่านเครือข่าย Tor เท่านั้น

Tor ระบุในบล็อกโพสต์ว่า "เรารู้สึกตื่นเต้นที่จะแนะนำ oniux เป็น command-line utility ที่ช่วยแยกเครือข่าย Tor สำหรับแอปพลิเคชันของบริษัทที่ใช้ Linux namespaces"

โดย oniux สร้างขึ้นบนพื้นฐานของ Arti และ onionmasq ซึ่งจะสามารถแยกโปรแกรม Linux ออกมาอยู่ใน namespace ของตัวเอง และบังคับให้ส่งข้อมูลผ่านเครือข่าย Tor และลดความเสี่ยงที่ข้อมูลอาจจะรั่วไหลออกไป

เครื่องมือนี้ทำงานโดยการวางแต่ละแอปไว้ใน network namespace ของตัวเอง ซึ่งจะไม่มีสิทธิ์เข้าถึงอินเทอร์เฟซของโฮสต์ และแทนที่ด้วยการเชื่อมต่อผ่านอินเทอร์เฟซเสมือนที่ชื่อว่า onion0 ซึ่งจะเชื่อมต่อผ่าน Tor โดยใช้ onionmasq

นอกจากนี้ยังใช้ namespaces เพื่อ inject ไฟล์ /etc/resolv.conf แบบกำหนดเอง ที่ปลอดภัยต่อการใช้งานกับ Tor และใช้ user/PID namespaces เพื่อจัดการสภาพแวดล้อมให้แอปพลิเคชันทำงานด้วยสิทธิ์น้อยที่สุดอย่างปลอดภัย

การตั้งค่าทั้งหมดนี้ช่วยให้เกิดการแยกการเชื่อมต่อผ่าน Tor ที่ป้องกันข้อมูลรั่วไหล และมีการบังคับใช้ในระดับเคอร์เนลสำหรับแอปพลิเคชัน Linux

ในทางกลับกัน Torsocks ทำงานโดยใช้เทคนิคแบบ LD_PRELOAD เพื่อดักจับการเรียกใช้ฟังก์ชันที่เกี่ยวข้องกับเครือข่ายในแอปพลิเคชัน Linux ที่เชื่อมโยงแบบไดนามิก และเปลี่ยนเส้นทางผ่าน Tor SOCKS proxy

ปัญหาในการใช้แนวทางนี้ก็คือ การเรียกระบบแบบ raw จะไม่ถูก Torsocks จับได้ และแอปที่เป็นอันตรายจะสามารถหลีกเลี่ยงการใช้ฟังก์ชัน libc เพื่อก่อให้เกิดข้อมูลรั่วไหลได้

นอกจากนี้ torsocks ไม่สามารถทำงานกับ static binaries ได้ และไม่ได้แยกเครือข่ายออกจากระบบจริง เพราะแอปยังสามารถเข้าถึงอินเทอร์เฟซเครือข่ายของโฮสต์ได้อยู่

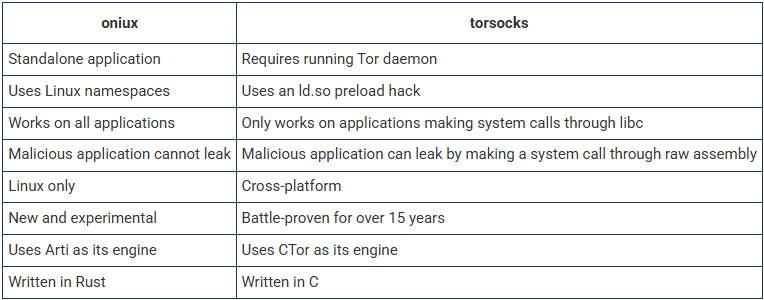

โครงการ Tor เผยแพร่ตารางเปรียบเทียบที่เน้นความแตกต่างเชิงคุณภาพระหว่างโซลูชันทั้งสอง

แม้ว่า Oniux จะมีข้อได้เปรียบที่ชัดเจน แต่ Tor เน้นย้ำว่าโครงการนี้ยังอยู่ในขั้นทดลอง และยังไม่ได้รับการทดสอบอย่างครอบคลุมในหลายเงื่อนไข และหลายสถานการณ์

ด้วยเหตุนี้ เครื่องมือนี้อาจไม่ทำงานตามที่คาดหวังไว้ จึงไม่แนะนำให้นำไปใช้ในงานที่มีความสำคัญ

อย่างไรก็ตาม Tor ได้เชิญชวนผู้ที่สนใจให้ช่วยทดสอบ Oniux และรายงานปัญหาที่พบ เพื่อให้เครื่องมือนี้สามารถพัฒนาให้สมบูรณ์ และพร้อมใช้งานในวงกว้างได้อย่างรวดเร็ว

โครงการ Tor ได้เผยแพร่ source code และผู้ที่สนใจทดลองใช้งานจะต้องติดตั้ง Rust บนระบบปฏิบัติการ Linux ของตนก่อน จากนั้นจึงสามารถติดตั้งเครื่องมือนี้ได้ด้วยคำสั่ง

cargo install --git [https://gitlab[.]torproject[.]org/tpo/core/oniux|https://gitlab.torproject.org/tpo/core/oniux] oniux@0.4.0

Tor ยังให้ตัวอย่างการใช้งานบางกรณี เช่น การเข้าถึงเว็บไซต์ .onion (oniux curl http://example[.]onion), การทำให้ session ของ shell ใช้งานผ่าน Tor (oniux bash) หรือการรันแอป GUI บนเดสก์ท็อปให้เชื่อมต่อผ่าน Tor (oniux hexchat)

ที่มา : bleepingcomputer.com

You must be logged in to post a comment.