มีการพบมัลแวร์บน Android รูปแบบใหม่ที่ถูกซ่อนอยู่ภายในแอป Alpine Quest เวอร์ชันที่ถูกดัดแปลงเป็นโทรจัน ซึ่งถูกใช้งานโดยทหารรัสเซียในการวางแผนปฏิบัติการในเขตสงคราม

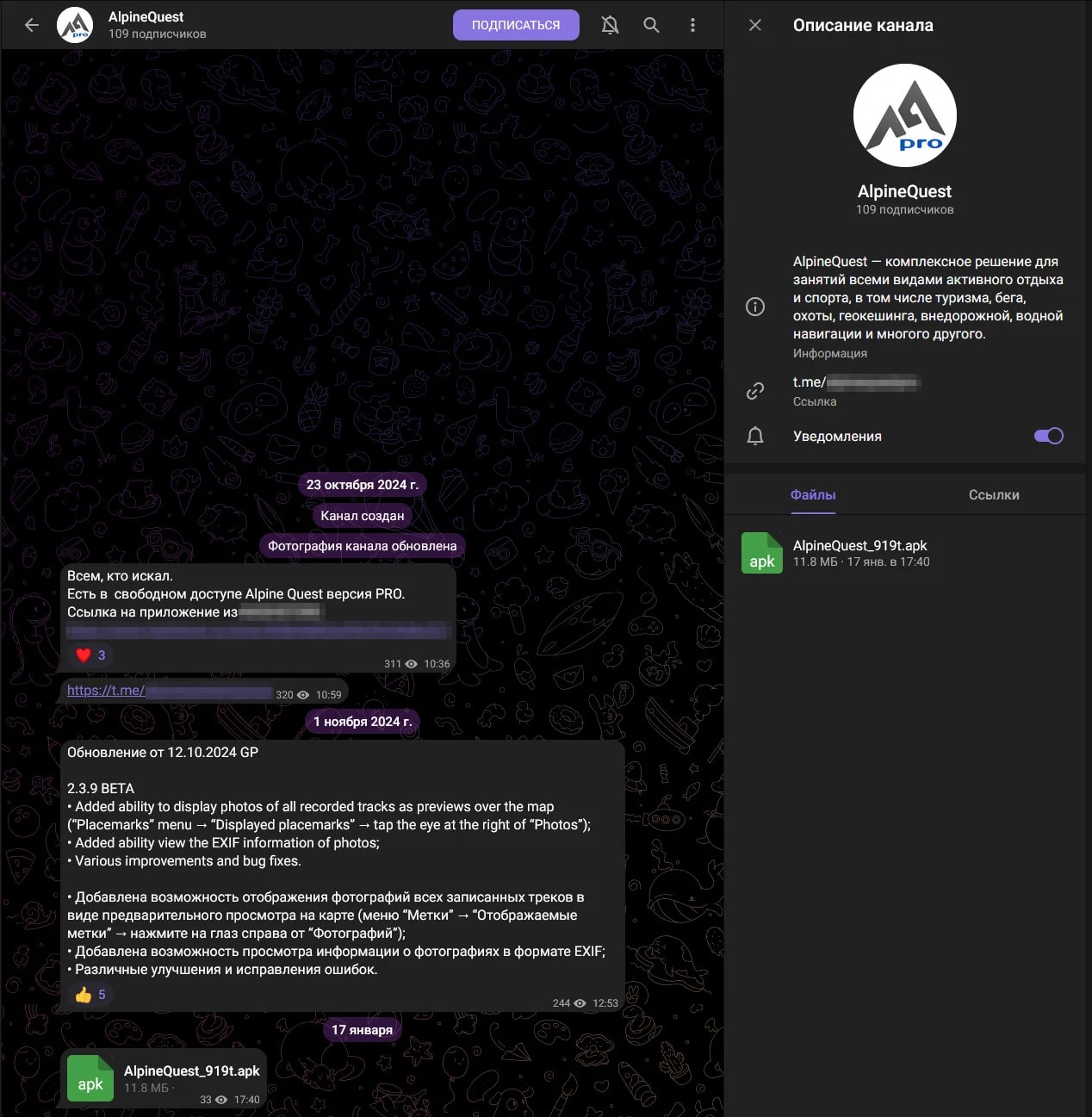

ผู้โจมตีโปรโมตแอป Alpine Quest Pro เวอร์ชันดัดแปลงนี้ผ่านทาง Telegram และ app catalogs ของรัสเซีย โดยโฆษณาว่าเป็นเวอร์ชันพรีเมียมที่ถูกแคร็ก และสามารถดาวน์โหลดไปใช้งานได้ฟรี

AlpineQuest เป็นแอป GPS และแผนที่ภูมิประเทศสำหรับ Android ซึ่งได้รับความนิยมในหมู่นักผจญภัย, นักกีฬา, ทีมค้นหา และกู้ภัย, รวมถึงบุคลากรทางทหาร โดยมีจุดเด่นที่สามารถใช้งานแบบออฟไลน์ได้อย่างแม่นยำ

แอปพลิเคชันนี้มีให้บริการ 2 เวอร์ชัน ได้แก่ * เวอร์ชัน Lite * ซึ่งให้บริการฟรีแต่มีฟีเจอร์จำกัด และเวอร์ชัน Pro ซึ่งเป็นเวอร์ชันที่ต้องเสียเงิน ซึ่งจะไม่มีการ tracking, ระบบวิเคราะห์ข้อมูล หรือโฆษณาใด ๆ

นักวิจัยจาก Doctor Web ซึ่งเป็นบริษัทแอนติไวรัสบนมือถือของรัสเซีย ค้นพบสปายแวร์ซ่อนอยู่ในแอป Alpine Quest ซึ่งเป็นแอปที่ใช้งานได้จริง ทำให้ผู้ใช้ไม่ทันสงสัย และเปิดโอกาสให้ขโมยข้อมูลได้

เมื่อแอปถูกเปิดใช้งาน มันจะพยายามขโมยข้อมูลการสื่อสาร และเอกสารสำคัญจากอุปกรณ์ ซึ่งอาจเปิดเผยรายละเอียดเกี่ยวกับปฏิบัติการของกองทัพได้ โดยเฉพาะอย่างยิ่ง สปายแวร์นี้จะดำเนินการดังต่อไปนี้:

- ส่งหมายเลขโทรศัพท์ของผู้ใช้, รายชื่อผู้ติดต่อ, พิกัดตำแหน่ง, ข้อมูลไฟล์ และเวอร์ชันของแอปไปยังผู้โจมตี

- เฝ้าติดตามการเปลี่ยนแปลงตำแหน่งแบบเรียลไทม์ และส่งข้อมูลอัปเดตไปยัง Telegram bot

- ดาวน์โหลดโมดูลเพิ่มเติมเพื่อลักลอบขโมยไฟล์ที่เป็นความลับ โดยเฉพาะไฟล์ที่ถูกส่งผ่าน Telegram และ WhatsApp

- พยายามค้นหาไฟล์ ‘locLog’ จากแอป Alpine Quest ซึ่งมีข้อมูลประวัติตำแหน่งที่เคยไป

Doctor Web ติดตามมัลแวร์นี้ภายใต้ชื่อ ‘Android.Spy.1292.origin’ ซึ่งเป็นสปายแวร์ที่ไม่เคยถูกพบมาก่อน แต่ในรายงานของบริษัทไม่ได้ระบุว่าแหล่งที่มาของมัลแวร์นี้มาจากที่ใด

กลยุทธ์การโจมตีทางทหาร เคยเชื่อมโยงกับปฏิบัติการของรัสเซีย โดยมักเกี่ยวข้องกับกลุ่มภัยคุกคามที่ได้รับการสนับสนุนจากรัฐบาล ซึ่งมีเป้าหมายในการรวบรวมข่าวกรองให้กับกองทัพรัสเซีย

ในเดือนธันวาคม 2022 แฮ็กเกอร์ที่ใช้บัญชีอีเมลของกระทรวงกลาโหมยูเครนที่ถูกเจาะเข้ามา พยายามแพร่กระจายมัลแวร์เพิ่มเติมโดยใช้ DELTA ซึ่งเป็นระบบรวบรวม และจัดการข่าวกรองของยูเครน เป็นเหยื่อล่อ

ต่อมาในเดือนตุลาคม 2024 กลุ่มภัยคุกคามจากรัสเซียที่ชื่อว่า 'UNC5812' ได้มุ่งเป้าไปที่ทหารเกณฑ์ยูเครน โดยใช้มัลแวร์สำหรับระบบ Windows และ Android ผ่านหน่วยงานปลอมชื่อว่า 'Civil Defense'

ในเดือนกุมภาพันธ์ 2025 นักวิจัยจาก Google ได้เปิดเผยว่า กลุ่มภัยคุกคาม APT44 จากรัสเซีย ได้ใช้ QR code ที่มีอันตราย เพื่อหลอกลวงให้เป้าหมายทำการซิงก์บัญชี Signal ของตนเข้ากับอุปกรณ์ที่ไม่ได้รับอนุญาต การค้นพบแอป AlpineQuest ที่ถูกฝังมัลแวร์ยิ่งยืนยันว่า การโจมตีเช่นนี้เกิดขึ้นจากทั้งสองฝ่ายในความขัดแย้ง เนื่องจากการเก็บรวบรวมข้อมูลข่าวกรองยังคงเป็นกลยุทธ์สำคัญในการสร้างความได้เปรียบทางการรบ

ที่มา : bleepingcomputer

You must be logged in to post a comment.