นักวิจัยด้านความปลอดภัยทางไซเบอร์เปิดเผยข้อมูลเกี่ยวกับเวอร์ชันใหม่ของ ransomware ที่ชื่อว่า HardBit ซึ่งมาพร้อมกับเทคนิคการซ่อนตัวรูปแบบใหม่เพื่อขัดขวางความพยายามในการวิเคราะห์

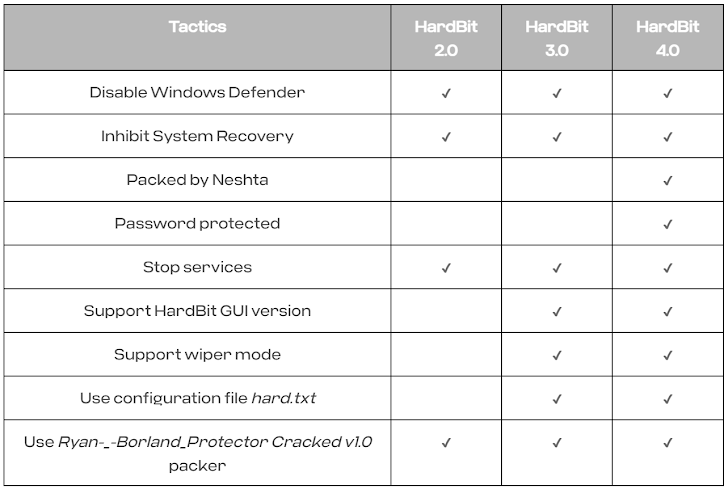

Kotaro Ogino และ Koshi Oyama นักวิจัยจาก Cybereason ระบุในรายงานการวิเคราะห์ว่า "ความแตกต่างจากเวอร์ชันก่อนหน้าคือ กลุ่ม HardBit Ransomware ได้ทำการในปรับปรุงเวอร์ชัน 4.0 ด้วยการเพิ่มการป้องกันด้วยรหัสผ่าน"

"จำเป็นจะต้องมีการกรอกรหัสผ่านในระหว่างการทำงานเพื่อให้ ransomware ทำงานได้อย่างถูกต้อง รวมถึงวิธีการซ่อนตัวเพิ่มเติมยังเป็นอุปสรรคต่อนักวิจัยในการวิเคราะห์มัลแวร์"

HardBit ถูกพบครั้งแรกในเดือนตุลาคม 2022 โดยเป็นกลุ่มแฮ็กเกอร์ที่มีแรงจูงใจทางการเงินเช่นเดียวกับกลุ่ม ransomware อื่น ๆ ที่ดำเนินการโดยมีเป้าหมายเพื่อสร้างรายได้ที่ผิดกฎหมายผ่านการขู่เรียกค่าไถ่

สิ่งที่ทำให้กลุ่มนี้แตกต่างออกไปคือ พวกเขาไม่ได้ดำเนินการเผยแพร่ข้อมูลรั่วไหลบนเว็บไซต์ แต่จะใช้วิธีกดดันเหยื่อให้จ่ายเงินโดยขู่ว่าจะโจมตีเพิ่มเติมในอนาคต โดยจะใช้วิธีการสื่อสารกับเหยื่อผ่านทาง Tox instant messaging

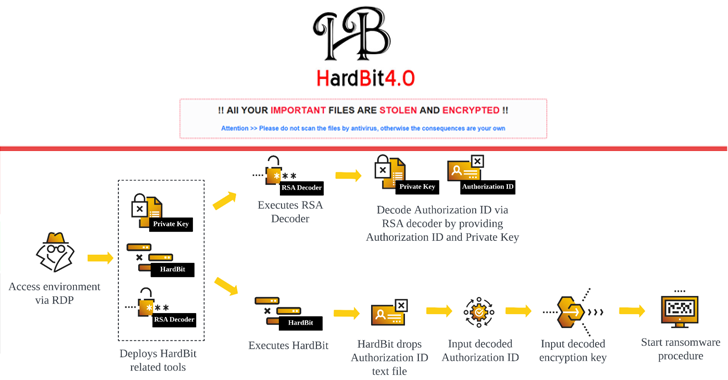

ยังไม่ชัดเจนว่ามีการใช้วิธีการใดในการเข้าถึงระบบของเหยื่อในเบื้องต้น แต่คาดว่าน่าจะเป็นการโจมตีในลักษณะ brute force ในบริการ RDP และ SMB

โดยขั้นตอนต่อไปจะเป็นการขโมยข้อมูล credential โดยใช้เครื่องมือ เช่น Mimikatz และ NLBrute และการสแกนเครือข่ายด้วย Advanced Port Scanner ทำให้ผู้โจมตีสามารถโจมตีต่อไปยังภายในเครือข่ายได้โดยใช้ RDP

Varonis ระบุในบทวิเคราะห์ทางเทคนิคเกี่ยวกับ HardBit 2.0 เมื่อปีที่แล้วว่า "เมื่อเข้าถึง host ของเหยื่อได้แล้ว HardBit ransomware จะถูกเรียกใช้ และดำเนินการหลายขั้นตอนที่ลดระดับความปลอดภัยของเครื่องเหยื่อก่อนที่ข้อมูลจะถูกเข้ารหัส"

การเข้ารหัสเครื่องของเหยื่อจะดำเนินการโดยใช้ HardBit ที่ถูกส่งผ่านมัลแวร์ที่รู้จักกันในชื่อ Neshta ซึ่ง Neshta เคยถูกใช้โดยกลุ่มแฮ็กเกอร์ในอดีตเพื่อแพร่กระจาย Big Head ransomware อีกด้วย

HardBit ยังถูกออกแบบมาให้ปิดการทำงานของ Microsoft Defender Antivirus และหยุด processes และ services ต่าง ๆ เพื่อหลีกเลี่ยงการตรวจจับ activities ที่เกิดขึ้น และขัดขวางการกู้คืนระบบ จากนั้นจะเข้ารหัสไฟล์ที่น่าสนใจ, เปลี่ยนไอคอน, เปลี่ยนวอลเปเปอร์เดสก์ท็อป และเปลี่ยนชื่อระบบด้วย string "Locked by HardBit"

นอกจากจะสามารถดำเนินการได้ทั้งในรูปแบบของ command-line หรือ GUI แล้ว ransomware ยังต้องมีการกรอก authorization ID เพื่อให้สามารถทำงานได้สมบูรณ์ รวมถึง GUI ยังรองรับโหมดลบข้อมูล (wiper mode) เพื่อลบไฟล์ และข้อมูลบนฮาร์ดดิสก์อย่างถาวรอีกด้วย

Cybereason ระบุว่า "เมื่อแฮ็กเกอร์ที่นำไปใช้สามารถกรอกรหัส authorization ID ได้ถูกต้อง HardBit จะแจ้งให้ใส่คีย์เข้ารหัสเพื่อเข้ารหัสไฟล์บนเครื่องเป้าหมาย และดำเนินการตามขั้นตอนของ ransomware"

"ฟีเจอร์โหมดลบข้อมูลจำเป็นต้องถูกเปิดใช้งานโดยกลุ่ม HardBit Ransomware และฟีเจอร์นี้น่าจะเป็นฟีเจอร์เพิ่มเติมที่แฮ็กเกอร์ที่นำไปใช้ต้องซื้อเพิ่มหากต้องการโหมดลบข้อมูล โดยจะต้องนำไฟล์ hard.txt ซึ่งเป็นไฟล์ที่กำหนดค่าเสริมของ HardBit binary และมี authorization ID เพื่อเปิดใช้งานโหมดลบข้อมูล"

การพัฒนานี้เกิดขึ้นภายหลังจากที่บริษัทความปลอดภัยทางไซเบอร์ Trellix ได้เปิดเผยรายละเอียดการโจมตีด้วย CACTUS ransomware ที่พบว่ามีการใช้ประโยชน์จากช่องโหว่ด้านความปลอดภัยใน Ivanti Sentry (CVE-2023-38035) เพื่อติดตั้งมัลแวร์ที่เข้ารหัสไฟล์โดยใช้เครื่องมือ remote desktop ที่ถูกต้อง เช่น AnyDesk และ Splashtop

Symantec ระบุในรายงานว่า Ransomware ยังคงอยู่ในแนวโน้มที่เพิ่มขึ้นในปี 2024 โดยกลุ่ม ransomware อ้างว่ามีการโจมตีกว่า 962 ครั้งในไตรมาสแรกของปี 2024 เพิ่มขึ้นจาก 886 ครั้ง ที่รายงานในช่วงเดียวกันของปีก่อน LockBit, Akira, และ BlackSuit เป็นกลุ่ม ransomware ที่ทำการโจมตีมากที่สุดในช่วงเวลานี้

ตามรายงาน Unit 42 Incident Response ปี 2024 ของ Palo Alto Networks เวลาเฉลี่ยที่ใช้ในการเจาะระบบไปจนถึงการขโมยข้อมูลลดลงจาก 9 วันในปี 2021 เหลือเพียง 2 วันในปีที่แล้ว ในเกือบครึ่งหนึ่ง (45%) ของกรณีในปีนี้ ใช้เวลาเพียงไม่ถึง 24 ชั่วโมง

Broadcom ระบุว่า "จากหลักฐานที่มีอยู่แสดงให้เห็นว่าการใช้ประโยชน์จากช่องโหว่ที่เป็นที่รู้จักในแอปพลิเคชันที่เข้าถึงได้บนอินเทอร์เน็ตยังคงเป็นช่องทางการโจมตีหลักสำหรับการโจมตีด้วย ransomware รวมถึง Bring Your Own Vulnerable Driver (BYOVD) ยังคงเป็นกลยุทธ์ที่ได้รับความนิยมในกลุ่ม ransomware โดยเฉพาะอย่างยิ่งถูกใช้เป็นวิธีในการปิดการใช้งานโซลูชันด้านความปลอดภัย"

You must be logged in to post a comment.