กลุ่มแฮ็กเกอร์ MuddyWatter ที่ได้รับการสนับสนุนโดยประเทศอิหร่าน ได้ปรับเปลี่ยนบางส่วนของการโจมตีมาใช้มัลแวร์ตัวใหม่ที่สร้างขึ้นเองโดยเฉพาะ เพื่อโจรกรรมข้อมูล และรันคำสั่งบนระบบของเครื่องที่ถูกโจมตี

Backdoor ตัวใหม่ที่ชื่อว่า BugSleep กำลังถูกพัฒนาอย่างต่อเนื่อง และถูกค้นพบโดยนักวิเคราะห์ของ CheckPoint ขณะที่มัลแวร์กำลังแพร่กระจายผ่านทางฟิชชิ่งที่ถูกออกแบบมาเป็นอย่างดี

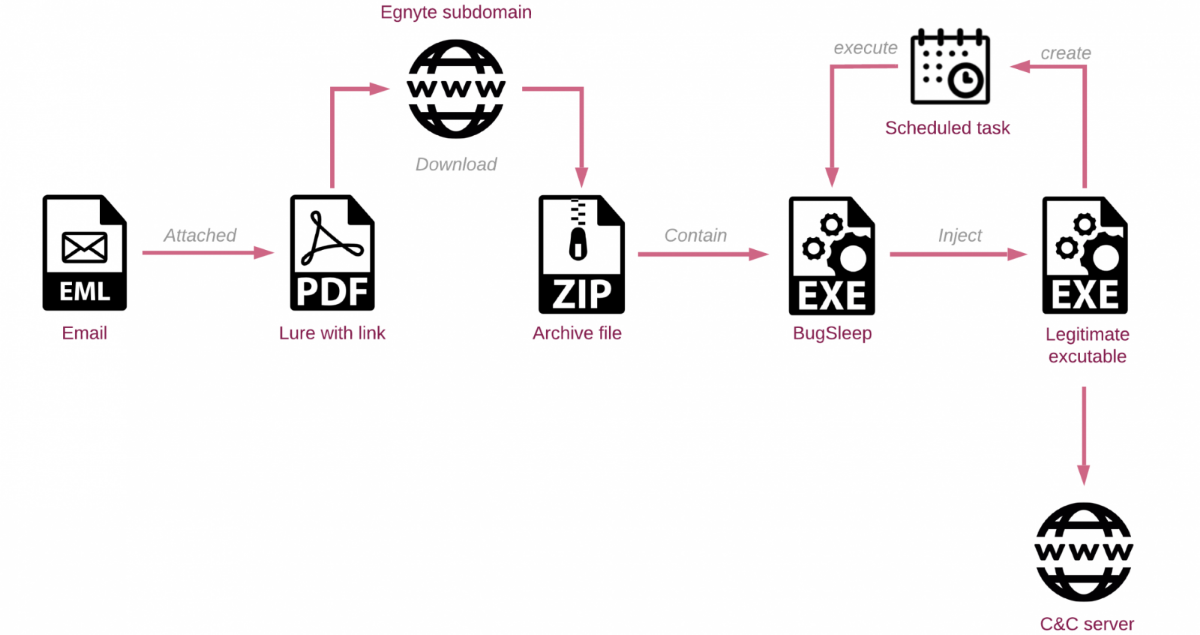

แคมเปญนี้ดำเนินการโดยแพร่กระจายมัลแวร์ผ่านทางอีเมล โดยการแอบอ้างว่าเป็นอีเมลเชิญชวนเข้าสัมนา หรือคอร์สออนไลน์ โดยอีเมลเหล่านี้จะหลอกเหยื่อให้คลิกลิ้งที่นำไปสู่การดาวน์โหลด malicious payloads ที่เตรียมไว้บนแพลตฟอร์มไฟล์แชร์ Egnyte secure

ซึ่งในบางเวอร์ชันที่พบทั่วไปยังมาพร้อมกับ malware loader ที่ถูกออกแบบมาโดยเฉพาะสำหรับการ inject เข้าไปใน process ที่กำลังถูกใช้งานอยู่ในหลาย ๆ แอปฯ ซึ่งรวมไปถึง Microsoft Edge, Google Chrome, AnyDesk, Microsoft OneDrive, PowerShell และ Opera

CheckPoint ระบุว่า ได้ค้นพบมัลแวร์หลากหลายเวอร์ชันกำลังแพร่กระจายอย่างรวดเร็ว ซึ่งความแตกต่างของแต่ละเวอร์ชันคือการที่ได้รับการปรับปรุง และพัฒนา (ในบางครั้งก็กลายเป็นมัลแวร์ตัวใหม่เลย) โดยการอัปเดตหลายครั้งที่เกิดขึ้นภายในช่วงระยะเวลาสั้น ๆ ระหว่างตัวอย่างที่ทดสอบเหล่านี้ เรียกได้ว่าเป็นการทดลองแบบ Trial-and-error

ซึ่งในการปรับมาใช้ BugSleep กลุ่ม MuddyWater ได้ปรับปรุงตัวอย่างมาจาก Remote Management Tools (RMM) เช่น Atera agent และ Screen Connect เพื่อให้สามารถเข้าถึงระบบเครือข่ายของเหยื่อได้

การโจมตีโดยใช้งานมัลแวร์ตัวใหม่นี้มีกลุ่มเป้าหมายทั่วโลกซึ่งถือว่าค่อนข้างกว้าง ตั้งแต่องค์กรรัฐบาลต่าง ๆ ไปจนถึงสายการบิน และ สื่อต่าง ๆ โดยปัจจุบันมีการกำหนดเป้าหมายไปที่อิสราเอล และบางส่วนในทูร์เคีย ซาอุดิอารเบีย อินเดีย และ โปรตุเกส

หน่วยข่าวกรองอิหร่านถูกเปิดเผยว่าเป็นผู้อยู่เบื้องหลังของเหตุการณ์นี้

MuddyWater (หรืออีกชื่อคือ Earth Vetala, MERCURY, Static Kitten, และ Seedworm) ถูกพบมาตั้งแต่ปี 2017 ซึ่งเป็นที่รู้กันว่าเป้าหมายหลักของกลุ่มคือ องค์กรในตะวันออกกลาง (เน้นไปที่อิสราเอล) และได้มีการพัฒนาการโจมตีอยู่ตลอดมา

ถึงแม้ว่ากลุ่มแฮ็กเกอร์นี้ค่อนข้างใหม่หากเปรียบเทียบกับกลุ่มแฮ็กเกอร์ที่ได้รับการสนับสนุนโดยรัฐบาล แต่กลุ่มนี้ก็มีข่าวเรื่องของปฏิบัติการอยู่ตลอดเวลา โดยโจมตีกลุ่มเป้าหมายในหลายอุตสาหกรรม ทั้งองค์กรโทรคมนาคม, องค์กรรัฐบาล (ที่ให้บริการด้าน IT) และองค์กรอุตสาหกรรมปิโตรเลียม

นับตั้งแต่เปิดตัว ทางกลุ่มได้มีการขยายปฏิบัติการโจมตีอย่างช้า ๆ ด้วยแคมเปญการจารกรรมทางไซเบอร์ต่อรัฐบาล และหน่วยงานที่เกี่ยวข้องกับการป้องกัน และความมั่นคงของประเทศในแถบเอเชียกลาง และเอเชียตะวันตกเฉียงใต้ ซึ่งรวมไปถึงองค์กรจากอเมริกาเหนือ ยุโรป และเอเชีย [1|https://www.symantec.com/blogs/threat-intelligence/seedworm-espionage-group] ,[2|https://securelist.com/muddywater/88059/] ,[3|https://blog.malwarebytes.com/threat-analysis/2017/09/elaborate-scripting-fu-used-in-espionage-attack-against-saudi-arabia-government_entity/]

ในเดือนมกราคม 2022 กองบัญชาการไซเบอร์ของสหรัฐฯ (USCYBERCOM) ได้ประกาศอย่างเป็นทางการว่ากลุ่ม MuddyWater มีความเกี่ยวข้องกับกระทรวงข่าวกรอง และความมั่นคงของอิหร่าน (Iran’s Ministry of Intelligence and Security - MOIS) ซึ่งถือเป็นหน่วยข่าวกรองชั้นนำของประเทศ

หนึ่งเดือนหลังจากนั้น หน่วยงานความปลอดภัยทางไซเบอร์ และบังคับใช้กฎหมายของสหรัฐฯ และ อังกฤษ ได้เปิดเผยถึงข้อมูลของมัลแวร์ MuddyWater ว่าเป็น Python backdoor ชนิดใหม่ชื่อว่า Small Sieve ซึ่งถูกใช้งานเพื่อให้สามารถแฝงตัวในระบบเครือข่ายโดยไม่ให้สามารถถูกตรวจพบได้

ที่มา : BLEEPINGCOMPUTER

You must be logged in to post a comment.