มัลแวร์ภาษา Go-based multi-platform ตัวใหม่ "NKAbuse" ซึ่งเป็นมัลแวร์ตัวแรกที่ใช้เทคโนโลยี NKN (New Kind of Network) ในการรับส่งข้อมูล ทำให้เป็นภัยคุกคามที่ยากต่อการตรวจจับ

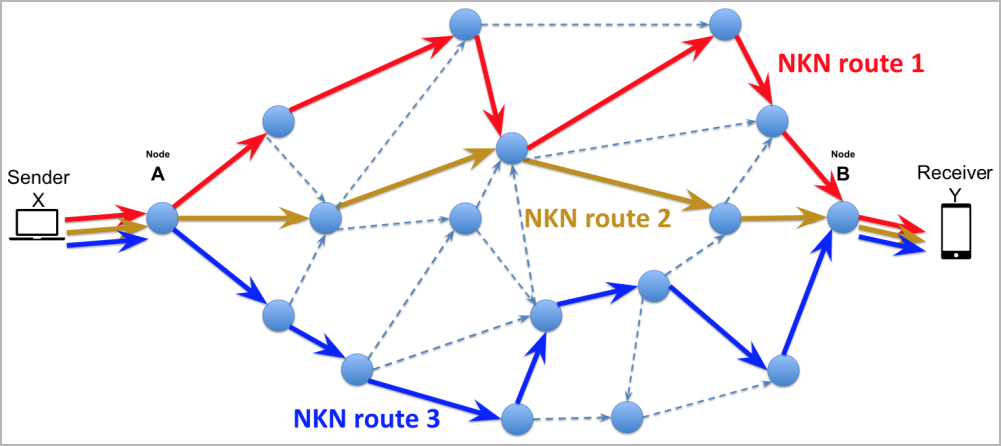

NKN เป็นโปรโตคอลเครือข่ายแบบ peer-to-peer แบบ decentralized ที่ค่อนข้างใหม่ ซึ่งมีการใช้เทคโนโลยี blockchain เพื่อจัดการทรัพยากร และรักษาความปลอดภัยของการทำงานบนเครือข่าย

หนึ่งในเป้าหมายของ NKN คือการเพิ่มประสิทธิภาพความเร็ว และเวลาในการรับส่งข้อมูลให้เหมาะสมทั่วทั้งเครือข่าย ซึ่งสามารถทำได้โดยการคำนวณเส้นทางการรับส่งข้อมูลของแพ็คเก็ตที่มีประสิทธิภาพ

โดยบุคคลทั่วไปสามารถมีส่วนร่วมในเครือข่าย NKN โดยการเรียกใช้โหนดในลักษณะคล้ายกับเครือข่าย Tor ซึ่งปัจจุบันมีประมาณ 60,710 โหนด เมื่อมีจํานวนโหนดที่ค่อนข้างมาก จึงช่วยให้เกิดความแข็งแกร่งของการ decentralization และความสามารถในการประมวลผลข้อมูลจํานวนมาก

รายละเอียด NKAbuse

Kaspersky รายงานว่าพบมัลแวร์ชนิดใหม่ที่ชื่อว่า NKAbuse ซึ่งมุ่งเป้าไปที่ระบบปฏิบัติการ Linux ในเม็กซิโกโคลัมเบีย และเวียดนาม โดยมัลแวร์ NKAbuse หนึ่งรายการที่พบโดย Kaspersky เกี่ยวข้องกับการโจมตีบริษัททางด้านการเงินโดยใช้ประโยชน์จากช่องโหว่ของ Apache Struts เวอร์ชันเก่า (CVE-2017-5638)

แม้ว่าการโจมตีส่วนใหญ่จะมุ่งเป้าไปที่ Linux แต่มัลแวร์ก็สามารถโจมตีอุปกรณ์ IoT และรองรับสถาปัตยกรรม MIPS, ARM และ 386

NKAbuse ใช้ NKN เพื่อทำการโจมตีแบบ DDoS (Distributed Denial of Service) ซึ่งทำให้ยากต่อการติดตามกลับไปยังโครงสร้างพื้นฐาน รวมถึงระบบต้นทางได้ เนื่องจากเป็นโปรโตคอลใหม่ที่มักจะยังไม่ได้รับการตรวจสอบอย่างจริงจังโดยอุปกรณ์รักษาความปลอดภัยต่าง ๆ

Kaspersky ระบุว่า "ภัยคุกคามนี้ใช้โปรโตคอล NKN ในระบบ blockchain สำหรับการโจมตีจำนวนมาก และทำหน้าที่เป็น backdoor ในระบบ Linux"

โดยเฉพาะมัลแวร์ client จะสื่อสารกับบอทมาสเตอร์ผ่านโปรโตคอล NKN เพื่อส่ง และรับข้อมูลในเวลาเดียวกัน ความสามารถในการสื่อสารหลายช่องทางพร้อมกันทำให้การรับคำสั่งจาก C2 Server มีความยืดหยุ่นมากขึ้น

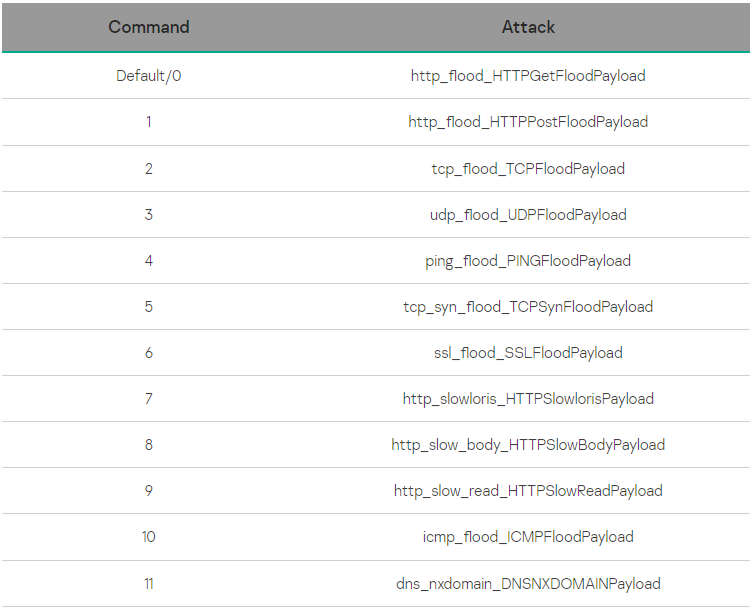

คำสั่ง Payload ที่ส่งโดย C2 รวมถึงการโจมตีผ่าน HTTP, TCP, UDP, PING, ICMP และ SSL ที่มุ่งเป้าไปที่เป้าหมายที่ระบุ

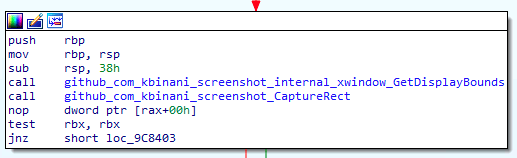

นอกเหนือจากการโจมตีแบบ DDoS แล้ว NKAbuse ยังสามารถทำหน้าที่เป็นโทรจันสำหรับการเข้าถึงจากระยะไกล (RAT) บนระบบที่ถูกบุกรุก ซึ่งจะช่วยให้ผู้โจมตีสามารถดำเนินการคำสั่งต่าง ๆ, ขโมยข้อมูล และจับภาพหน้าจอได้

ความสามารถพิเศษที่ทําให้ NKAbuse มีความหลากหลาย และปรับเปลี่ยนได้มากนั้น ถือว่าไม่ใช่เรื่องปกติในการทำงานของ Botnet ที่ใช้สำหรับการทำ DDoS

นอกจากนี้การใช้เทคโนโลยี blockchain ที่รับประกันความพร้อมใช้งาน และสร้างความสับสนให้กับแหล่งที่มาของการโจมตี ทำให้การป้องกันการโจมตีดังกล่าวเป็นเรื่องที่ท้าทายมากขึ้น

ที่มา : bleepingcomputer

You must be logged in to post a comment.