นักวิจัยพบเทคนิคการขุดคริปโตที่ไม่สามารถตรวจจับได้บน Azure Automation

นักวิจัยด้านความปลอดภัยทางไซเบอร์ได้พัฒนาโปรแกรมขุดคริปโตบนคลาวด์ที่ไม่สามารถตรวจจับได้เป็นรายแรก โดยใช้บริการ Azure Automation ของ Microsoft โดยไม่ต้องเสียค่าใช้จ่ายใด ๆบริษัทด้านความปลอดภัยทางไซเบอร์ SafeBreach ระบุว่า ได้ค้นพบวิธีการใช้งานเครื่องมือขุดเหรียญสกุลเงินดิจิทัลถึงสามวิธี โดยมีวิธีหนึ่งที่สามารถเรียกใช้บนระบบของเหยื่อได้โดยไม่ถูกตรวจพบ

นักวิจัยด้านความปลอดภัย Ariel Gamrian ระบุในรายงานที่แชร์กับ The Hacker News ว่า "งานวิจัยนี้มีความสำคัญ เนื่องจากผลกระทบที่อาจเกิดขึ้นจากการขุดเหรียญสกุลเงินดิจิทัล แต่นักวิจัยยังเชื่อว่าอาจมีผลกระทบร้ายแรงต่อในด้านอื่น ๆ อีกด้วย เนื่องจากเทคนิคเหล่านี้สามารถใช้ในการดำเนินงานใด ๆ ที่ต้องใช้การรันโค้ดบน Azure"

การศึกษาครั้งนี้มุ่งเน้นไปที่การใช้ 'เครื่องมือสำหรับขุดคริปโตระดับสูง' ที่ให้สิทธิ์เข้าถึงทรัพยากรไม่จำกัด ในขณะเดียวกันก็แทบไม่ต้องบำรุงรักษา ไม่มีค่าใช้จ่าย และไม่สามารถตรวจจับได้

นั่นคือที่มาของการใช้ Azure Automation ที่ถูกพัฒนาโดย Microsoft ซึ่งเป็นบริการอัตโนมัติบนคลาวด์ ซึ่งช่วยให้ผู้ใช้สามารถสร้างการใช้งาน ตรวจสอบ และการบำรุงรักษาทรัพยากรใน Azure ทั้งหมดได้อัตโนมัติ

SafeBreach ระบุว่า ได้พบช่องโหว่ในการคำนวณราคาของ Azure ที่ทำให้สามารถใช้งานได้ไม่จำกัดฟรี โดยไม่เสียค่าใช้จ่ายใด ๆ แม้ว่าจะเกี่ยวข้องกับระบบของผู้โจมตีเองก็ตาม โดยทาง Microsoft ได้แก้ไขปัญหานี้เรียบร้อยแล้ว

อีกวิธีหนึ่ง คือการสร้าง test-job สำหรับการขุดคริปโต จากนั้นตั้งค่าสถานะเป็น "Failed" และสร้าง dummy test-job อีกครั้ง โดยใช้ประโยชน์จากข้อเท็จจริงที่ว่า สามารถดำเนินการทดสอบได้เพียงรายการเดียวในเวลาเดียวกัน

ผลลัพธ์สุดท้ายของกระบวนการนี้คือการซ่อนการรันโค้ดภายในระบบ Azure ได้อย่างสมบูรณ์

ผู้โจมตีสามารถใช้ประโยชน์จากวิธีการเหล่านี้ได้โดยการสร้าง reverse shell ไปยังเซิร์ฟเวอร์ภายนอก และ authenticating ไปยัง Automation endpoint เพื่อให้สามารถดำเนินการได้สำเร็จ

นอกจากนี้ยังพบว่าการรันโค้ดสามารถทำได้โดยใช้ประโยชน์จากฟีเจอร์ของ Azure Automation ที่ให้ผู้ใช้งานสามารถอัปโหลดแพ็คเกจ Python ที่สร้างขึ้นเองได้

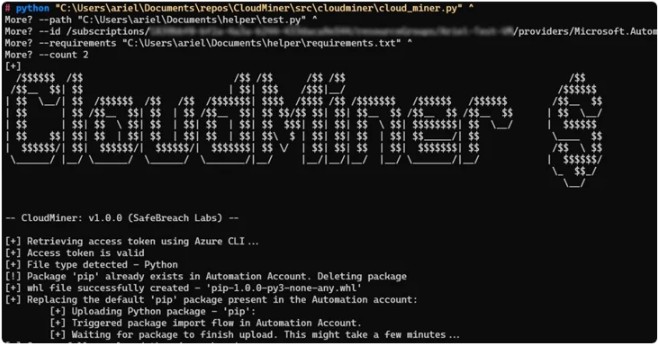

Gamrian ระบุว่าสามารถสร้างแพ็คเกจที่เป็นอันตรายชื่อ 'pip' และอัปโหลดไปยังบัญชี Automation ได้

กระบวนการอัปโหลดจะแทนที่ pip ปัจจุบันในบัญชี Automation หลังจากบันทึก pip ที่สร้างขึ้นเองในบัญชี Automation โดยบริการนี้จะถูกใช้ทุกครั้งที่มีการอัปโหลดแพ็คเกจ

SafeBreach ได้เผยแพร่ proof-of-concept ที่เรียกว่า CoinMiner ซึ่งออกแบบมาเพื่อประมวลผลฟรีภายในบริการ Azure Automation โดยใช้กลไกการอัปโหลดแพ็คเกจ Python

Microsoft ตอบสนองต่อการเปิดเผยข้อมูลว่า ลักษณะดังกล่าวเป็น "by design" ซึ่งหมายความว่าวิธีการนี้ยังคงสามารถใช้ประโยชน์ได้โดยไม่ต้องเสียค่าใช้จ่าย

แม้ว่าขอบเขตของการวิจัยจะจำกัดอยู่ที่การใช้ Azure Automation ในการขุดเหรียญสกุลเงินดิจิทัล แต่บริษัทด้านความปลอดภัยทางไซเบอร์ได้เตือนว่าเทคนิคเดียวกันนี้สามารถนำกลับมาใช้ประโยชน์ได้โดยผู้ไม่หวังดีเพื่อให้บรรลุงานใดก็ตามที่ต้องใช้การรันโค้ดบน Azure

Gamrian ระบุว่า "ในฐานะลูกค้าของผู้ให้บริการคลาวด์ องค์กรแต่ละองค์กรต้องตรวจสอบทรัพยากรทั้งหมด และทุกการดำเนินการภายในระบบของตนอย่างจริงจัง"

รวมทั้งยังแนะนำให้องค์กรต่าง ๆ ศึกษาเกี่ยวกับวิธีการ และกระบวนที่ผู้ไม่หวังดีอาจใช้เพื่อสร้างระบบที่ไม่สามารถตรวจจับได้ และตรวจสอบการรันโค้ดที่บ่งบอกถึงพฤติกรรมดังกล่าว

ที่มา : THEHACKERNEWS

You must be logged in to post a comment.