นักวิจัยเปิดเผยเวอร์ชันอัปเดตของมัลแวร์ Rustbucket บนระบบปฏิบัติการ Apple macOS ที่มาพร้อมความสามารถที่ดีขึ้น และสามารถหลบเลี่ยงการตรวจจับโดยซอฟต์แวร์รักษาความปลอดภัย

นักวิจัยจาก Elastic Security Labs ระบุในรายงานที่เผยแพร่ในสัปดาห์นี้ว่า Rustbucket เป็นมัลแวร์ที่มีเป้าหมายเป็นระบบ macOS ที่เพิ่มความสามารถในการโจมตีที่ไม่เคยพบมาก่อน โดยใช้โครงสร้างพื้นฐานของเครือข่ายแบบไดนามิกในการควบคุม และสั่งการ

RustBucket เป็นผลงานของกลุ่มผู้โจมตีจากเกาหลีเหนือที่รู้จักในนาม "BlueNoroff" ซึ่งเป็นส่วนหนึ่งของกลุ่มโจมตีขนาดใหญ่ในชื่อ Lazarus Group ซึ่งเป็นกลุ่มแฮ็กเกอร์ภายใต้การกำกับดูแลของหน่วยงาน Reconnaissance General Bureau, RGB

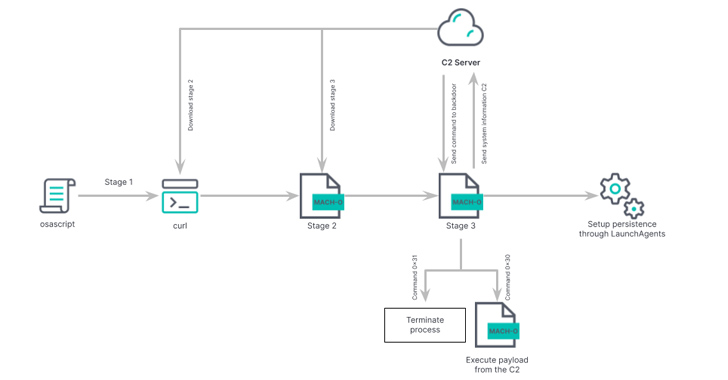

payload ที่สองของมัลแวร์ (second-stage malware) ที่ถูกเขียนด้วยภาษา Swift ซึ่งถูกออกแบบให้ดาวน์โหลดมาจากเซิร์ฟเวอร์ command-and-control (C2) ส่วนมัลแวร์หลักคือไบนารีที่ใช้ภาษา Rust มีคุณสมบัติในการเก็บรวบรวมข้อมูลอย่างละเอียด รวมถึงดึง และเรียกใช้ไบนารี Mach-O หรือ shell scripts บนระบบที่ถูกโจมตี

เป็นครั้งแรกที่มัลแวร์ BlueNoroff มีเป้าหมายเป็นผู้ใช้ macOS โดยเฉพาะ แม้ว่าจะมีเวอร์ชันของ RustBucket ใน .NET ที่มีฟีเจอร์ที่คล้ายกัน

บริษัทความปลอดภัยทางไซเบอร์จากฝรั่งเศส Sekoia ระบุในการวิเคราะห์แคมเปญ RustBucket เมื่อสิ้นเดือนพฤษภาคม 2023 ว่ากิจกรรมของ Bluenoroff ล่าสุดนี้ทำให้เห็นว่าผู้โจมตีพยายามใช้ภาษาที่สามารถรองรับหลายแพลตฟอร์มในการพัฒนามัลแวร์ เพื่อขยายความสามารถ ซึ่งมีความเป็นไปได้สูงที่จะขยายขอบเขตของกลุ่มเป้าหมาย

ลำดับการโจมตีประกอบด้วยไฟล์ติดตั้งบน macOS ที่ติดตั้งโปรแกรมอ่านไฟล์ PDF ซึ่งจะถูกแฝงโปรแกรม backdoor และยังคงใช้งานโปรแกรมได้ตามปกติ สิ่งที่สำคัญในการโจมตี คือ malicious activity จะถูกเรียกใช้เมื่อไฟล์ PDF ที่ถูกใส่ในโปรแกรมตัวอ่าน PDF ที่อันตรายเปิดใช้งาน มัลแวร์จะเริ่มการโจมตีเบื้องต้น รวมถึงอีเมลฟิชชิ่ง และการสร้างข้อมูลปลอมบน social networks เช่น LinkedIn

จาการสังเกตการโจมตี มีลักษณะเป็นการเจาะจง และเน้นไปที่สถาบันทางการเงินที่อยู่ในเอเชีย ยุโรป และสหรัฐอเมริกา โดยการโจมตีนี้เน้นการสร้างรายได้อย่างผิดกฏหมายเพื่อหลีกเลี่ยงบทลงโทษตามกฎหมาย

สิ่งที่ทำให้การตรวจพบเวอร์ชันใหม่

([hxxps[:]//www[.]virustotal.com/gui/file/

de81e5246978775a45f3dbda43e2716aaa1b1c4399fe7d44f918fccecc4dd500])([hxxps[:]//www[.]virustotal.com/gui/file/

de81e5246978775a45f3dbda43e2716aaa1b1c4399fe7d44f918fccecc4dd500])

เป็นที่น่าสนใจ คือมีกลไกการแฝงตัวในระบบ (Persistence mechanism) ที่ผิดปกติ และการใช้ Dynamic DNS (docsend.linkpc[.]net) สำหรับการควบคุม และสั่งการ

นักวิจัยระบุว่า "ในกรณีของตัวอย่าง RUSTBUCKET จะโจมตีโดยการเพิ่มไฟล์ plist ที่ path /Users/<user>/Library/LaunchAgents/com.apple.systemupdate.plist และคัดลอกไบนารี่ของมัลแวร์ไปยัง path /Users/<user>/Library/Metadata/System Update"

ที่มา: https://thehackernews.com/2023/07/beware-new-rustbucket-malware-variant.html

You must be logged in to post a comment.