กลุ่มแฮ็กเกอร์ชาวจีนที่รู้จักกันในชื่อ Camaro Dragon ถูกพบว่ากำลังแพร่กระจายมัลแวร์สายพันธุ์ใหม่ผ่านทาง USB drive

นักวิจัยจาก Check Point ระบุว่า "โดยปกติแล้วเป้าหมายหลักของกลุ่มผู้โจมตีคือประเทศในเอเชียตะวันออกเฉียงใต้ แต่การค้นพบครั้งล่าสุดนี้เผยให้เห็นถึงการโจมตีไปยังประเทศต่าง ๆ ทั่วโลก รวมไปถึงการแพร่กระจายมัลแวร์ผ่านทาง USB drive"

โดย Check Point พบหลักฐานการติดมัลแวร์จาก USB ในพม่า เกาหลีใต้ อังกฤษ อินเดีย และรัสเซีย และระบุว่าการค้นพบครั้งนี้เป็นผลมาจากเหตุการณ์การโจมตีทางไซเบอร์ที่เกิดขึ้นกับโรงพยาบาลแห่งหนึ่งในยุโรปเมื่อต้นปี 2566

จากการตรวจสอบพบว่าเหยื่อไม่ได้ตกเป็นเป้าหมายของ Hackers โดยตรง แต่ถูกเจาะผ่าน USB ของพนักงาน ซึ่งติดมัลแวร์จากการเสียบ USB เข้ากับคอมพิวเตอร์ของเพื่อนร่วมงานในการประชุมในเอเชีย ทำให้เมื่อกลับมาที่สถานพยาบาลในยุโรป พนักงานคนดังกล่าวได้นำ USB ที่มีมัลแวร์เสียบเข้าสู่ระบบคอมพิวเตอร์ของโรงพยาบาล จึงทำให้มัลแวร์แพร่กระจายไปยังระบบคอมพิวเตอร์ของโรงพยาบาล

Camaro Dragon มีเทคนิคการโจมตีที่คล้ายกับกลุ่ม Mustang Panda และ LuminousMoth ซึ่งพบการใช้ backdoor ภาษา Go-based ที่ชื่อว่า TinyNote และทำการฝังเฟิร์มแวร์ที่เป็นอันตรายบนเราเตอร์ที่ชื่อว่า HorseShell

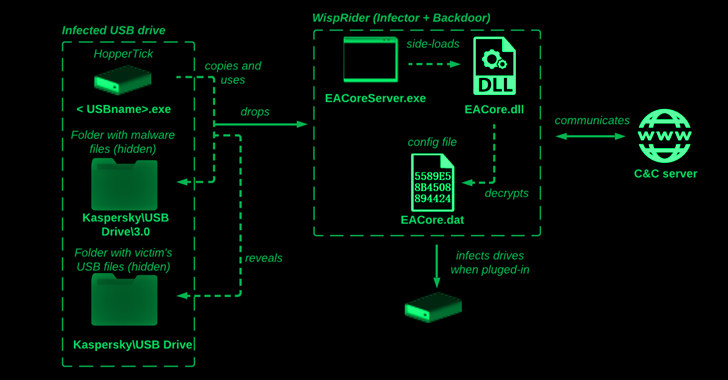

โดยการโจมตีครั้งล่าสุดพบมัลแวร์ตัวใหม่จะเรียกใช้ Delphi launcher ที่ชื่อ HopperTick ซึ่งจะแพร่กระจายผ่าน USB drives และเรียกใช้ payload ที่ชื่อว่า WispRider ซึ่งมีหน้าที่ทำให้อุปกรณ์ติดมัลแวร์เมื่อเชื่อมต่อกับเครื่อง

นักวิจัยของ Check Point ระบุเพิ่มเติมว่า "เมื่อมีการเสียบ USB thumb drive ลงในคอมพิวเตอร์ที่ติดมัลแวร์ เมื่อมัลแวร์ตรวจพบอุปกรณ์ใหม่ที่เสียบเข้าไปในคอมพิวเตอร์ มันจะทำการถ่ายโอนไฟล์ของมัลแวร์ และสร้างโฟลเดอร์ที่จะถูกซ่อนไว้หลายโฟลเดอร์ใน thumb drive"

มัลแวร์ WispRider นอกจากการแพร่กระจายไปยังโฮสต์ มันยังสามารถเชื่อมต่อกับเซิร์ฟเวอร์ภายนอก เรียกใช้คำสั่งตามที่ต้องการ และดำเนินการกับไฟล์บนเครื่องเหยื่อ

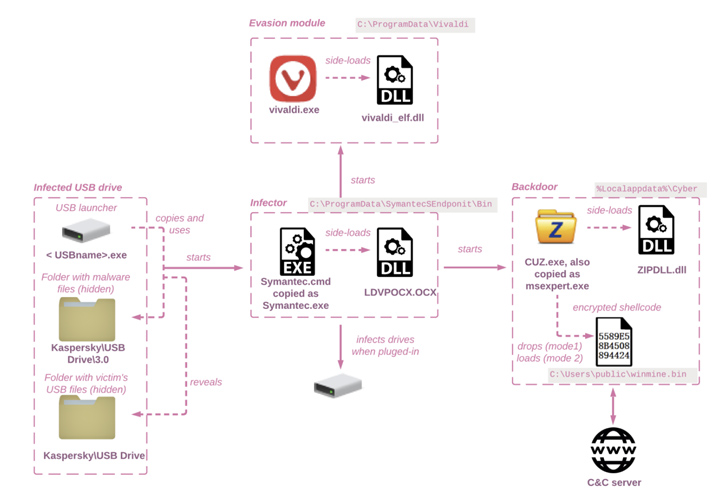

WispRider ยังสามารถทำหน้าที่เป็น backdoor ที่มีความสามารถในการ bypass การตรวจจับจาก antivirus ของอินโดนีเซียที่ชื่อว่า Smadav รวมถึงการทำ DLL side-loading โดยใช้ส่วนประกอบจากซอฟต์แวร์รักษาความปลอดภัยเช่น G-DATA Total Security

เพย์โหลดหลังการโจมตีที่มาพร้อมกับ WispRider คือโมดูลที่เรียกว่า disk monitor (HPCustPartUI.dll) จะเก็บไฟล์ที่มีนามสกุลตามนี้ เช่น docx, mp3, wav, m4a, wma, aac, cda และ mid

โดยเหตุการณ์นี้ไม่ใช่ครั้งแรกที่กลุ่มแฮ็กเกอร์ชาวจีนถูกพบว่าใช้ประโยชน์จากอุปกรณ์ USB เป็นตัวกลางในการแพร่กระจายมัลแวร์

ในเดือนพฤศจิกายน พ.ศ. 2565 บริษัท Mandiant ระบุว่า UNC4191 กลุ่มแฮ็กเกอร์ชาวจีน ได้ทำการโจมตีองค์กรในฟิลิปปินส์ซึ่งนำไปสู่การแพร่กระจายมัลแวร์ เช่น MISTCLOAK, DARKDEW และ BLUEHAZE

รายงานจาก Trend Micro ในเดือนมีนาคม 2566 เปิดเผยรายงานความเกี่ยวข้องระหว่าง UNC4191 และ Mustang Panda ซึ่งมีความเกี่ยวข้องโดยการใช้ MISTCLOAK และ BLUEHAZE ใน spear-phishing campaigns ที่กำหนดเป้าหมายไปยังประเทศต่าง ๆ ในเอเชียตะวันออกเฉียงใต้

การพัฒนาดังกล่าวเป็นสัญญาณบ่งชี้ว่าผู้โจมตีกำลังเปลี่ยนเครื่องมือ กลยุทธ์ และขั้นตอน (TTP) เพื่อ bypass การตรวจจับจาก antivirus ในขณะเดียวกันก็อาศัย custom tools จำนวนมากเพื่อดึงข้อมูลสำคัญออกจากเครือข่ายของเหยื่อ

นักวิจัยสรุปว่า "กลุ่ม Camaro Dragon APT ยังคงใช้อุปกรณ์ USB เป็นวิธีการแพร่กระจายมัลแวร์ในระบบของเป้าหมาย โดยผสมผสานเทคนิคนี้เข้ากับกลยุทธ์อื่น ๆ ที่มีอยู่อย่างมีประสิทธิภาพ"

ที่มา : Thehackernews