Dragos บริษัทด้านความปลอดภัยทางไซเบอร์ ออกมาเปิดเผยการค้นพบเหตุการณ์การโจมตีทางไซเบอร์ โดยพบว่ากลุ่ม Hacker พยายามโจมตีเข้ามาในระบบเครือข่าย หลบเลี่ยงการตรวจจับ เพื่อเข้ารหัสข้อมูลอุปกรณ์ในองค์กรในวันที่ 8 พฤษภาคม 2023

โดย Dragos ระบุว่า Hacker ไม่สามารถโจมตีเข้ามาในเครือข่าย หรือแพลตฟอร์มความปลอดภัยทางไซเบอร์ได้ ที่เข้าถึงได้มีแค่ SharePoint cloud service และ contract management system เท่านั้น ซึ่งไม่ได้มีข้อมูลที่เกี่ยวข้องกับ Dragos Platform ถูกขโมยออกไป

เหตุการณ์ถูกโจมตีของ Dragos

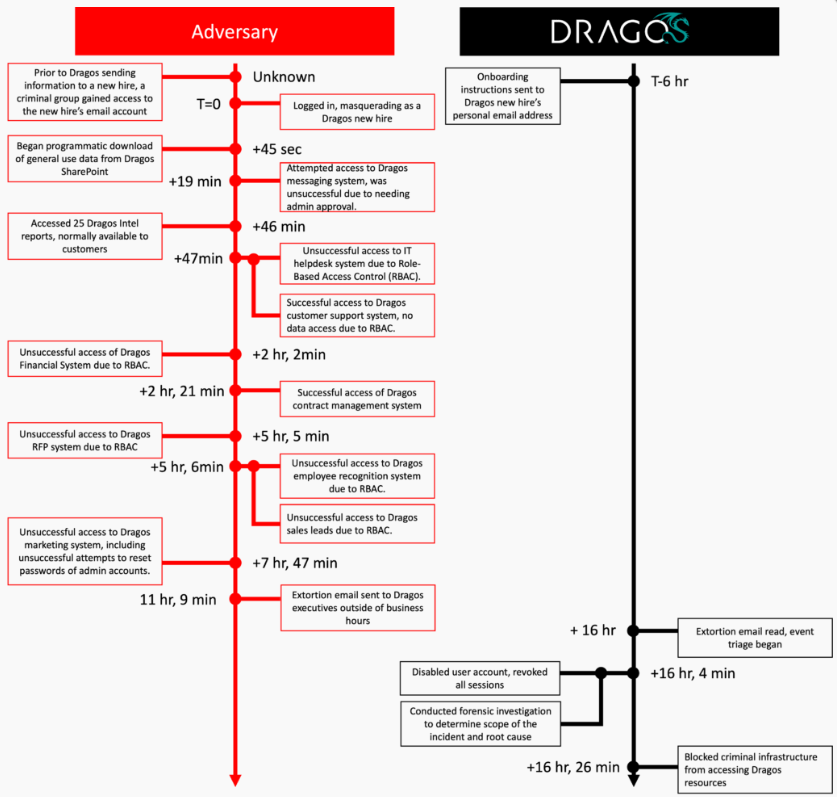

เริ่มจาก Hacker ได้ทำการโจมตีโดยการส่ง Phishing Mail ไปยังอีเมลส่วนตัวของพนักงานขายรายใหม่ก่อนวันที่เริ่มงาน และได้ใช้ข้อมูลส่วนบุคคลของพนักงานใหม่เพื่อแอบอ้างเป็นพนักงานของ Dragos และดำเนินการตามขั้นตอนเริ่มต้นในกระบวนการรับพนักงานเข้าทำงาน หลังจากที่สามารถเข้าถึง SharePoint cloud platform ของ Dragos ได้แล้ว Hacker ก็ได้ทำการดาวน์โหลด "ข้อมูลการใช้งานทั่วไป" และรายงานของ Intel จำนวน 25 ฉบับ ซึ่งปกติจะมีให้เฉพาะลูกค้าเท่านั้น

โดย Dragos ระบุว่า Hacker สามารถเข้าถึงบัญชีของพนักงานได้ และอยู่ในระบบเป็นเวลา 16 ชั่วโมง แต่ไม่สามารถเข้าถึงระบบอื่น ๆ ของ Dragos ได้ เช่น การส่งข้อความ, ฝ่ายช่วยเหลือด้านไอที, การเงิน, คำขอข้อเสนอ (RFP), ระบบบันทึกพนักงาน และระบบการตลาด เนื่องจาก Dragos ได้มีการกำหนดนโยบาย role-based access control (RBAC) เอาไว้อยู่แล้ว รวมถึงการที่ Hacker พยายามที่จะแพร่กระจายต่อไปในระบบ (lateral movement) การพยายามยกระดับสิทธิ (escalating privilege) และการพยายามฝังตัวอยู่ในระบบ (persistent) แต่ไม่สามารถทำได้สำเร็จ

ต่อมา Hacker ได้ทำการส่งอีเมลข่มขู่ถึงผู้บริหารของ Dragos ในช่วง 11 ชั่วโมงภายหลังการโจมตีว่าจะเปิดเผยเหตุการณ์การโจมตีต่อสาธารณะ, เปิดเผยอีเมลส่วนตัวของผู้บริหาร Dragos, พนักงานอาวุโส และสมาชิกในครอบครัว

ซึ่งข้อความดังกล่าวถูกอ่านหลังจากนั้น 5 ชั่วโมง เนื่องจากเป็นช่วงนอกเวลาทำการ หลังจากที่รู้ว่ามี Hacker อยู่ในระบบ Dragos ก็ได้ทำการปิดบัญชีผู้ใช้ของ Hacker เพิกถอนเซสชันที่ใช้งานอยู่ทั้งหมด และบล็อกการเข้าถึงระบบทั้งหมดของบริษัท

Dragos เปิดเผยว่าจากการตรวจสอบเบื้องต้น พบว่า Hacker ไม่สามารถเข้าถึงระบบ หรือข้อมูลที่สำคัญ โดยทาง Dragos จะทำการสืบสวนหาข้อมูลเพิ่มติมต่อไป พร้อมทั้งให้ข้อมูลชุด IOCs (144[.]202[.]42[.]216) ซึ่งเกี่ยวข้องกับการโฮสต์มัลแวร์ SystemBC และ Cobalt Strike เพื่อเข้าถึงระบบเป้าหมายจากระยะไกล โดยได้ถูกใช้จาก Hacker หลายกลุ่ม เช่น Conti, ViceSociety, BlackCat, Quantum, Zeppelin และ Play ransomware นอกจากนี้ยังพบ IOCs IP ที่ถูกใช้ในการโจมตีของ BlackBasta ransomware เมื่อไม่นานนี้อีกด้วย

ที่มา : bleepingcomputer

You must be logged in to post a comment.