ผู้โจมตีกำลังปฏิบัติการโจมตีเซิร์ฟเวอร์ Microsoft SQL (MS-SQL) ที่มีความปลอดภัยต่ำ และสามารถเข้าถึงได้จากอินเทอร์เน็ต เพื่อติดตั้งเพย์โหลดของ Trigona ransomware และทำการเข้ารหัสไฟล์ทั้งหมด

เซิร์ฟเวอร์ MS-SQL จะถูกโจมตีผ่านการโจมตีแบบ Brute-force หรือ Dictionary attack ที่มีการตั้งรหัสผ่านที่คาดเดาได้ง่าย หลังจากเข้าถึงเซิร์ฟเวอร์ได้แล้ว ผู้โจมตีจะติดตั้งมัลแวร์ที่ชื่อว่า CLR Shell ซึ่งถูกพบโดยนักวิจัยด้านความปลอดภัยจาก AhnLab โดยมัลแวร์ตัวนี้ถูกใช้เพื่อรวบรวมข้อมูลบนระบบ และเปลี่ยนแปลงการกำหนดค่าบัญชีที่ถูกโจมตี และเพิ่มสิทธิ์ไปยัง LocalSystem โดยใช้ประโยชน์จากช่องโหว่ใน Windows Secondary Logon Service

AhnLab ระบุว่า CLR Shell เป็นมัลแวร์ CLR assembly ประเภทหนึ่งที่รับคำสั่งจากผู้โจมตี และทำหน้าที่คล้ายกับ WebShell บนเว็บเซิร์ฟเวอร์ จากนั้นผู้โจมตีจะทำการติดตั้ง Dropper malware ด้วย service ชื่อ svcservice.exe ซึ่งจะถูกใช้เพื่อติดตั้ง Trigona ransomware ในชื่อ service svchost.exe และกำหนดค่า Ransomware Binary ให้ทำงานโดยอัตโนมัติด้วย Windows Auto Run Key ทุกครั้งที่ระบบรีสตาร์ท เพื่อให้แน่ใจว่าระบบจะถูกเข้ารหัสแม้จะทำการรีบูต ซึ่งก่อนที่จะเข้ารหัสระบบ และทิ้งไฟล์สำหรับเรียกค่าไถ่ มัลแวร์จะปิด system recovery และลบ Windows Volume Shadow copies ทำให้เหยื่อไม่สามารถกู้คืนระบบได้หากไม่มีคีย์ที่ใช้สำหรับถอดรหัส

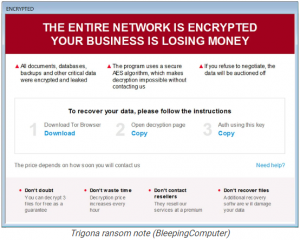

Trigona เป็นมัลแวร์ที่ถูกพบในเดือนตุลาคม 2022 โดย MalwareHunterTeam และจากการวิเคราะห์ของ BleepingComputer พบว่า การเรียกค่าไถ่ของ Trigona จะยอมรับการจ่ายค่าไถ่เป็น Monero cryptocurrency จากเหยื่อทั่วโลกเท่านั้น

Trigona จะเข้ารหัสไฟล์บนอุปกรณ์ของเหยื่อทั้งหมด ยกเว้นไฟล์ที่อยู่ในโฟลเดอร์เฉพาะ รวมถึงไดเร็กทอรีของ Windows และ Program Files โดยก่อนจะมีการเข้ารหัส ผู้โจมตีอ้างว่าจะมีการขโมยข้อมูลเอกสารต่าง ๆ ที่สำคัญออกไปด้วย

โดยแรนซัมแวร์จะเปลี่ยนชื่อไฟล์ที่เข้ารหัสโดยเพิ่มนามสกุล "._locked" ต่อท้ายชื่อไฟล์ของไฟล์ที่ถูกเข้ารหัส และฝังคีย์สำหรับถอดรหัสที่ถูกเข้ารหัสไว้, รหัสแคมเปญ และรหัสของเหยื่อ (ชื่อบริษัท) ในทุกไฟล์ที่ถูกล็อค และยังสร้างบันทึกการเรียกค่าไถ่ชื่อ "how_to_decrypt.hta" ในแต่ละโฟลเดอร์ที่มีข้อมูลเกี่ยวกับการโจมตี และมีลิงก์ไปยังเว็บไซต์ในการเจรจากับกลุ่ม Trigona บน Tor Network และลิงก์ที่มีรหัสที่ให้สิทธิ์ในการเข้าสู่เว็บไซต์เพื่อเจรจาค่าไถ่

ข้อแนะนำ

ผู้ดูแลระบบควรใช้รหัสผ่านที่ไม่สามารถเดาได้ง่าย และเปลี่ยนรหัสผ่านเป็นระยะ ๆ เพื่อป้องกัน Microsoft SQL เซิร์ฟเวอร์จากการถูกโจมตีด้วย Brute force และ Dictionary attacks

ควรหมั่นอัปเดต Microsoft SQL ให้เป็นเวอร์ชันล่าสุดอยู่เสมอ

หากไม่มีความจำเป็น ไม่ควรเปิดให้เข้าถึง Microsoft SQL เซิร์ฟเวอร์ได้โดยตรงจากอินเทอร์เน็ต

ที่มา : bleepingcomputer , securityaffairs

You must be logged in to post a comment.