พบมัลแวร์ตัวใหม่ที่ใช้ภาษา Golang ชื่อว่า 'GoBruteforcer' มุ่งเป้าหมายไปที่เซิร์ฟเวอร์ phpMyAdmin, MySQL, FTP, และ Postgres เพื่อเชื่อมโยงอุปกรณ์เข้า botnet

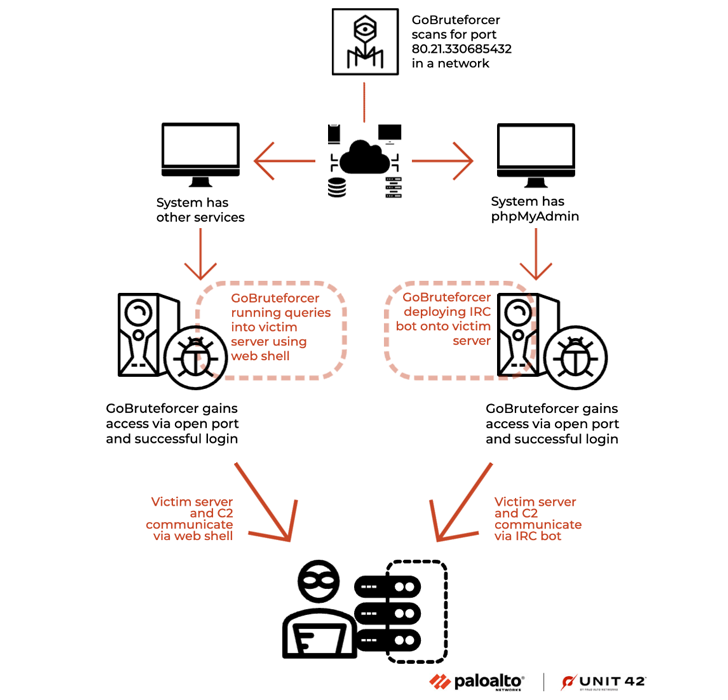

นักวิจัยของ Palo Alto Networks Unit 42 กล่าวว่า "GoBruterforcer ใช้ Classless Inter-Domain Routing (CIDR) block เพื่อสแกนเครือข่ายในระหว่างการโจมตี และมีเป้าหมายเป็นที่อยู่ IP ทั้งหมดของ CIDR range"

ผู้ไม่หวังดีใช้การสแกน CIDR block เพื่อเข้าถึงเครือข่ายเป้าหมายบน IP ที่แตกต่างกันภายในเครือข่าย แทนที่จะใช้ IP แบบเดียวเป็นเป้าหมาย

มัลแวร์นี้ถูกออกแบบมาโดยเฉพาะ เพื่อแยกแพลตฟอร์มแบบ Unix-like ที่ใช้กับสถาปัตยกรรม x86, x64, และ ARM โดย GoBruteforcer พยายามเข้าถึงผ่านการโจมตีแบบ Brute-force โดยใช้รายการจากข้อมูลประจำตัวที่ซ้อนไว้ในไบนารี

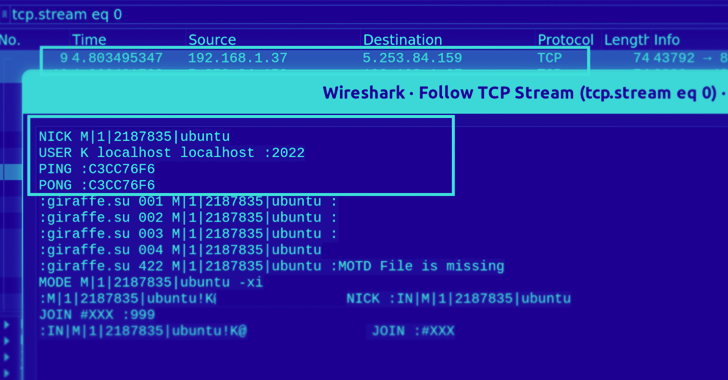

หากการโจมตีสำเร็จ จะมีการนำบอท Internet Relay Chat (IRC) ไปติดตั้งบนเซิร์ฟเวอร์เป้าหมาย

เพื่อสร้างการเชื่อมต่อกับเซิร์ฟเวอร์ที่ควบคุมโดย IRC

นอกจากนี้ GoBruteforcer ยังใช้ PHP web shell ที่ติดตั้งไว้ในเซิร์ฟเวอร์เป้าหมาย เพื่อรวบรวมข้อมูลเพิ่มเติมของเครือข่าย

วิธีการเข้าถึงเบื้องต้นที่ใช้ในการแพร่กระจาย GoBruteforcer และ PHP web shell ยังไม่เป็นที่ทราบแน่ชัด บริษัทด้านความปลอดภัยทางไซเบอร์ได้รวบรวมข้อมูลตัวอย่าง ที่สามารถแสดงให้เห็นถึงการพัฒนาเพื่อปรับเปลี่ยนกลยุทธ์ และหลีกเลี่ยงการตรวจจับ

การค้นพบนี้เป็นการชี้ให้เห็นเกี่ยวกับผู้ไม่หวังดีสามารถนำภาษา Golang มาใช้เพื่อพัฒนาให้มัลแวร์สามารถทำงานได้หลากหลายแพลตฟอร์ม และยังสามารถสแกนได้หลากหลายช่องทางของ GoBruteforcer และยังช่วยเพิ่มความเสี่ยง และเป็นอันตรายมากสำหรับเป้าหมายที่หลากหลาย

เว็บเซิร์ฟเวอร์เป็นเป้าหมายที่มีความเสี่ยงสูงสำหรับผู้ไม่หวังดีเสมอ โดย Unit 42 กล่าวว่า "รหัสผ่านที่คาดเดาง่ายอาจนำไปสู่ภัยคุกคามร้ายแรง เนื่องจากเซิร์ฟเวอร์เป็นส่วนสำคัญขององค์กร และมัลแวร์อย่าง GoBruteforcer ใช้ประโยชน์จากรหัสผ่านที่คาดเดาได้ง่าย(หรือค่าเริ่มต้น)"

ที่มา : thehackernew

You must be logged in to post a comment.