โดยรายงานจาก Kaspersky ระบุว่า กลุ่มแฮ็กเกอร์ที่คาดว่าได้รับการสนับสนุนจากรัฐบาลจีนที่รู้จักกันในชื่อ Stone Panda กำลังมุ่งเป้าการโจมตีไปที่หน่วยงานของประเทศญี่ปุ่น โดยเป้าหมายประกอบไปด้วยองค์กรสื่อ การทูต องค์กรภาครัฐ และกลุ่มองค์กรที่ทำงานเกี่ยวกับการวิจัย

Stone Panda หรือที่รู้จักกันในชื่ออื่น ๆ ว่า APT10, Bronze Riverside, Cicada และ Potassium เป็นกลุ่มแฮ็กเกอร์ที่เป็นที่รู้จักจากการโจมตีองค์กรต่าง ๆ ที่ถูกระบุว่ามีความสำคัญเชิงกลยุทธ์ต่อประเทศจีน โดยคาดว่ากลุ่มดังกล่าวมีความเคลื่อนไหวมาตั้งแต่ปี 2552

กลุ่มดังกล่าวยังเชื่อมโยงกับการโจมตีโดยการใช้มัลแวร์ เช่น SigLoader, SodaMaster และเว็บเชลล์ที่ชื่อว่า Jackpot กับองค์กรต่าง ๆ ในประเทศญี่ปุ่นหลายแห่งตั้งแต่เดือนเมษายน 2564 โดย Trend Micro กำลังติดตามปฏิบัติการของกลุ่มดังกล่าวอยู่ภายใต้ชื่อ Earth Tengshe

การโจมตีครั้งล่าสุดถูกพบเมื่อระหว่างเดือนมีนาคม-มิถุนายน 2565 โดยเกี่ยวข้องกับการใช้ไฟล์ Microsoft Word ปลอม และไฟล์ self-extracting archive (SFX) ในรูปแบบ RAR ผ่านการโจมตีแบบ spear-phishing เพื่อทำการติดตั้ง backdoor ที่ชื่อว่า LODEINFO

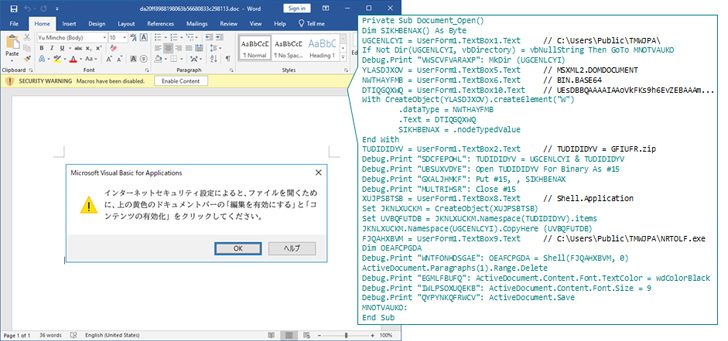

โดยปกติผู้โจมตีจะต้องการให้เหยื่อเปิดใช้งาน macro บนไฟล์เอกสารที่เป็นอันตรายเนื่องจากต้องการให้มัลแวร์ทำงาน แต่พบว่าในเดือนมิถุนายน 2565 Stone Panda ได้เปลี่ยนไปใช้ไฟล์ SFX ที่เมื่อเปิดขึ้นมาแล้วจะแสดงเอกสาร Word ที่ดูปกติ เพื่อปกปิดพฤติกรรมที่เป็นอันตราย

แต่เมื่อเปิดใช้งาน macro แล้ว macro จะดรอปไฟล์ ZIP ที่มีไฟล์สองไฟล์ ซึ่งหนึ่งในนั้น ("NRTOLF.exe") เป็นไฟล์ที่ถูกต้องจากซอฟต์แวร์ของ K7Security Suite ซึ่งจะถูกใช้เพื่อโหลดไฟล์ DLL ปลอม ที่ชื่อว่า "K7SysMn1.dll" ด้วยวิธีการ DLL side-loading

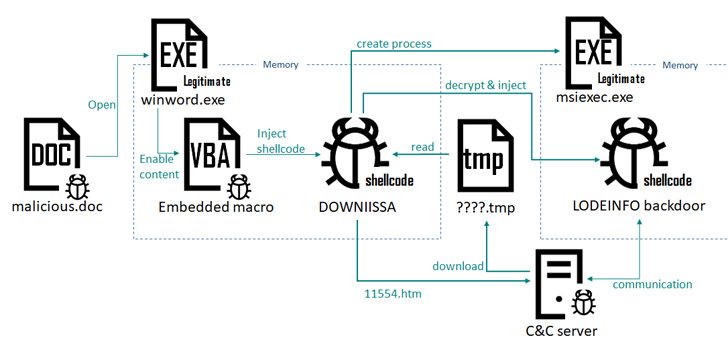

Kaspersky ระบุว่ายังพบวิธีการติดตั้งมัลแวร์อีกวิธีการหนึ่งในเดือนมิถุนายน 2565 โดยที่ไฟล์ Microsoft Word จะทำหน้าที่เป็นไฟล์สำหรับดาวน์โหลด shellcode ที่ชื่อว่า DOWNIISSA เมื่อมีการเปิดใช้งาน macro โดย DOWNIISSA shellcode จะถูก inject ลงใน process WINWORD.exe

DOWNIISSA จะถูกกำหนดให้เชื่อมต่อกลับไปยัง C2 เซิร์ฟเวอร์เพื่อดึง payload ของ LODEINFO backdoor ที่สามารถเรียกใช้ code ได้ตามที่ต้องการ จับภาพหน้าจอ และขโมยข้อมูลส่งกลับไปยัง C2 เซิร์ฟเวอร์

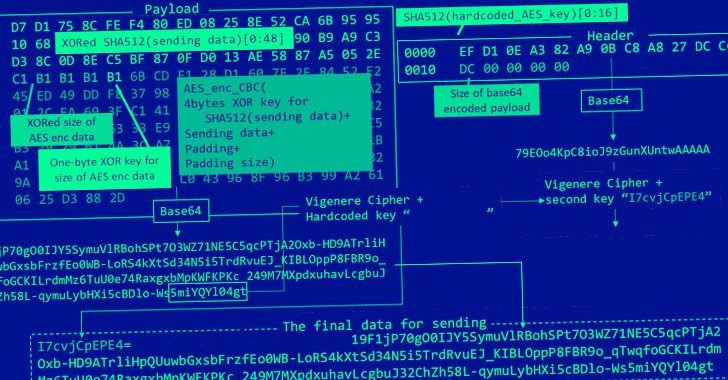

โดย Kaspersky ระบุว่าพบ version ที่แตกต่างกันถึง 6 version ในเดือนมีนาคม เมษายน มิถุนายน และกันยายน 2565 การเปลี่ยนแปลงดังกล่าวรวมไปถึงเทคนิคการหลบหลีกการตรวจจับ, การหยุดการทำงานบนเครื่องที่มีภาษาตั้งต้นเป็น "en_US" การแก้ไขรายการคำสั่งที่รองรับ และการขยายการรองรับ Intel 64 บิต

โดย LODEINFO ถือว่าได้รับการอัปเดตค่อนข้างบ่อยมาก แต่ทุกเวอร์ชันก็ยังคงมุ่งเป้าไปที่องค์กรของประเทศญี่ปุ่น

ที่มา : thehackernews.

You must be logged in to post a comment.