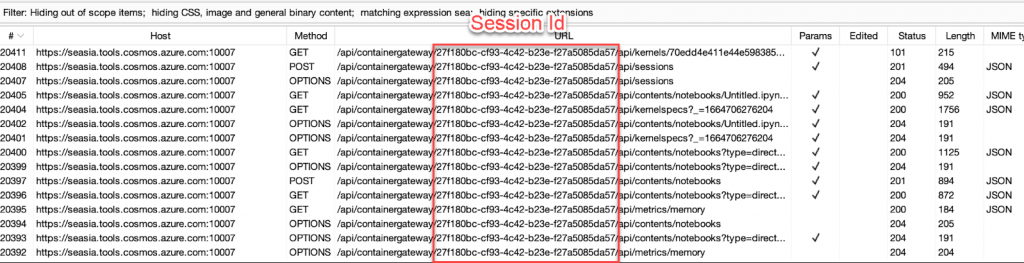

นักวิจัยจาก Orca security พบว่า Cosmos DB Notebook endpoint ไม่มีการตรวจสอบ Authorization Header ทำให้ใครก็ตามทีรู้ session id สามารถเขียน หรืออ่านไฟล์ที่อยู่ใน Jupyter notebook container ได้

นักวิจัยจึงสามารถ overwrite kernelspec.py ของ jupyter notebook เพื่อ injection code reverse shell เข้าไป เมื่อมีการใช้งาน notebook ตัวไฟล์ kernelspec.py ก็จะถูกเรียกใช้งานด้วย ทำให้ code reverse shell ที่ถูกฝังเอาไว้จะเชื่อมต่อกลับไปที่ Server ของนักวิจัย แต่ session id ซึ่งเป็น random GUID 128bits ชึ่งยากต่อการเดา และจะหมดอายุภายในหนึ่งชั่วโมงจึงทำให้ในทางปฏิบัติแล้วช่องโหว่นี้ยังถือว่าเป็นการยากต่อการโจมตีจริง

ปัจจุบัน Microsoft ออกแพตซ์ของช่องโหว่ดังกล่าวเรียบร้อยแล้วภายในสองวันหลังจากที่ได้รับรายงาน โดยผู้ใช้งานไม่ต้องดำเนิดการใด ๆ และจากการตรวจสอบ Cosmos DB Notebook log พบว่ายังไม่มีการโจมตีจากช่องโหว่ดังกล่าว

ที่มา : orca.security , msrc-blog.microsoft

You must be logged in to post a comment.