ทีมรับมือเหตุฉุกเฉินทางคอมพิวเตอร์ของประเทศยูเครน (CERT-UA) ได้แจ้งเตือนเกี่ยวกับการโจมตีของ Cuba Ransomware ที่อาจเกิดขึ้นกับระบบที่สำคัญในประเทศ

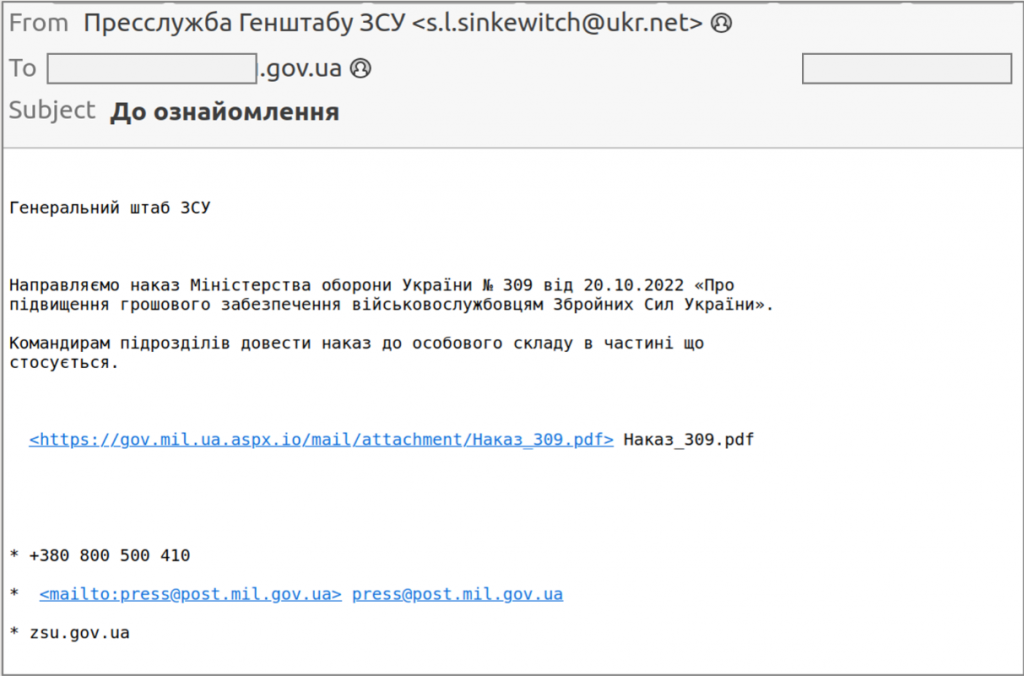

ตั้งแต่วันที่ 21 ตุลาคม CERT-UA สังเกตเห็นการโจมตีรูปแบบใหม่ของอีเมลฟิชชิ่งที่แอบอ้างเป็นบริการของกองทัพยูเครน เพื่อหลอกให้ผู้ใช้งานคลิก Link เพื่อติดตั้งมัลแวร์

อีเมลที่แพร่กระจายไปทั่วยูเครน (CERT-UA)

จากอีเมล์ที่ส่งมาจะมี Link ที่หลอกให้ผู้ใช้งานคลิกเพื่อดาวน์โหลดเอกสารชื่อ "Наказ_309.pdf" โดยจะแสดงการแจ้งเตือนปลอมที่ระบุว่าจำเป็นต้องอัปเดตซอฟต์แวร์สำหรับเปิดอ่าน PDF ก่อน

เว็บไซต์จะหลอกให้ผู้ใช้คลิกที่ปุ่ม "ดาวน์โหลด" ซึ่งจะนำไปสู่การดาวน์โหลดไฟล์ปฏิบัติการ ("AcroRdrDCx642200120169_uk_UA.exe") ที่คล้ายกับโปรแกรมติดตั้ง Acrobat Reader

โดยไฟล์ติดตั้ง และเรียกใช้ไฟล์ DLL "rmtpak.dll" ซึ่งเป็น Cuba Ransomware ที่รู้จักกันในชื่อ ROMCOM RAT ซึ่งถูกพบโดยนักวิจัยที่ Palo Alto Networks ในเดือนสิงหาคม 2022

มัลแวร์นี้จะช่วยให้ผู้โจมตีสามารถดำเนินการแก้ไขไฟล์บนโฮสต์, ขโมยข้อมูล, ปลอมแปลง processes, ใช้งาน reverse shell และอื่น ๆ

รายงานอีกฉบับที่เผยแพร่โดย BlackBerry เมื่อวานนี้ (23 ตุลาคม 2022) ให้รายละเอียดเพิ่มเติมเกี่ยวกับการใช้ ROMCOM กับสถาบันทางการทหารในยูเครน โดยระบุว่าไฟล์อันตรายที่ใช้ในการโจมตีมีใบรับรองทางดิจิทัลที่ถูกต้อง

BlackBerry เน้นย้ำถึงเหยื่อรายอื่น ๆ ซึ่งอยู่ในฟิลิปปินส์ บราซิล และสหรัฐอเมริกา ซึ่งกรณีเหล่านี้ผู้โจมตีใช้เว็ปไซต์ในการปล่อยเพย์โหลดโดยปลอมแปลงเป็น "Advanced IP Scanner" ที่ดูถูกต้องตามปกติ โดยรายงานของ BlackBerry ไม่ได้เชื่อมโยงความเกี่ยวข้องของ ROMCOM RAT กับผู้โจมตีรายอื่น

ในเดือนกันยายน 2022 ได้มีการเปิดเผยว่า Cuba Ransomware ได้โจมตีประเทศมอนเตเนโกร โดยเรียกร้องค่าไถ่จำนวน 10 ล้านเหรียญสหรัฐ

แม้ว่าในตอนแรกเหตุการณ์ดังกล่าวจะดูเหมือนเกี่ยวข้องกับสถานการณ์ทางการเมือง แต่ Cuba Ransomware ไม่ใช่กลุ่มแฮ็กเกอร์ที่มีพฤติกรรมในลักษณะ hacktivism และพวกเขาไม่ได้เข้าข้างฝ่ายใดสำหรับความขัดแย้งระหว่างรัสเซีย และยูเครน

ที่มา : bleepingcomputer

You must be logged in to post a comment.