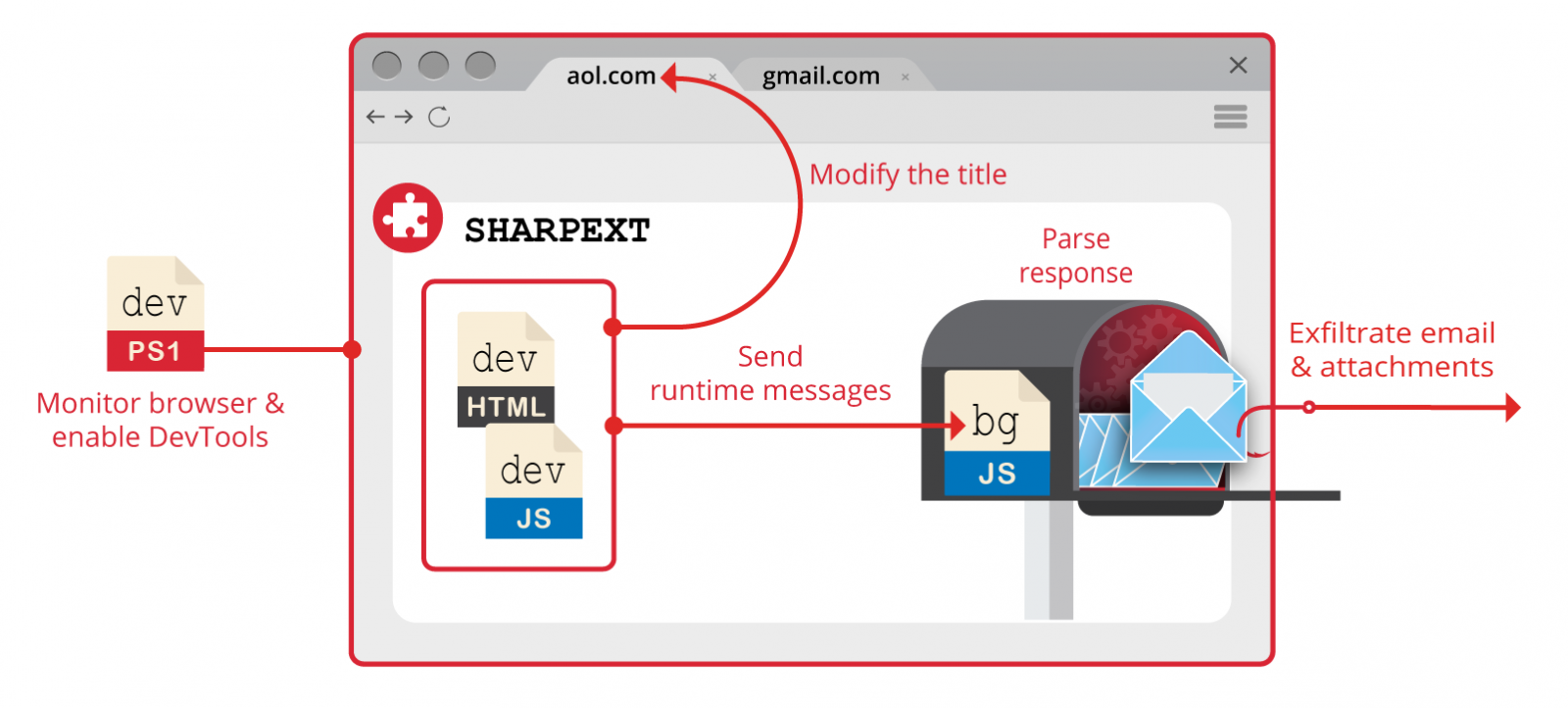

นักวิจัยของ Volexity พบแคมเปญที่มีการ extension ** ที่ชื่อว่า SHARPEXT ซึ่งมีอยู่บน Web Browser ที่ใช้ Chromium-base ทั้ง 3 ตัว ได้แก่ Chrome, Edge และ Whale ซึ่ง extension ดังกล่าวสามารถใช้ขโมยอีเมลจากบัญชี Gmail และ AOL ได้ และตั้งแต่ค้นพบ extension นี้ก็ได้รับการพัฒนาขึ้นอย่างต่อเนื่อง จนล่าสุดเป็นเวอร์ชั่น 3.0 โดยแคมเปญครั้งนี้เชื่อมโยงกับการโจมตีของกลุ่ม Kimsuky (กลุ่ม APT ที่ได้รับการสนับสนุนจากเกาหลีเหนือ)

ลักษณะการโจมตี

- ผู้โจมตีติดตั้ง malicious extension หลังจากควบคุมเครื่องเหยื่อด้วยการใช้ VBS Script ที่สร้างขึ้นมาแทนไฟล์ Preferences และ Secure Preferences ซึ่งจะถูกดาวน์โหลดมาจาก C2 Server

- เมื่อดาวน์โหลด Preferences file ที่สร้างขึ้นโดยแฮ็กเกอร์ไว้บนอุปกรณ์ของเหยือแล้ว ตัว Web Browser จะทำการโหลด SHARPEXT extension โดยอัตโนมัติ

- Malware จะทำการตรวจสอบ และขโมยข้อมูลจาก Webmail account บน Browser ของเหยื่อในขณะที่ใช้งาน และส่งกลับไปให้ผู้โจมตี

นอกจากนี้ผู้โจมตียังสามารถใช้ SHARPEXT เพื่อรวบรวมข้อมูลโดยใช้คำสั่งเหล่านี้

- ระบุอีเมลที่รวบรวมไว้ก่อนหน้านี้จากเหยื่อเพื่อให้แน่ใจว่าไม่มีการอัปโหลดที่ซ้ำกัน โดยรายการนี้จะมีการอัปเดตอย่างต่อเนื่องเมื่อ SHARPEXT ถูก executes ขึ้นมา

- ระบุโดเมนอีเมลที่เหยื่อใช้ในการติดต่อสื่อสาร โดยรายการนี้จะมีการอัปเดตอย่างต่อเนื่องเมื่อ SHARPEXT ถูก executes ขึ้นมา

- รวบรวม Blacklist ของผู้ส่งอีเมลที่ควรละเว้นเมื่อรวบรวมอีเมลจากเหยื่อ

- เพิ่มโดเมนในรายการโดเมนทั้งหมดที่เหยื่อใช้งาน

- อัปโหลดไฟล์แนบใหม่ไปยัง remote server

- อัปโหลดข้อมูล Gmail ไปยัง remote server

- รับรายการไฟล์แนบที่ต้องการขโมย

- อัปโหลดข้อมูล AOL ไปยัง remote server

อย่างไรก็ตามนี่ไม่ใช่ครั้งแรกที่กลุ่ม APT ของเกาหลีเหนือใช้ extension ของ Browser เพื่อรวบรวม และขโมยข้อมูลสำคัญออกไปจากระบบของเป้าหมาย

คำแนะนำ

- ไม่เปิดอีเมลล์หรือไฟล์แนบจากผู้ส่งที่ไม่รู้จักหรือดูน่าสงสัย

- ไม่ทำการติดตั้ง Extension ที่ไม่น่าเชื่อถือ หรือไม่รู้จัก

- อัปเดต Web Browser ให้เป็นเวอร์ชั่นปัจจุบันอย่างสม่ำเสมอ

ที่มา: bleepingcomputer

You must be logged in to post a comment.