รายงานของบริษัท SEKOIA และ Trend Micro เกี่ยวกับแคมเปญใหม่ที่ดำเนินการโดยแฮ็กเกอร์ชาวจีนชื่อ Lucky Mouse พบการใช้แอปสำหรับรับ-ส่งข้อความแชทเพื่อเป็น Backdoor บนเครื่องเหยื่อ

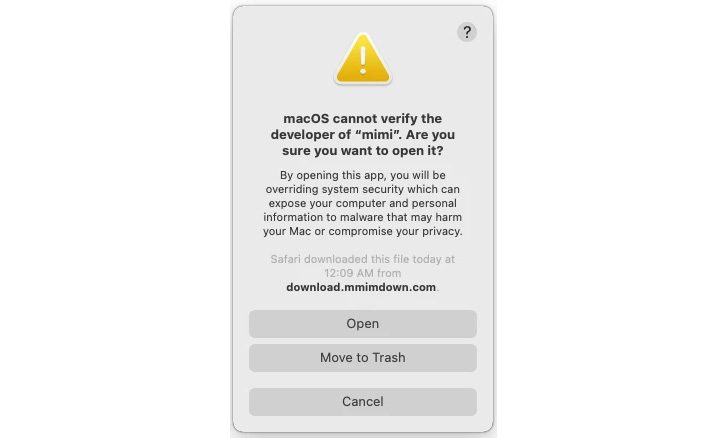

โดยกลุ่มแฮ็กเกอร์โจมตีแอปพลิเคชั่นแชทที่ชื่อว่า MiMi และปรับแต่งไฟล์ติดตั้งของโปรแกรม โดยไฟล์ติดตั้งที่ถูกปรับแต่งจะดาวน์โหลด และติดตั้งมัลแวร์ HyperBro บน Windows และ rshell บน Linux และ macOS

มีหน่วยงานต่าง ๆ มากถึง 13 แห่งในไต้หวัน และฟิลิปปินส์ที่ถูกโจมตี ซึ่ง 8 แห่งถูกโจมตีด้วย rshell โดยถูกพบครั้งแรกในช่วงกลางเดือนกรกฎาคม พ.ศ. 2564

Lucky Mouse หรือ APT27, Bronze Union, Emissary Panda และ Iron Tiger เป็นที่รู้จักตั้งแต่ปี 2556 และมีประวัติการโจมตีเครือข่ายเป้าหมายเพื่อหาข้อมูลข่าวกรองทางการเมือง และการทหารที่เกี่ยวข้องกับประเทศจีน แฮ็กเกอร์ยังเชี่ยวชาญในการขโมยข้อมูลที่สำคัญออกไป โดยใช้ SysUpdate HyperBro และ PlugX แต่จากพฤติกรรมล่าสุดเป็นครั้งแรกของกลุ่มที่กำหนดเป้าหมายไปยัง macOS

แคมเปญล่าสุดนี้ถือว่าเป็นการโจมตีในรูปแบบ supply chain attack เนื่องจาก Lucky Mouse เข้าไปทำการควบคุม backend servers สำหรับดาวน์โหลดโปรแกรมติดตั้งของแอป MiMi จึงทำให้ผู้โจมตีสามารถปรับแต่งแอปเพื่อทำเป็นแบ็คดอร์ได้

โดยพบว่า MiMi เวอร์ชัน 2.3.0 บน macOS ถูกดัดแปลงเพื่อฝัง JavaScript ที่เป็นอันตรายตั้งแต่เมื่อวันที่ 26 พฤษภาคม 2565 ส่วน MiMi เวอร์ชัน 2.2.0 และ 2.2.1 บน Windows ได้ถูกโจมตีในลักษณะที่คล้ายกันตั้งแต่เมื่อวันที่ 23 พฤศจิกายน พ.ศ. 2564

โดย rshell เป็นแบ็คดอร์ที่ใช้รับคำสั่งจาก command-and-control (C2) เพื่อดำเนินการต่าง ๆ บนเครื่องเหยื่อ และส่งผลลัพธ์ที่ได้จากการทำตามคำสั่งที่ได้รับมากลับไปยัง C2

สาเหตุที่การโจมตีครั้งนี้ถูกเชื่อมโยงกับกลุ่ม Lucky Mouse เนื่องจากการใช้งาน HyperBro เป็นแบ็คดอร์ที่กลุ่มแฮ็กเกอร์กลุ่มนี้ใช้โดยเฉพาะ

SEKOIA ชี้ให้เห็นว่า นี่ไม่ใช่ครั้งแรกที่แฮ็กเกอร์ใช้แอปส่งข้อความในการโจมตี ในปลายปี 2563 ESET เปิดเผยว่าซอฟต์แวร์แชทยอดนิยมที่ชื่อว่า Able Desktop ถูกใช้ในการโจมตีเพื่อส่ง HyperBro, PlugX และโทรจันที่ชื่อว่า Tmanger ซึ่งมีการกำหนดเป้าหมายไปยังประเทศมองโกเลีย

ที่มา: thehackernews

You must be logged in to post a comment.