ผู้เชี่ยวชาญจาก MalwareHunterTeam ค้นพบ Ransomware ตัวใหม่ชื่อ RedAlert หรือมีอีกชื่อคือ N13V ถูกสร้างขึ้นโดยมีเป้าหมายไปที่ VMware EXSI Server ทั้งระบบปฏิบัติการ Windows และ Linux

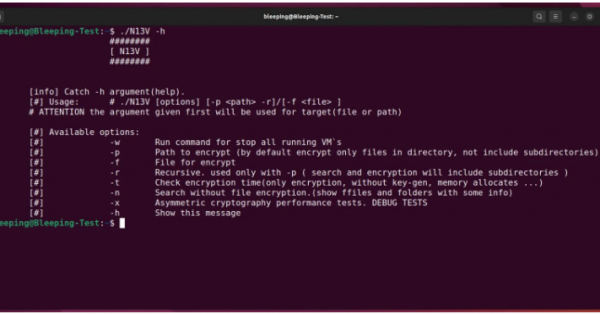

โดยในตัว Linux encryptor มีตัวเลือกที่เป็น Command-Line ต่างๆ ให้ผู้โจมตีสามารถดำเนินการกับ VM ก่อนเข้ารหัสไฟล์ได้โดยคำสั่งดังนี้

- -w คำสั่งสำหรับหยุดการทำงาน vm ทั้งหมดที่ทำงานอยู่

- -p Path ที่จะ encrypt (ซึ่งค่า default มันจะทำการ encrypt ไฟล์ทั้งหมดใน directory เท่านั้น ไม่รวมไฟล์ใน subdirectories)

- -f File ที่จะ encrypt

- -r เรียกซ้ำ โดยใช้กับ Command -p (search และ encryption จะทำงานบน directory และ subdirectories ทั้งหมด)

- -t ตรวจสอบเวลาในการ Encryption (เฉพาะการเข้ารหัสโดยไม่มี Key)

- -n ค้นหาไฟล์โดยไม่มีการเข้ารหัส (show ffiles and folders with some info)

- -x การทดสอบ Asymmetric cryptography และ DEBUG

- -h แสดง Message

ลักษณะการโจมตี

- เมื่อผู้โจมตีรัน Command -w Linux Encryptor จะปิด VM ทั้งหมดที่ใช้งานโดยใช้คำสั่ง ESXCLI ต่อไปนี้

esxcli --formatter=csv --format-param=fields=="WorldID,DisplayName" vm process list | tail -n +2 | awk -F $',' '{system("esxcli vm process kill --type=force --world-id=" $1)}'

ในการเข้ารหัสไฟล์ Ransomware จะใช้อัลกอริทึมการเข้ารหัส NTRUENCRYPT ซึ่งรองรับ Parameter Sets - เมื่อเข้ารหัสไฟล์ ransomware จะกำหนดเป้าหมายไปยังไฟล์ที่เชื่อมโยงกับ VMware ESXI Virtual Machines รวมไปถึง log files, swap files, virtual disks, และ memory files ที่มีนามสกุลดังนี้

.log

.vmdk

.vmem

.vswp

.vmsn

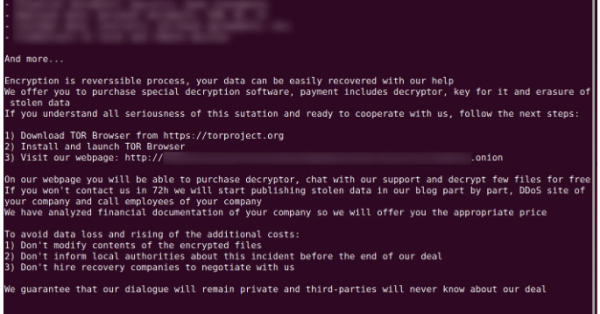

และจะผนวกไฟล์นามสกุล .crypt658 กับไฟล์ที่โดนเข้ารหัส - หลังจากเข้ารหัสแล้ว ransomware จะสร้างโน้ตที่ชื่อ How_To_Restore ซึ่งมีคำอธิบายข้อมูลที่ถูกขโมย และลิงก์ไปยังไซต์ชำระเงินค่าไถ่บน TOR Browser

- หากเหยื่อไม่จ่ายค่าไถ่ แฮ็กเกอร์จะเผยแพร่ข้อมูลที่ถูกขโมยในลงบนเว็บไซต์ที่ทุกคนสามารถเข้าไปดาวน์โหลดได้

ปัจจุบัน เว็บไซต์ของ Redalert ที่เผยแพร่ข้อมูลเป้าหมาย มีข้อมูลเพียงองค์กรเดียวเท่านั้น ซึ่งระบุว่าเป็นกลุ่มที่ใหม่มาก แต่ก็เป็นพฤติกรรมที่จะต้องจับตาดูอย่างใกล้ชิด เนื่องจากฟังก์ชั่นที่ซับซ้อนของการ Encrypt ไฟล์ และรองรับทั้ง Linux และ Windows

ที่มา : bleepingcomputer

You must be logged in to post a comment.