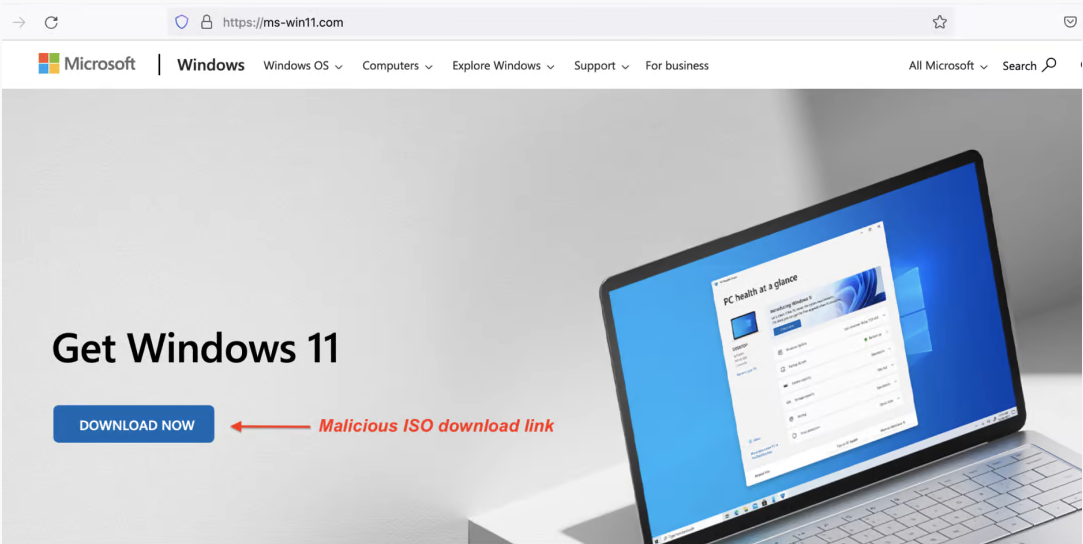

Zscaler ได้กล่าวในรายงานถึงเว็บไซต์ที่ปลอมเป็นหน้าดาวน์โหลด official Microsoft Windows 11 เวอร์ชันล่าสุด ที่ถูกสร้างขึ้นเพื่อแจกจ่ายไฟล์ ISO ที่เป็นอันตราย และติดตั้งมัลแวร์ Vidar info-stealer ที่เครื่องปลายทาง และมัลแวร์ Vidar เหล่านี้ยังดึงข้อมูล C2 configuration จากโฮสต์ social media channels ที่ควบคุมโดยผู้โจมตี บนเครือข่าย Telegram และ Mastodon

เมื่อวันที่ 20 เมษายนที่ผ่านมา ผู้โจมตีได้ลงทะเบียนโดเมนหลายโดเมนที่ใช้ในการกระจายมัลแวร์ โดยรายชื่อโดเมนทั้งหมดที่มีการเชื่อมโยงกับผู้โจมตีจะระบุอยู่ในส่วน Indicators of Compromise (IOC) ด้านล่างของรายงานนี้

บริษัทรักษาความปลอดภัยทางไซเบอร์ยังเตือนถึงการโจมตีของผู้โจมตีซึ่งนอกจากการแพร่กระจายไฟล์ .ISO แล้ว ยังแอบใช้ประโยชน์จาก Adobe Photoshop และซอฟต์แวร์ที่มีการใช้งานตามปกติอื่นๆ เช่น Microsoft Teams เพื่อส่งมัลแวร์ Vidar อีกด้วย

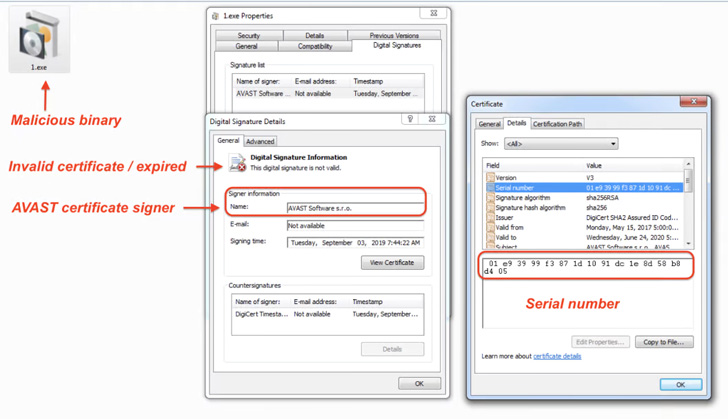

ในส่วนของไบนารีในไฟล์ ISO เป็นไบนารี PE32 และมีขนาดไฟล์ที่ใหญ่ผิดปกติ (มากกว่า 300 MB) ซึ่งจะช่วยให้ผู้โจมตีสามารถหลบเลี่ยงการตรวจจับของระบบรักษาความปลอดภัยของเครือข่ายที่มีการจำกัดขนาดไฟล์ได้ และไบนารีในไฟล์ ISO ได้ signed ด้วยใบรับรองที่หมดอายุจาก Avast ซึ่งมีแนวโน้มว่าจะถูกขโมยหลังจากการโจมตีในเดือนตุลาคม 2019

ในขั้นตอนของการโจมตี Vidar จะสร้างการเชื่อมต่อไปยัง remote command-and-control (C2) server เพื่อดึงไฟล์ DLL ที่ถูกต้อง เช่น sqlite3.dll และ vcruntime140.dll เพื่อขโมยข้อมูลจากระบบที่ถูกโจมตี

นักวิจัยกล่าวว่าผู้โจมตีที่แพร่กระจายมัลแวร์ Vidar ได้ใช้ธีมที่เกี่ยวข้องกับแอปพลิเคชั่นซอฟต์แวร์ที่มีความนิยมต่างๆ เพื่อหลอกล่อให้ผู้ใช้ทำการดาวน์โหลด ดังนั้นผู้ใช้งานควรระมัดระวังการดาวน์โหลดแอปพลิเคชันซอฟต์แวร์จากอินเทอร์เน็ต และควรดาวน์โหลดซอฟต์แวร์จากเว็บไซต์ของผู้จำหน่ายอย่างเป็นทางการเท่านั้นเพื่อป้องกันถูกโจมตี

Indicators of compromise

Hashes

52c47fdda399b011b163812c46ea94a6

da82d43043c101f25633c258f527c9d5

e9a3562f3851dd2dba27f90b5b2d15c0

6ae17cb76cdf097d4dc4fcccfb5abd8a

Domains

ms-win11[.]com

ms-win11.midlandscancer[.]com

win11-serv4[.]com

win11-serv[.]com

win11install[.]com

ms-teams-app[.]net

URLs for fetching C2 addresses

https://t.me/btc20220425

https://ieji.de/@ronxik213

https://koyu.space/@ronxik123

https://t.me/mm20220428

URLs for fetching ISO files

files.getsnyper[.]com/files/msteams/Setup.iso

files.getsnyper[.]com/files/windows11/Setup.iso

files.getsnyper[.]com/files/msteamsww/Setup.iso

Actual C2s

195.201.250.209

107.189.11.124

5.252.178.50

107.189.11.124

ที่มา : thehackernews. zscaler.

You must be logged in to post a comment.